З кожным днём па ўсёй краіне цыфравізацыі ахоплівае ўсё большую колькасць вытворчых працэсаў: на прамысловых прадпрыемствах, у банкаўскім сектары, у галінах навукі і медыцыны, інтэрнэт-сферы і сувязі, і многіх іншых. Аднак паралельна з відавочнымі выгадамі растуць і істотныя рызыкі, звязаныя з інфармацыйнай бяспекай. Рост хакерскіх нападаў на прамысловыя сістэмы - агульнасусветная тэндэнцыя, і аднымі антывірусамі з кіберзлачыннасцю дакладна не справіцца.

Як абараніць недатыкальнасць інфармацыйных сістэм і інфраструктуры, распавялі ў ходзе спецыяльнага навучальнага вебинара, арганізаванага кампаніямі «Ростелеком» і Schneider Electric. Удзельнікам вебинара стаў і журналіст новасібірскага выдання НДН.инфо.

Тэмай вебинара стала інфармацыйная бяспека прамысловых аб'ектаў і крытычнай інфраструктуры. На сустрэчы выступіў тэхнічны кансультант па кібербяспецы Schneider Electric Андрэй Іваноў, які здолеў у даступнай для слухачоў форме прадставіць поўную карціну магчымых рызык, якія тычацца дадзенай сферы, і «расклаў па палічках» варыянты абароны.

Што такое АСК ТП?

Перш за ўсё, спікер растлумачыў, што ўяўляе сабой АСК ТП (аўтаматызаваная сістэма кіравання тэхналагічным працэсам). Гэта група рашэнняў тэхнічных і праграмных сродкаў, прызначаных для аўтаматызацыі кіравання тэхналагічным абсталяваннем на прамысловых прадпрыемствах.Дадзеную сістэму прадстаўляюць: палявыя прылады, сродкі кіравання працэсам, а таксама завадскія сістэмы.

У першым выпадку гэта рознага роду датчыкі і прыборы, якія пераўтвораць фізічныя характарыстыкі технопроцессов ў лічбавую інфармацыю (вымярэнне тэмпературы, ціску, размеркаванне электраэнергіі і т. П.)

У другім гаворка ідзе пра тэхсродкі, якія могуць весці вылічэнні і апрацоўваць інфармацыю, напрыклад праграмуемыя лагічныя кантралёры.

У трэцім - інфармацыйныя сістэмы на прадпрыемствах, якія выкарыстоўваюць дадзеныя з ніжніх узроўняў для прыняцця рашэнняў на іх аснове, вядзення справаздачнасці і іншых задач.

Кіберзлачыннасць: родам з 70-х

Персанальныя кампутары ўпершыню з'явіліся ў 70-х гадах мінулага стагоддзя. І хоць было іх вельмі мала, амаль адразу з'явіліся і першыя хакеры, а як вынік - першыя вірусы і спробы крадзяжу інфармацыі. Так што ўжо ў 1974 годзе было сфармулявана паняцце «інфармацыйная бяспека», якое ўключае абарону аналагавай і новай на той час лічбавай інфармацыі.

Кібербяспека - тэрмін ўжо сённяшняга дня, яго задачай з'яўляецца абарона як непасрэдна лічбавай інфармацыі, так і іншых аб'ектаў, якія становяцца уразлівымі праз ІКТ (інфармацыйна-камунікацыйныя тэхналогіі).

Доступ да сістэмы

Першае пытанне, які ўзнікае ў чалавека, ня пагружанага ў дадзеную тэматыку - для чаго наогул ахоўваць АСК ТП? Фінансавай інфармацыі ў іх няма, самі сістэмы ізаляваныя. Аднак усё не так проста.«Як правіла, сістэмы АСК ТП злучаныя з сістэмамі АСКП (кіравання прадпрыемствам) і так ці інакш абменьваюцца з імі дадзенымі. А сістэма АСКП знаходзіцца ў карпаратыўнай сеткі, якая мае выхад у інтэрнэт, гэта па-першае. А па-другое, ёсць такое паняцце, як унутраны парушальнік: можна падкупіць, запалохаць, шантажаваць супрацоўніка, які мае легальны доступ да сістэмы АСК ТП », - растлумачыў Андрэй Іваноў.

Таму пытанне гэты вельмі важны. Так, «Ростелеком-Солар» ў 2020 годзе зафіксаваў, што 40% хакерскіх нападаў прыходзіцца на серверы і працоўныя станцыі кіравання тэхналагічнымі працэсамі.

Складнікі надзейнай абароны

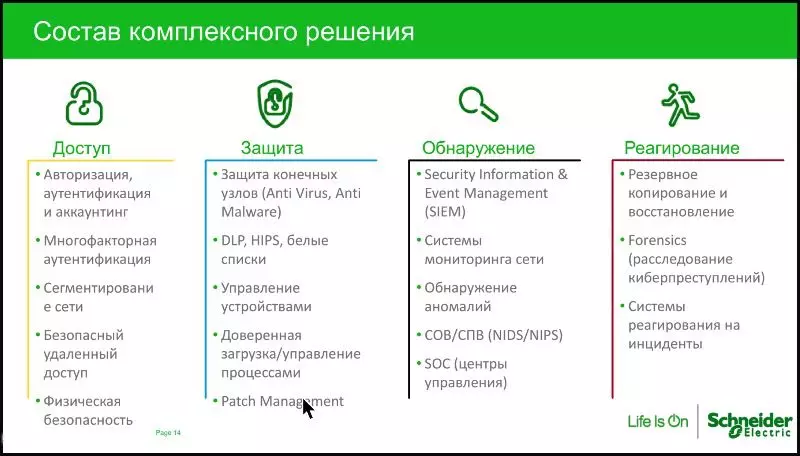

Што ж дапаможа наладзіць бяспеку аўтаматызаванай сістэмы кіравання? Вядучы вебинара падзяліў складнікі сістэмы абароны на чатыры напрамкі:

- Кантроль кіравання доступам (фізічная бяспека, аўтарызацыя, аўтэнтыфікацыя і інш.);

- Абарона (антывірусная сістэма, кіраванне прыладамі і інш.);

- Выяўленне (сістэмы маніторынгу сеткі, выяўленне анамалій і інш.);

- Рэагаванне (сродкі рэагавання, рэзервовае капіяванне і аднаўленне і інш.).

У сваю чаргу, ўзроўні абароны таксама розныя і нацэлены на абарону канчатковых вузлоў (антывіруснае ПА, кантроль падлучальных прылад), абарону сетак (выяўленне несанкцыянаваных спроб дачы каманд) і абарону саміх кампанентаў АСК ТП (убудаванага функцыяналу).

Аднак толькі ўкараненне гэтых метадаў у комплексе дасць магчымасць не дапусціць пранікнення ў сістэму.

«Чаму так шмат прыведзена розных сродкаў абароны? Таму што на сённяшні дзень не існуе нейкага універсальнага рашэння, нейкі срэбнай кулі з скрынкі, набыўшы якую і усталяваўшы на АСК ТП, мы можам лічыць, што абаронены ад усяго », - акцэнтаваў Андрэй Іваноў.

Комплекс мер па абароне тым і дзейсны, што нават калі зламыснік зможа пераадолець нейкі адзін ці нават два ўзроўні, іншыя яго спыняць.

Кібербяспека ў Расіі

У нашай краіне абарону АСК ТП рэгулюе федэральны закон «Аб бяспекі крытычнай інфармацыйнай інфраструктуры Расійскай Федэрацыі», ён пачаў дзейнічаць з 1 студзеня 2018 года. У яго ўключаны 12 галін, якія ў абавязковым парадку павінны быць абаронены. Спадзявацца на «авось» у дадзеным выпадку сапраўды не варта, нават калі меры абароны запатрабуюць значных капіталаўкладанняў.

«Інцыдэнты бяспекі адбудуцца непазбежныя. Без усялякіх «можа быць», «калі", "калі", "пры ўмове». Адбудуцца, і да гэтага трэба быць гатовым », - рэзюмаваў Андрэй Іваноў.

Чытайце іншыя цікавыя матэрыялы на ndn.info