Спецыялісты па кібербяспецы з кампаніі RiskIQ выявілі новы хакерскі набор інструментаў для фішынгу, асноўны функцыянал якога заключаецца ў змене лагатыпа і тэксту на фішынгавыя старонцы ў рэжыме рэальнага часу для імгненнай адаптацыі пад пэўную ахвяру.

Набор інструментаў LogoKit, па заяве RiskIQ, ужо даўно ўжываецца кіберзлачынцамі пры фішынгавых атаках. Ён быў усталяваны больш чым на 300 даменах за апошні тыдзень, і больш чым на 700 за бягучы год. Эксперты адзначаюць, што LogoKit адпраўляе карыстальнікам фішынгавыя спасылкі, якія ўтрымліваюць адрасу электроннай пошты ахвяры.

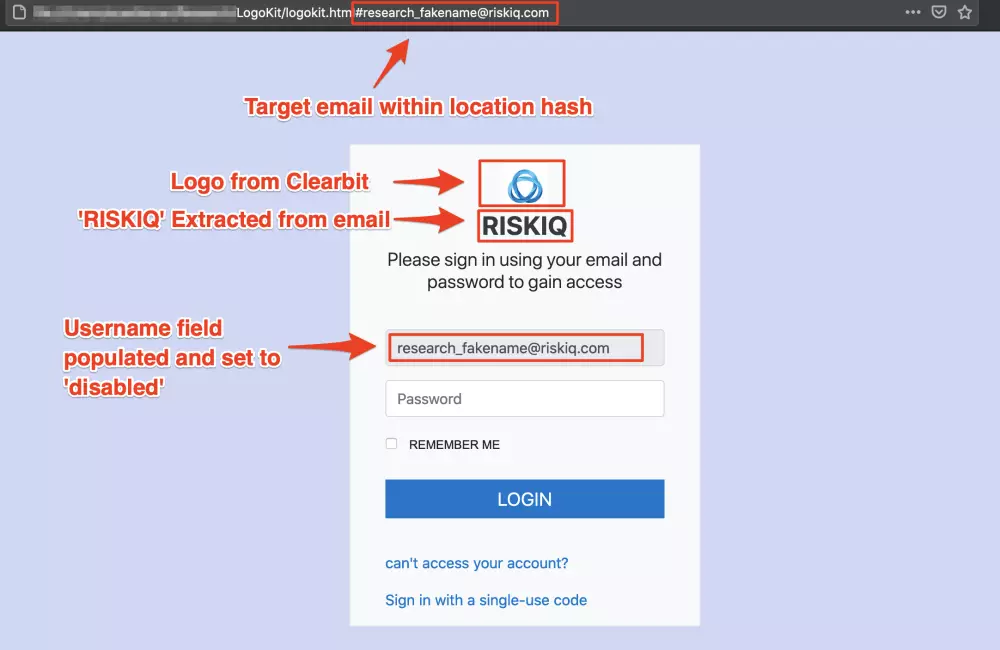

«Як толькі чалавек пераходзіць па спасылцы, інструмент LogoKit атрымлівае лагатып кампаніі, дзе ён працуе, загружаючы яго з іншай службы. Адрас электроннай пошты карыстальніка аўтаматычна прастаўляецца ў адпаведным полі, у выніку чаго ахвяра думае, што ўжо раней аўтарызоўваць на гэтым сайце. Пасля таго, як ахвяра ўводзіць пароль, LogoKit выконвае Ajax-запыт, адпраўляючы атрыманыя ўліковыя дадзеныя на знешні сервер, пасля чаго адразу перанакіроўвае карыстача на рэальны сайт яго арганізацыі », - заяўляюць у RiskIQ:

Спецыялісты адзначаюць, што інструмент LogoKit мае падобны функцыянал за кошт убудаванага набору функцый JavaScript, «якія могуць быць дададзеныя ў любую агульную форму аўтарызацыі або ў складаныя HTML-дакументы». Падобны падыход істотна адрозніваецца ад стандартных набораў інструментаў для фішынгу, большай частцы з якіх патрабуюцца дакладныя шаблоны для імітацыі старонкі аўтарызацыі канкрэтнай кампаніі.

Модульнасць набору LogoKit дазваляе кіберзлачынцам праводзіць атаку практычна на любую кампанію, якую яны захочуць, з мінімальнымі часавымі выдаткамі на наладу.

У RiskIQ паведамляюць, што на працягу студзеня 2021 года было заўважана, што інструмент LogoKit выкарыстоўваўся для імітацыі і стварэння старонак аўтарызацыі для розных службаў, ад звычайных карпаратыўных сайтаў да вядомых вэб-парталаў (SharePoint, Adobe Document Cloud, OneDrive, Office 365), криптовалютных біржаў.

«Важна адзначыць, што LogoKit ўяўляе сабой набор файлаў JavaScript, таму яго рэсурсы таксама могуць быць размешчаныя на агульнадаступных давераных сэрвісах - Firebase, GitHub, Oracle Cloud і іншых, большая частка з якіх занесены ў белыя спісы карпаратыўных асяроддзяў, таму карыстальнікі не атрымаюць ніякіх папярэджанняў », - рэзюмавалі ў RiskIQ.

Больш цікавага матэрыялу на cisoclub.ru. Падпісвайцеся на нас: Facebook | VK | Twitter | Instagram | Telegram | дзэн | мессенджер | ICQ New | YouTube | Pulse.