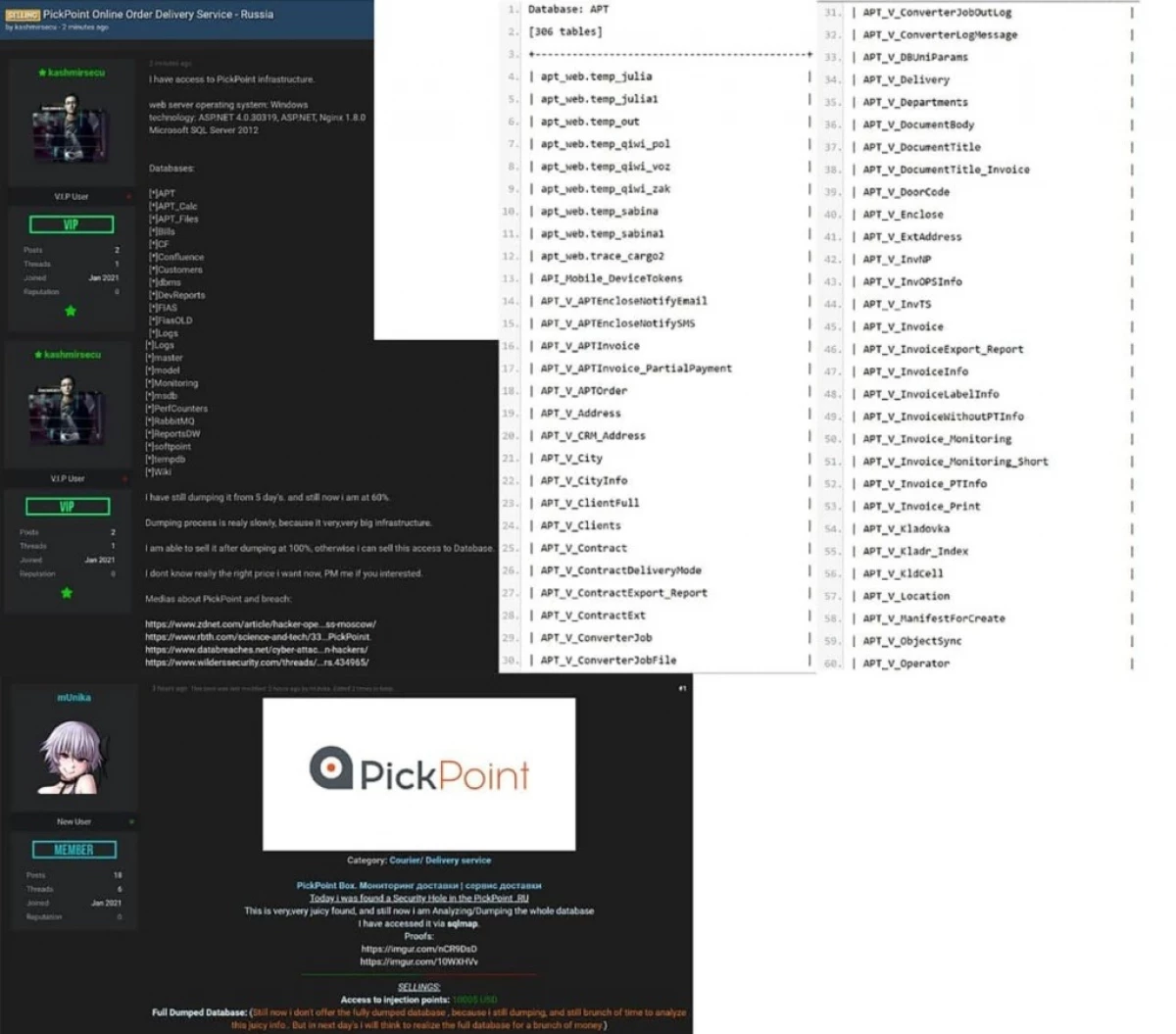

في واحدة من أكثر مناطق التسوق المتسلل شعبية، بدأ العديد من البائعين في بيع ضعف SQLI، والتي يزعم بها، من الممكن الوصول الكامل إلى قاعدة البيانات الداخلية لخدمة Pickpoint.

يمكن للجميع شراء مشكلة عدم حصانة SQLI لنظام Pickpoint مقابل 1000 دولار. باستخدام هجوم نوع حقن SQL، يتم تنشيط بيانات SQL الديناميكية، يتم إضافة الأجزاء المحددة من التعليمات في التعليقات والحالة التي ستكون دائما صحيحا دائما. يهدف حقن SQL إلى نقاط الضعف في بنية تطبيق الويب ويستخدم مشغلي SQL لإجراء رمز SQL الخبيث.

على نفس منتدى القراصنة نفسه، يمكن للبائع الآخر الحصول على قاعدة بيانات عملاء Pickpoint التي تم تنزيلها بالفعل، والتي تحتوي على حوالي 4 ملايين إدخال. تقارير البائع أنه لكل سجل، معلومات شخصية مفصلة عن العملاء (الاسم الكامل، تاريخ الميلاد، رقم الهاتف، عنوان الإقامة، العنوان الإلكتروني تقريبا، فحص كلمات المرور MD5، إلخ).

إن خبراء أمن المعلومات واثقون من أن بيع هذه المعلومات هو "أصداء" في أوائل ديسمبر 2020 وظيفة من Pickpoint Pickpoint. ثم عقدت الجرائم الإلكترونية غير المعروفة هجوما إلكترونيا على نظام الشركة الروسية، ونتيجة لذلك فتح أبواب الخلايا في بعض المشاركات الموجودة في مدن مختلفة من روسيا، والتي تم تسليم الطرود.

في Pickpoint، لاحظت أن حادثة الأمن يرتبط بهجوم إلكتروني على مقدمي الخدمات، والتي توفر الوصول إلى الإنترنت للوظائف. في المجموع، أكثر من 2.7 ألف وظيفة من 8 آلاف من تلك الموجودة عانوا بسبب هجوم القراصنة. نتيجة لفتح باب الوظائف، تم اختطاف حوالي 1000 وحدة تسليمها.

لم يعلق Pickpoint بعد على حقيقة بيع مشكلة عدم حصانة SQLI لأنظمة الخدمات. أيضا، لم تبلغ خدمة التسليم عن تسرب محتمل للبيانات الشخصية من 4 ملايين عملاء.

مواد أكثر إثارة للاهتمام على cisoclub.ru. اشترك في الولايات المتحدة: Facebook | VK |. تويتر | Instagram |. برقية |. زن |. رسول |. ICQ جديد | يوتيوب | نبض.