Фахівці з кібербезпеки з компанії RiskIQ виявили новий хакерський набір інструментів для фішингу, основний функціонал якого полягає в зміні логотипу та тексту на фішинговою сторінці в режимі реального часу для миттєвої адаптації під конкретну жертву.

Набір інструментів LogoKit, за заявою RiskIQ, вже давно застосовується кіберзлочинцями при фішингових атаках. Він був встановлений більш ніж на 300 доменах за останній тиждень, і більш ніж на 700 за поточний рік. Експерти відзначають, що LogoKit відправляє користувачам фішингові посилання, які містять адреси електронної пошти жертви.

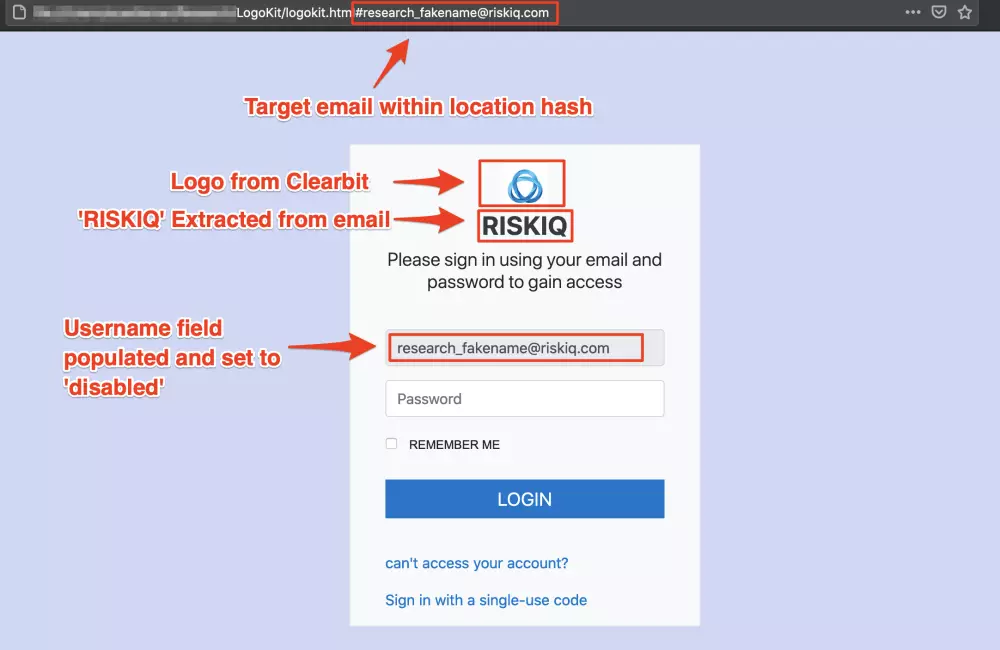

«Як тільки людина переходить за посиланням, інструмент LogoKit отримує логотип компанії, де він працює, завантажуючи його з сторонньої служби. Адреса електронної пошти користувача автоматично проставляється у відповідному полі, в результаті чого жертва думає, що вже раніше авторізовиваться на цьому сайті. Після того, як жертва вводить пароль, LogoKit виконує Ajax-запит, відправляючи отримані облікові дані на зовнішній сервер, після чого відразу перенаправляє користувача на реальний сайт його організації », - заявляють в RiskIQ:

Фахівці відзначають, що інструмент LogoKit має подібний функціонал за рахунок вбудованого набору функцій JavaScript, «які можуть бути додані в будь-яку загальну форму авторизації або в складні HTML-документи». Подібний підхід істотно відрізняється від стандартних наборів інструментів для фішингу, здебільшого з яких потрібні точні шаблони для імітації сторінки авторизації конкретної компанії.

Модульність набору LogoKit дозволяє кіберзлочинцям проводити атаку практично на будь-яку компанію, яку вони захочуть, з мінімальними тимчасовими витратами на налаштування.

У RiskIQ повідомляють, що протягом січня 2021 року був помічено, що інструмент LogoKit використовувався для імітації і створення сторінок авторизації для різних служб, від звичайних корпоративних сайтів до відомих веб-порталів (SharePoint, Adobe Document Cloud, OneDrive, Office 365), кріптовалютних бірж.

«Важливо відзначити, що LogoKit являє собою набір файлів JavaScript, тому його ресурси також можуть бути розміщені на загальнодоступних довірених сервісах - Firebase, GitHub, Oracle Cloud і інших, велика частина з яких занесені в білі списки корпоративних середовищ, тому користувачі не отримають ніяких попереджень », - резюмували в RiskIQ.

Більше цікавого матеріалу на cisoclub.ru. Підписуйтесь на нас: Facebook | VK | Twitter | Instagram | Telegram | дзен | Мессенджер | ICQ New | YouTube | Pulse.