นักพัฒนาพบข้อมูลหลังจากตรวจสอบการตรวจสอบ "การตรวจสอบ" ตั้งแต่เดือนมีนาคมสามารถติดตามการซื้อทั้งหมดของพวกเขาที่ทำในบริการอินเทอร์เน็ต

ซอร์สโค้ดของบริการบางส่วนของบริการภาษีของรัฐบาลกลาง (FTS) ได้รับการเข้าถึงสาธารณะและข้อมูลของผู้ใช้ในการซื้อ - ภายใต้การข่มขู่ที่เป็นไปได้ของการรั่วไหล ข้อสรุปนี้มาถึงผู้ใช้ "Habra" Anton Piskunov

ผู้พัฒนาดึงความสนใจไปที่แอปพลิเคชันตรวจสอบ "ตรวจสอบ" ช่วยให้คุณได้รับและเก็บเช็คเงินสดในรูปแบบอิเล็กทรอนิกส์ให้ตรวจสอบความเป็นมโนธรรมของผู้ขายส่งข้อร้องเรียนไปที่มันและอื่น ๆ ที่รายงานไปยัง FTS

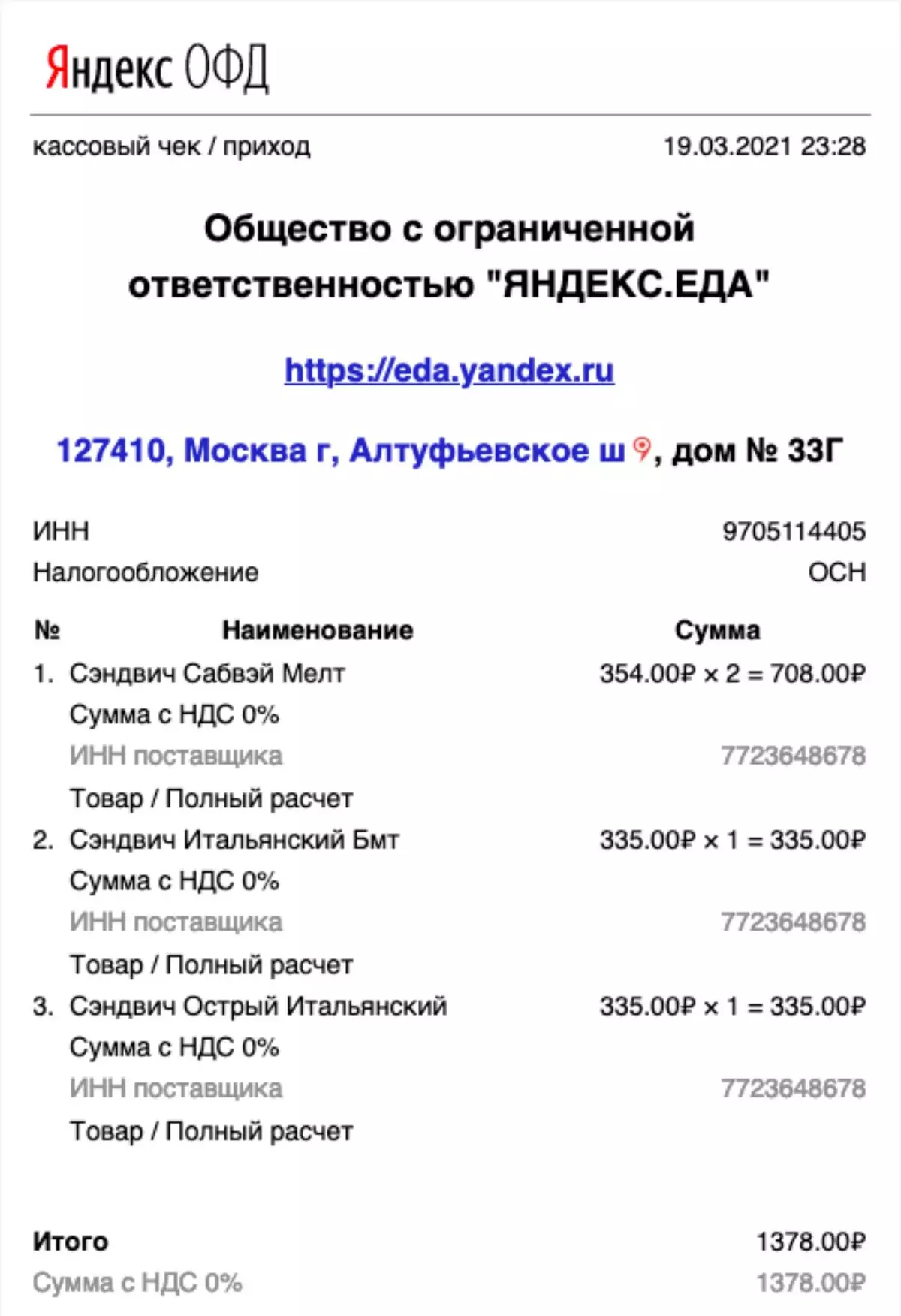

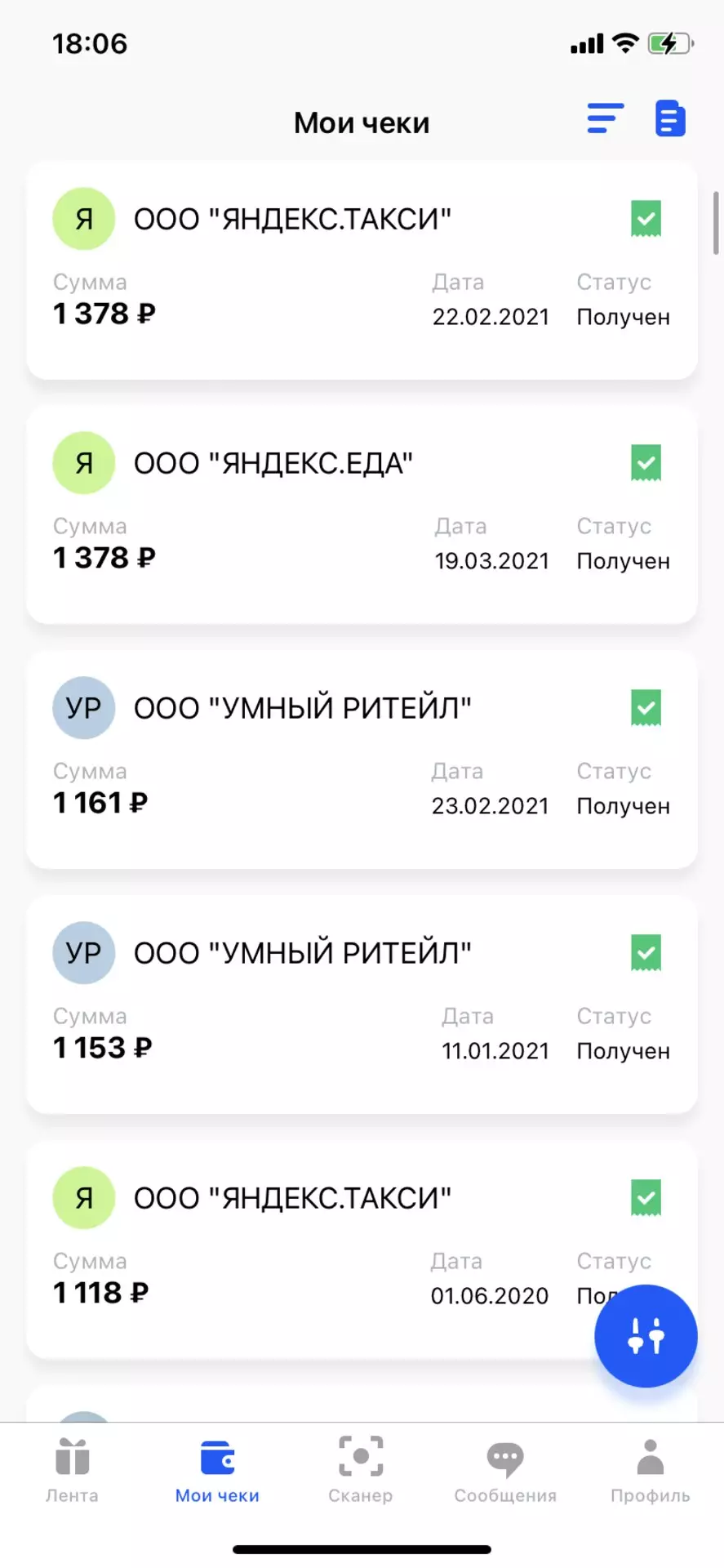

การใช้แอปพลิเคชันผู้ใช้สามารถสแกนรหัส QR ในการตรวจสอบอิเล็กทรอนิกส์ซึ่งจะส่งคำสั่งข้อมูลทางการเงิน (OFD) หลังจากเสร็จสิ้นการสั่งซื้อในบริการหรือร้านค้าใด ๆ ตัวอย่างเช่นหลังจากสั่งซื้อใน Yandex.ied Piskunov มาเช็คจาก Yandex OIS

หลังจากสแกนสำเนาอิเล็กทรอนิกส์ของเช็คพร้อมข้อมูลแบบเต็มในคำสั่งซื้อจะปรากฏในภาคผนวก ในวันที่ 4 มีนาคม 2021 ผู้พัฒนาอัพเดท "ตรวจสอบการตรวจสอบ" โดยการเพิ่ม "การแสดงผลการตรวจสอบจากฟังก์ชั่น" ตรวจสอบของฉันออนไลน์ ""

หากคุณใช้การรับรองความถูกต้องในแอปพลิเคชันตรวจสอบ "ตรวจสอบตรวจสอบ" การระบุหมายเลขโทรศัพท์ที่แนบมากับบริการเช่น "Yandex.edi", "แท็กซี่", "สกูตเตอร์" และอื่น ๆ ในส่วน "การตรวจสอบของฉัน" จะแสดงการตรวจสอบทั้งหมดโดยอัตโนมัติ สำหรับการดำเนินงานทั้งหมดในบริการเหล่านี้

Piskunov ตัดสินใจที่จะตรวจสอบว่าข้อมูลเหล่านี้ได้รับการปกป้องอย่างดี ในการทำเช่นนี้เขาใส่ช่องว่างระหว่างอินเทอร์เน็ตและแอปพลิเคชันของพร็อกซีง่าย ๆ และการบันทึกกิจกรรมเครือข่ายของแอปพลิเคชัน "Pumbled ลงในปุ่ม"

"มันกลับกลายเป็นว่าจุดจบของข้อมูลที่อยู่ที่อยู่ที่ Address ickt-mobile.nalog.ru:8888 ซึ่งใช้ชีวิตแอพที่ง่ายที่สุดใน Nodejs โดยใช้ Framework Express กลไกการรับรองความถูกต้องของผู้ใช้ช่วยให้คุณสามารถระบุข้อมูลได้หากคุณระบุส่วนหัว "SessionID" อย่างถูกต้องค่าซึ่งเป็นโทเค็นที่ไม่สม่ำเสมอของตนเองที่สร้างขึ้นบนฝั่งเซิร์ฟเวอร์ "Piskunov เพิ่ม

หากคุณกดปุ่ม "ออก" ในแอปพลิเคชันตรวจสอบ "ตรวจสอบ" ความพิการโทเค็นจะไม่เกิดขึ้นมันยังคงดำเนินต่อไป นอกจากนี้ผู้ใช้ยังไม่สามารถดูเซสชันทั้งหมดหรือเสร็จสมบูรณ์ในอุปกรณ์ทั้งหมด "ดังนั้นแม้ว่าคุณจะเข้าใจว่าโทเค็นการเข้าถึงถูกประนีประนอมแล้วไม่มีความเป็นไปได้ที่จะรีเซ็ตและรับประกันจากช่วงเวลานี้การขาดการเข้าถึงผู้โจมตีที่ตั้งใจไว้กับข้อมูลของคุณ" นักพัฒนาเขียน

นอกจากนี้เขายังสังเกตเห็นว่าในกรณีของ Krash ของแอปพลิเคชันมันส่งข้อมูลการวินิจฉัยในยามที่อยู่ที่อยู่ที่อยู่ที่ไม่เกี่ยวข้องหรือจาก FTS หรือ FSUE Gniivc FTS ของรัสเซีย (นักพัฒนา "ตรวจสอบการตรวจสอบ" - VC .ru) และบนโดเมนยาม STUDIOTG.RU

หลังจากนั้นเขาพบการอ้างอิงถึงที่เก็บสาธารณะสตูดิโอใน Gitlab ซึ่งตั้งอยู่ในดัชนีของ Google ตามที่ผู้พัฒนามากกว่าหนึ่งปี ในที่เก็บเขาพบโฟลเดอร์ที่มีการปรับ "LKIO", "LKIP", "LKUL" พวกเขาอยู่ในบริการชื่อเดียวกันของ FTS บนโดเมน nalog.ru - lkio.nalog.ru, lkip.nalog.ru และ lkul.nalog.ru

"สำหรับการกระทบยอดที่แหล่งที่ตรวจพบนั้นเกี่ยวข้องกับบริการ FTS การตรวจสอบอย่างง่ายของการปรากฏตัวของไฟล์ uppod-styles.txt ในเว็บเซิร์ฟเวอร์การต่อสู้ซึ่งไม่สามารถเกิดขึ้นได้โดยบังเอิญโดยบังเอิญ" Piskunov

เขาสรุปว่านักพัฒนาที่แท้จริงของการตรวจสอบ "ตรวจสอบ" - สตูดิโอ เว็บไซต์ "Studio TG" ซึ่งมีส่วนร่วมในการให้คำปรึกษาด้านไอทีและการพัฒนาซอฟต์แวร์ในบรรดาโครงการเป็น "บัญชีส่วนตัวของผู้เสียภาษี" จาก FTS

Piskunov ยังเชื่อว่าความผิดของ บริษัท รหัสที่มาของรหัสบริการภาษีอยู่ในการเข้าถึงสาธารณะ สำนักงานบรรณาธิการของ VC.RU ส่งคำขอและคาดหวังความคิดเห็นจาก FTS และ Studio TG

# ข่าว # fts

แหล่งที่มา