Varje dag i hela landet täcker digitalisering ett ökande antal produktionsprocesser: hos industriföretag, inom banksektorn, i grenarna av vetenskap och medicin, internet sfär och kommunikation, och många andra. Det finns emellertid också betydande risker i samband med informationssäkerhet parallellt med uttryckliga fördelar. Tillväxten av hackerattacker på industriella system är en global trend och ett antivirus med cyberbrottslighet definitivt inte att klara sig.

Hur man skyddar informationssystemens okränkbarhet och infrastrukturer, berättade under ett speciellt träningswebinarierat av Rostelecom och Schneider Electric. En journalist för Novosibirsk-publikationen av NDNFO blev också medlem i Webinar.

Temat för webinariet var informationssäkerheten för industrianläggningar och kritisk infrastruktur. Vid mötet genomfördes Schneider Electric Cybersectity Consultant på Andrei Ivanov, som lyckades presentera en fullständig bild av möjliga risker relaterade till denna sfär och "sönderdelas på hyllorna" alternativ för skydd.

Vad är ACS TP?

Först och främst förklarade talaren att det var ett ACS TP (automatiserat tekniskt processkontrollsystem). Detta är en grupp av lösningar av teknisk och programvara avsedd för automatisering av teknisk utrustningshantering hos industriföretag.Detta system representerar: Fältanordningar, processhanteringsverktyg, samt fabrikssystem.

I det första fallet är det en annan typ av sensorer och enheter som omvandlar de fysiska egenskaperna hos teknopcesser till digital information (temperaturmätning, tryck, elfördelning etc.)

I det andra pratar vi om poliser som kan utföra beräkningar och processinformation, till exempel programmerbara logiska styrenheter.

I de tredje informationssystemen i företag som använder data från de lägre nivåerna för att fatta beslut baserat på grundval, rapportering och andra uppgifter.

Cybercrime: Komma från 70-talet

Personliga datorer uppträdde först på 70-talet av förra seklet. Och även om det var extremt få av dem, uppträdde de första hackarna nästan omedelbart, och som resultat - de första virusen och försök till stöld av information. Så 1974 formulerades begreppet "informationssäkerhet", vilket inkluderar skyddet av analoga och nya vid den tiden av digital information.

Cybersecurity är en term redan idag är dess uppgift att skydda både direkt digital information och andra föremål som blir sårbara genom IKT (informations- och kommunikationsteknik).

Tillgång till systemet

Den första frågan som uppstår hos en person som inte är nedsänkt i detta ämne - varför för att skydda ACS TP? Det finns ingen ekonomisk information i dem, de själva systemen är isolerade. Men allt är inte så enkelt."Som regel är ACS-systemen för TP anslutna till ASUP-systemen (Enterprise Management) och ett eller annat sätt ska bytas ut med dem. Och ASUP-systemet är beläget i företagsnätverket, som har tillgång till Internet, är först. För det andra finns det ett sådant koncept som en intern violator: du kan muta, skrämma, utsmycka en anställd som har rättslig tillgång till ACS TP-systemet, förklarade Andrei Ivanov.

Därför är denna fråga mycket viktig. Således spelade Rostelecom-Sollar år 2020 att 40% av hackerattacker står för servrar och arbetsstationer av tekniska processer.

Sugagable tillförlitligt skydd

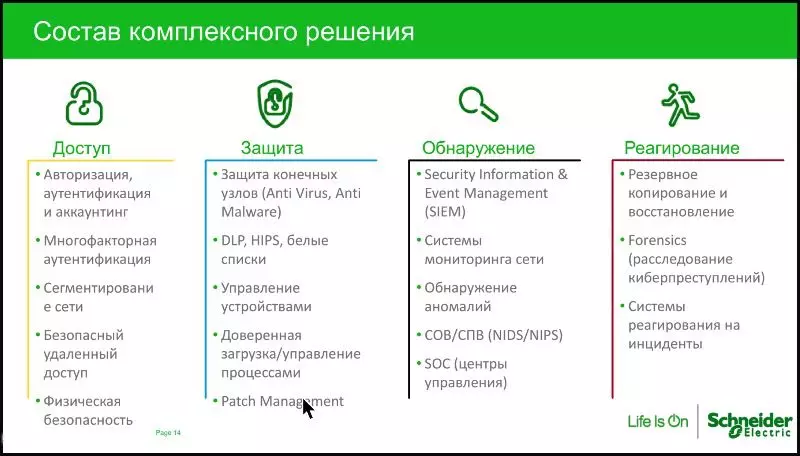

Vad kommer att bidra till att skapa säkerhet för ett automatiserat styrsystem? Presentatören av webinariet delade komponenterna i skyddssystemet i fyra riktningar:

- Access Control Control (fysisk säkerhet, auktorisation, autentisering, etc.);

- Skydd (Antivirus-system, enhetshantering, etc.);

- Detektering (nätverksövervakningssystem, detektering av anomalier etc.);

- Svar (svarverktyg, säkerhetskopiering och återställning, etc.).

I sin tur är skyddsnivåerna också olika och syftar till att skydda ändnoderna (antivirusprogram, kontroll av anslutna enheter), nätverksskydd (detektera obehöriga försök till Dacha-kommandon) och skyddet av komponenterna i ACU TP (inbäddad funktionell).

Endast införandet av dessa metoder i komplexet tillåter emellertid att förhindra penetration i systemet.

"Varför är det så många olika skyddsmedel? Eftersom det idag inte finns någon universell lösning, vissa silverkulor från lådan, förvärvar som och installerar på ACS TP, kan vi anta att de är skyddade från allt, "Andrei Ivanov fokuserade.

En uppsättning åtgärder för att skydda ämnen och effektivt att även om en angripare kan övervinna någon eller till och med två nivåer, kommer andra att sluta.

Cybersecurity i Ryssland

I vårt land reglerar skyddet av ACS TP den federala lagen "om den ryska federationens kritiska informationsinfrastruktur", började han agera från 1 januari 2018. Den innehåller 12 branscher som måste skyddas i obligatorisk. Hopp på "Avos" i det här fallet borde inte vara exakt, även om skyddsåtgärderna kommer att kräva betydande investeringar.

"Säkerhetsincidenter kommer att vara oundvikliga. Utan någon "kanske", "om", "när", "under villkoret". Det kommer att hända, och det är nödvändigt att vara redo för detta, "Andrei Ivanov Resums.

Läs andra intressanta material på ndn.info