Dlaczego deweloperzy są trudne do zarabiania ich projektów i jak uniknąć instalacji złośliwych rozszerzeń.

Kybersecurity Specjalistyczny Brian Krebs zdemontował rynek rozszerzeń dla przeglądarki i metod ich monetizacji. Doszedł do wniosku, że ustalone są nawet popularne rozszerzenia z setkami tysięcy użytkowników może być niebezpieczne ze względu na ich model biznesowy.

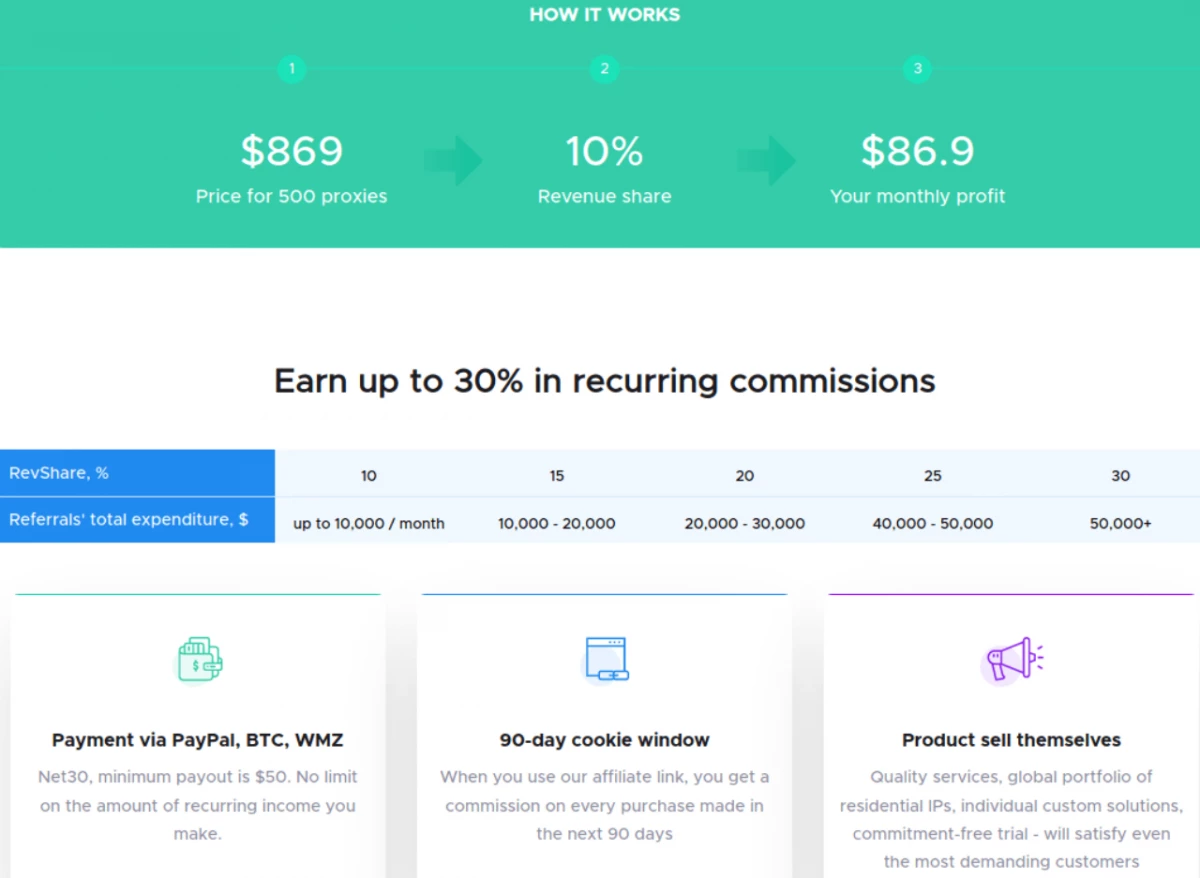

W swojej publikacji Krebs mówi o firmie Singapore Infatica z rosyjskim założycielem Vladimir Fomenko. Infatica zapewnia usługi proxy WWW w sposób niezwykły: Spółka negocjuje z deweloperami ekspansji, tak aby kod proxy Infatica w swoich projektach niezauważalnie zintegrowany.

W rezultacie router ruchu klienta Infatica działa przez przeglądarkę użytkownika, w zamian, deweloper otrzymuje stałą płatność od 15 do 45 USD za każdy tysiąc aktywnych użytkowników.

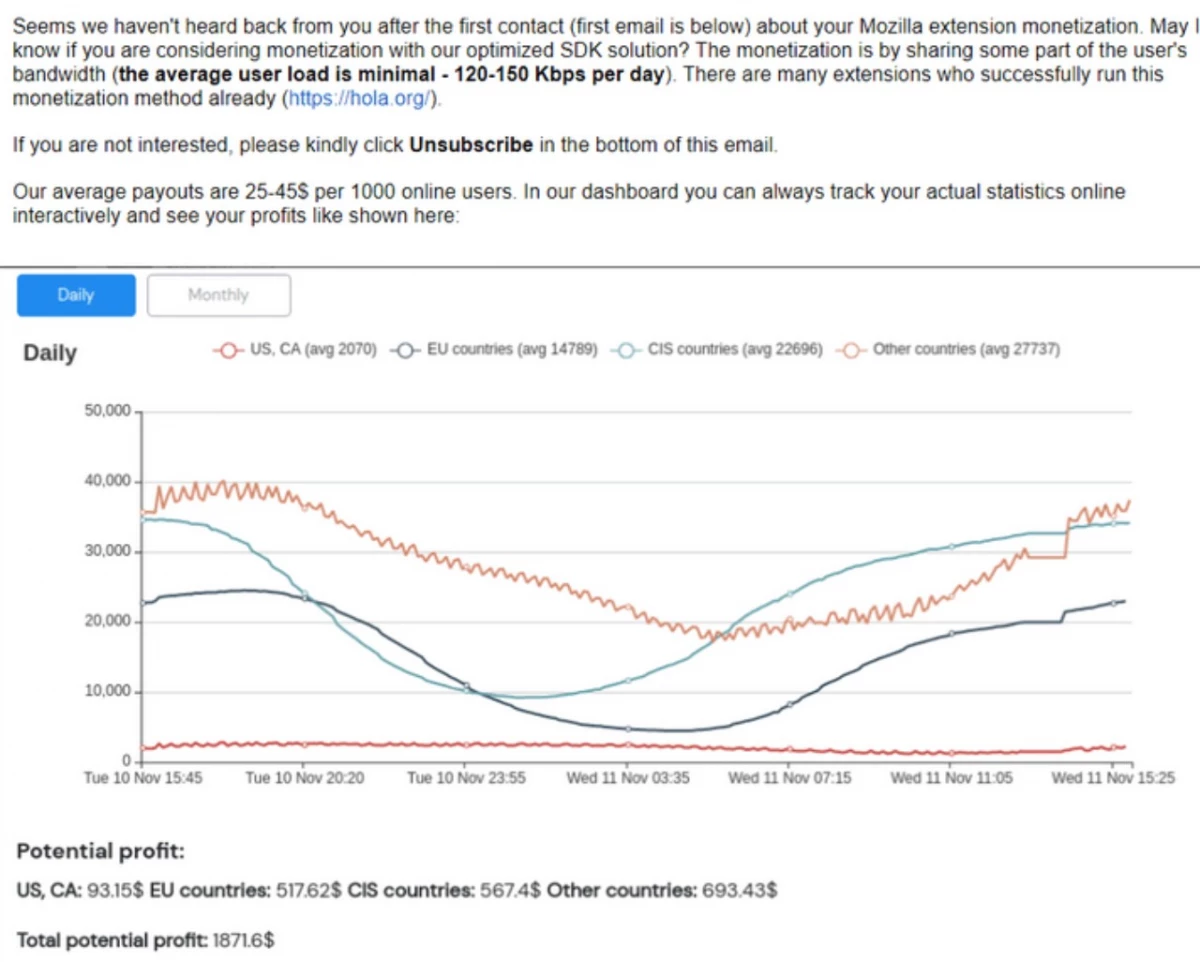

Infatica jest tylko jedna w rozwijającym się branży firm cienia, które próbują współpracować z deweloperami rozszerzeń popularnych i wykorzystać swój rozwój dla własnych celów. Deweloperzy są zmuszeni zgodzić się na przynajmniej w jakiś sposób odzyskać koszty wsparcia rozszerzającego, Krebs Notes.

Jak gospodarka jest zorganizowana między rozszerzeniami i infatiami

Niektóre rozszerzenia przeglądarek Apple, Google, Microsoft i Mozilla zbierają setki tysięcy, a nawet miliony aktywnych użytkowników. Ponieważ widownia rośnie autor ekspansji może nie radzić sobie z wsparciem projektu - jego aktualizacje lub odpowiedzi na żądania użytkownika.

Jednocześnie, aby uzyskać odszkodowanie finansowe za swoje prace w autorach trochę - subskrypcja może odstraszyć, a Google ogłosiła zamknięcie płatnych rozszerzeń w sklepie Chrome.

Dlatego czasami rozszerzenie autora staje się pełną sprzedażą ekspansji lub ukrytą integrację kodu innej osoby. "Ta oferta jest często zbyt atrakcyjna, aby odmówić" Krebs pisze.

Na przykład przeprowadzono to przez dewelopera rozbudowy do testowania stron Modheader Hao Nguyen, który jest używany o ponad 400 tysięcy osób.

Kiedy Nguyen zdał sobie sprawę, że spędza więcej pieniędzy i czas na wsparcie Modheader, próbował włączyć reklamę w rozszerzeniu, ale po dużym protestu musiał się temu zrezygnować. Co więcej, reklama nie przyniosła mu dużo pieniędzy.

"Spęduję co najmniej 10 lat, aby stworzyć tę rzecz, a ja nie zarabiłem go", rozpoznaje Nguyen. Częściowo obwinia Google za zamknięcie wypłaconych rozszerzeń - według niego, on tylko pogorszył problem rozczarowanych deweloperów.

Nguyen sam początkowo opuszczył kilka ofert firm, które oferują za integrację swojego kodu w ekspansji, ponieważ otrzyma one pełną kontrolę nad pracą przeglądarki i urządzeń użytkownika w dowolnym momencie.

Kod Infatica był prostszy - były ograniczone do routingu żądań bez dostępu do zapisanych haseł użytkownika, czytania plików cookie lub wyświetlanie ekranu użytkownika. Ponadto transakcja przyniosłaby NGUEN co najmniej 1500 USD miesięcznie.

Uzgodnił, ale za kilka dni otrzymał wiele negatywnych opinii użytkowników i usunięte kod Infatica. Ponadto rozbudowa zaczęła się używać do wyświetlenia "niezbyt dobrych miejsc, takich jak porno", notatki Modheader.

Rozdział Infatica posiada usługę VPN ininja VPN z publicznością 400 tysięcy użytkowników. Wykorzystuje również te same systemy do ruchu routingu - rozszerzenie dla Chrome i tej samej nazwie blokera reklamowego, który zawiera Infatica.

Infatica jest podobna do usługi HOLAVPN - VPN z rozszerzeniem przeglądarki. W 2015 r. Naukowcy cyberbezpieczeństwa odkryli, że ci, którzy ustalili rozszerzenie Holi, byli wykorzystywani do przekierowania innych osób.

Infatica Marketing Team porównuje swój model biznesowy z modelem HOLAVPN, Notes Krebs.

Jak duży jest rynek rozszerzenia

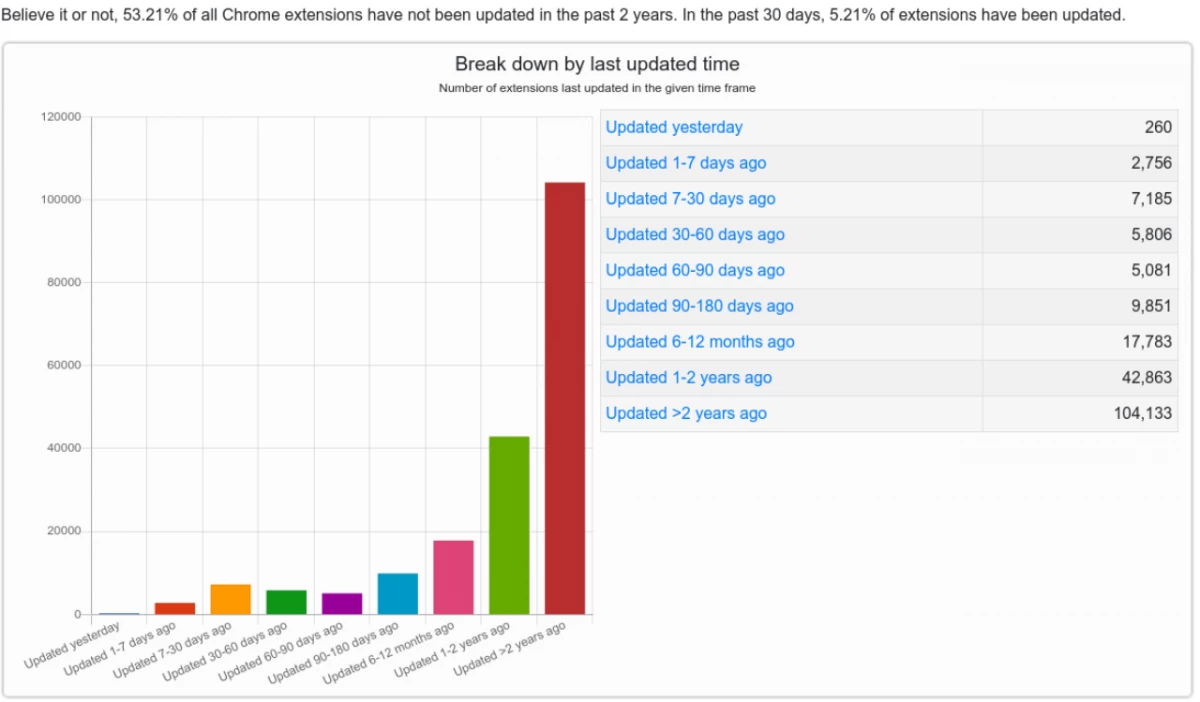

Drugi projekt NGUEN - usługa statystyk Chrome-stats.com, który zawiera informacje o ponad 150 tysięcy rozszerzeń, rozszerzona wersja usługi jest oferowana przez subskrypcję.

Według statystyk chromowanych ponad 100 tysięcy rozszerzeń jest porzucanych przez autorów lub nie zostały zaktualizowane przez ponad dwa lata. Jest to znaczący zbiornik deweloperów, którzy mogą wyrazić zgodę na sprzedaż swojego projektu, a jego podstawę niestabonową Krebs.

Ile rozszerzeń wykorzystuje nieznany kod Infatica - Krebs znalazł co najmniej trzy tuzin, kilka z nich miał ponad 100 tysięcy użytkowników. Jednym z nich jest pobieranie wideo Plus, której publiczność była na szczycie 1,4 miliona aktywnych użytkowników.

Jak nie dostać się do złośliwej ekspansji

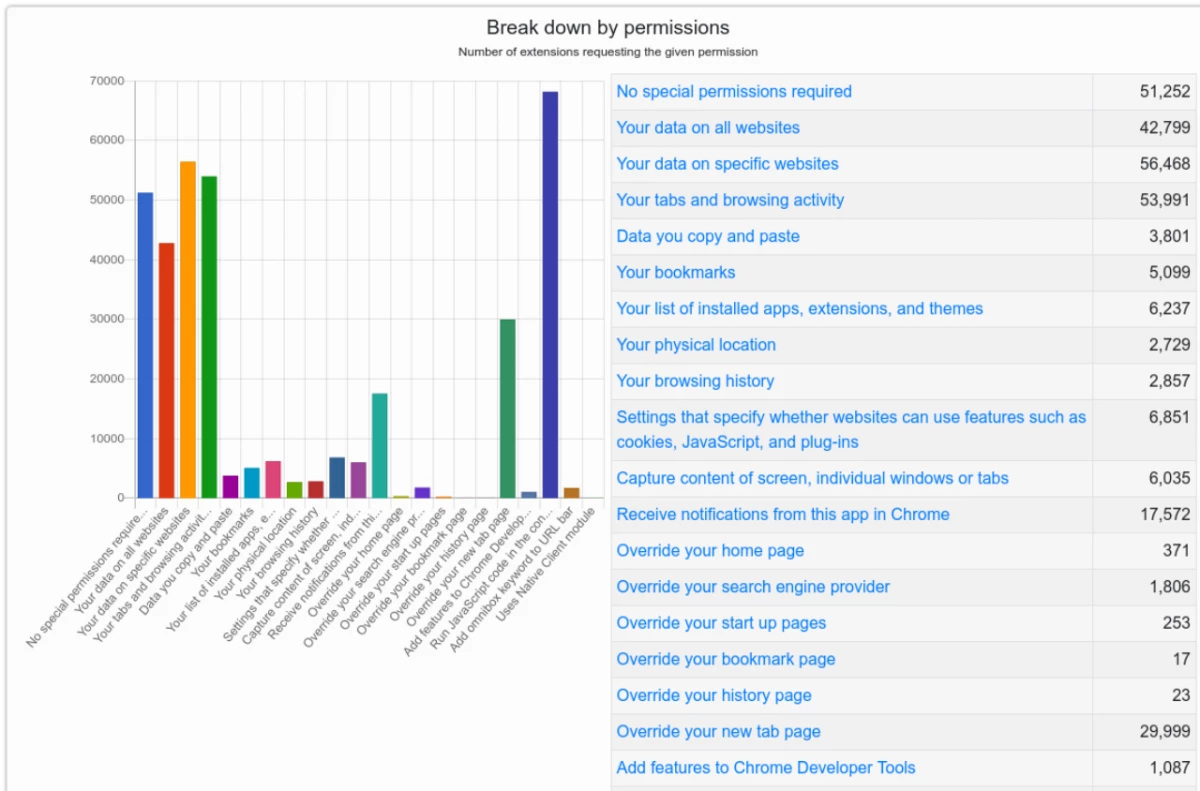

Uprawnienia każdej ekspansji są łączone w "Manifest" - opis jest dostępny podczas jego instalacji. Według statystyk Chrome, około jednej trzeciej wszystkich rozszerzeń chromowych nie wymaga specjalnych zezwoleń, ale reszta wymaga całkowitego zaufania od użytkownika.

Na przykład, około 30% rozszerzeń może przeglądać dane użytkownika na wszystkich lub specyficznych witrynach, a także indeks otwartych kart i doskonałych działań na stronach internetowych. 68 tys. Rozszerzeń może wykonać dowolną kod na stronie, zmieniając funkcjonalność lub wygląd witryny.

Podczas instalowania rozszerzeń należy być niezwykle ostrożny i wybrać te, które są aktywnie obsługiwane przez autorów i odpowiadają na pytania użytkowników, Krebs uważa.

Jeśli przedłużenie prosi o uaktualnienie i nagle zażąda więcej zezwoleń niż wcześniej - to powód, by myśleć, że coś jest z nim nie tak. Jeśli ta ekspansja miała pełny dostęp, Krebs zaleca całkowicie usunięcie.

Możesz także załadować i ustawić rozszerzenie, ponieważ witryna jest zapisywana, że konieczne jest wyświetlenie pewnej zawartości - prawie zawsze oznacza duże ryzyko, odnotowuje specjalistę o Cybersecurity.

I zawsze musisz trzymać się pierwszej zasady bezpieczeństwa sieci: "Jeśli go nie szukałeś, nie instaluj".

# Rozszerzenia przeglądarek

Źródło