Այս հոդվածը կխոսի XSS խոցելի ավտոմատ սկաների մասին, որը կոչվում է Dalfox: Ընթերցողները կիմանան ծրագրի հնարավորությունների մասին `վեբ համակարգերի պաշտպանության թերությունները հայտնաբերելու համար:

ՆերածությունDalfox- ը XSS խոցելիության արագ եւ հզոր եւ «խաչմերուկի գրություն» է, ստեղծվել է DOM PARSER- ի հիման վրա: Ի լրումն XSS հարձակման հետ կապված խնդիրներ գտնելուց, այն ունի նաեւ լրացուցիչ հատկություններ `SQLI, SSTI եւ բաց վերահղման համար վեբ համակարգի փորձարկման համար: Սկաները կարող են հայտնաբերել XSS խոցելի տարբեր տեսակներ. «Արտացոլված», «պահված» եւ «կույր»:

Dalfox սկաների տեղադրումըԾրագիրը տեղադրելու շատ տարբերակներ կան: Ամենատարածված եղանակներից մեկը տնային տնտեսության միջոցով տեղադրելն է:

Տեղադրում `օգտագործելով SnapcraftՏեղադրման այս մեթոդը պահանջում է Snapcraft: Ընթերցողները կարող են պարզել, թե արդյոք արտահերթը տեղադրված է իրենց համակարգում `մուտքագրելով հատուկ հրաման (« Snap »): Եթե ծրագիրը չի հաստատվել ավելի վաղ, անհրաժեշտ է փոխել հետեւյալ հղումը, այն տեղադրելու համար:

Sudo Snap Install Dalfox

Dalfox- ի տեղադրումը իրականացնելու համար օգտագործողը պետք է օգտագործվի հանրաճանաչ ընթացող ծրագրավորման լեզվի վերջին տարբերակով: Անձը կարող է ստուգել տեղադրված լեզվի տարբերակը `օգտագործելով Go Version Command- ը: Եթե գնում է նախկինում տեղադրված, ապա հետեւեք հետեւյալ հղմանը, այն տեղադրելու համար:

Տեղադրելը գնում է բնօրինակ աղբյուրիցGo111Module = Գնալ Get-v github.com/hahwul/dalfox/v2

Տեղադրելը GITHUB- ի հետGit clone https://github.com/hahwul/dalfox CD Dalfox Go Build

Տեղադրում նավահանգստի հետDocker Pull Hahwul / Dalfox. Վերջին

Ընթերցողները պետք է մտնեն այս հրամանը.

Docker Run-It Hahwul / Dalfox. Վերջին / հավելված / Dalfox URL HTTPS://www.hahwul.com

Ստորեւ բերված մեթոդը գործում է միայն MacOS- ի վրա:

Տեղադրում տան հետBrew Tap Hahwul / Dalfox Brew Install Dalfox

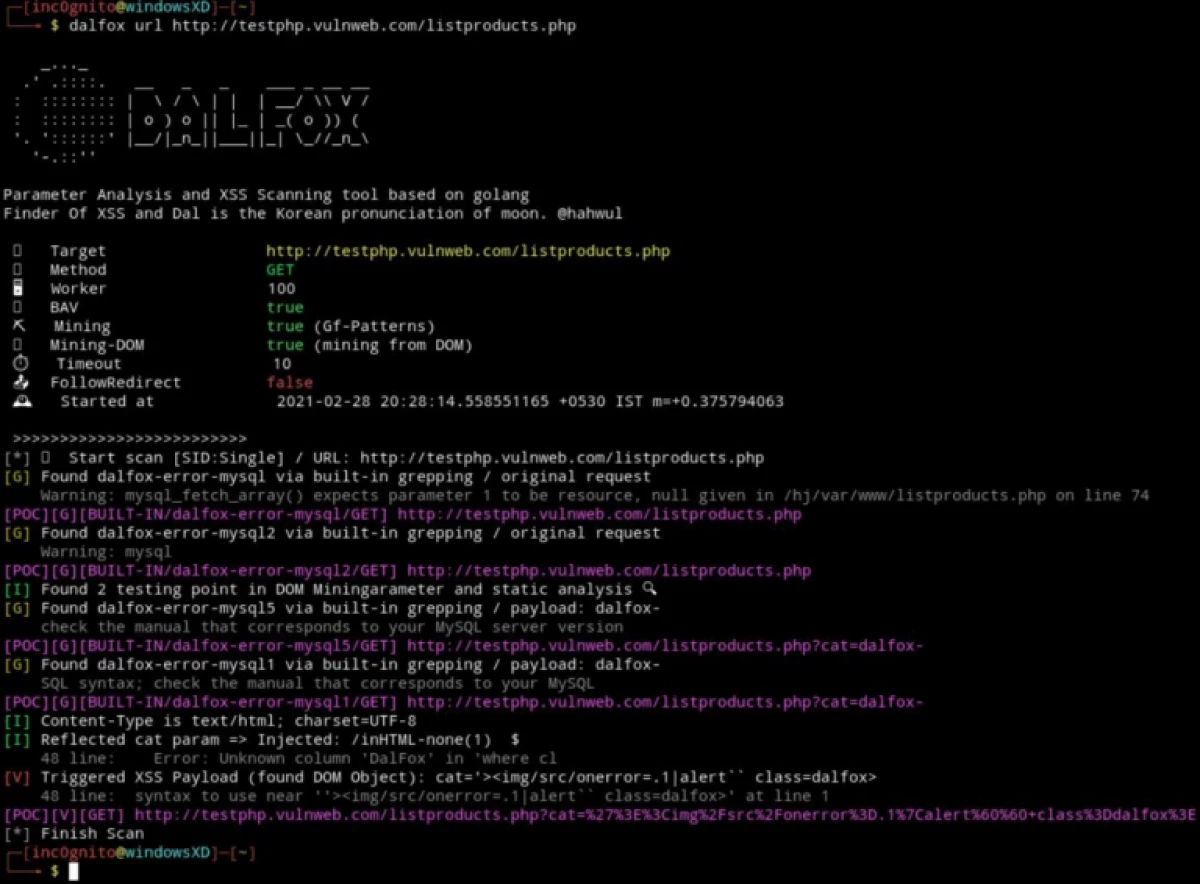

Աշխատանքի սկզբունքներ DalfoxՀատուկ URL սկանավորում

Dalfox URL http://testphp.vulnweb.com/listproducts.php.

URL- ի մի շարք սկանավորում

Dalfox- ը միաժամանակ կարող է նաեւ սկանավորել բազմաթիվ URL:

CAT նմուշներ / sample_target.txt | Dalfox խողովակ:

կամ

Dalfox ֆայլ ./samples/sample_target.txt

Օգտագործողը կարող է օգտագործել ParamSpider հրամանը `հատուկ պարամետր որոնելու համար, այնուհետեւ տեղադրեք բազմաթիվ URL- ներ` ավելի ճշգրիտ սկանավորման արդյունքներ ստանալու համար:

Ամփոփելով, արժե ասել, որ սա արագ գործիք է XSS եւ այլ հանրաճանաչ վեբ համակարգերի խոցելիության որոնման համար: Գործիքը քիչ կեղծ դրականներ է տալիս եւ ունի լրացուցիչ հնարավորություններ `անվտանգության տարբեր տեսակի խնդիրների որոնման համար:

Կարեւոր է Տեղեկատվություն բացառապես գիտական նպատակներով: Խնդրում ենք պահպանել օրենսդրությունը եւ չկիրառել այս տեղեկատվությունը ապօրինի նպատակներով:

Ավելի հետաքրքիր նյութեր cisoclub.ru- ում: Բաժանորդագրվել մեզ. Facebook | Vk | Twitter | Instagram | Telegram | Զեն | Մեսսենջեր | ICQ NEW | YouTube | Պուլս