Ամեն օր հանրապետության ընթացքում թվայնացումը ներառում է արտադրական գործընթացների աճող քանակը. Արդյունաբերական ձեռնարկություններում, բանկային ոլորտում, գիտության եւ բժշկության ճյուղերում, ինտերնետի ոլորտի եւ շատերի մասնաճյուղերում: Այնուամենայնիվ, կան նաեւ զգալի ռիսկեր, որոնք կապված են տեղեկատվական անվտանգության հետ `հստակ օգուտների հետ զուգահեռ: Արդյունաբերական համակարգերի վրա հակերների հարձակումների աճը համաշխարհային միտումը է, եւ կիբերհանցագործությունների հետ մեկ հակավիրուսային հակավիրուսներ, հաստատ, չհաղթահարել:

Ինչպես պաշտպանել տեղեկատվական համակարգերի եւ ենթակառուցվածքների անձեռնմխելիությունը, պատմվել է «Ռոստելեկոմի» եւ Շնայդերի էլեկտրականության կողմից կազմակերպված հատուկ ուսումնական վեբինարի ընթացքում: Նվոսիբիրսկի լրագրող NDNFO- ի հրատարակության լրագրողը դարձավ նաեւ Վեբինարի անդամ:

Վեբինարի թեման էր արդյունաբերական օբյեկտների եւ քննադատական ենթակառուցվածքների տեղեկատվական անվտանգությունը: Հանդիպմանը Շնայդերի էլեկտրական կիբերանվտանգության խորհրդատուն իրականացվել է Անդրեյ Իվանովում, որին հաջողվել է ներկայացնել այս ոլորտին վերաբերող հնարավոր ռիսկերի ամբողջական պատկերը եւ «դարակաշարերի վրա քայքայվել» տարբերակները:

Ինչ է ACS TP- ն:

Նախեւառաջ, բանախոսը բացատրեց, որ դա ACS TP է (ավտոմատացված տեխնոլոգիական կառավարման կառավարման համակարգ): Սա արդյունաբերական ձեռնարկություններում տեխնիկական եւ ծրագրային ապահովման լուծումների մի խումբ է `արդյունաբերական ձեռնարկություններում տեխնոլոգիական սարքավորումների կառավարման ավտոմատացման համար:Այս համակարգը ներկայացնում է. Դաշտային սարքեր, գործընթացի կառավարման գործիքներ, ինչպես նաեւ գործարանային համակարգեր:

Առաջին դեպքում սրանք տարբեր տեսակի սենսորներ եւ սարքեր են, որոնք տեխնոլոգիական ֆիզիկական բնութագրերը վերածում են թվային տեղեկատվության (ջերմաստիճանի չափում, էլեկտրաէներգիայի բաշխում եւ այլն)

Երկրորդում մենք խոսում ենք ոստիկանության նախաքննության մասին, որոնք կարող են անցկացնել հաշվարկներ եւ մշակող տեղեկատվություն, ինչպիսիք են ծրագրավորվող տրամաբանական վերահսկիչները:

Երրորդ - տեղեկատվական համակարգերում ձեռնարկություններում տվյալներ, որոնք օգտագործում են ստորին մակարդակներից տվյալներ, իրենց հիման վրա, հաշվետվություններ եւ այլ առաջադրանքների հիման վրա որոշումներ կայացնելու համար:

Կիբերհանցագործություն. 70-ականներից ստացվի

Անհատական համակարգիչներն առաջին անգամ հայտնվեցին անցյալ դարի 70-ական թվականներին: Եվ չնայած նրանցից շատ քիչ էր, առաջին հակերները հայտնվեցին գրեթե անմիջապես, եւ արդյունքում `առաջին վիրուսներն ու տեղեկատվության գողության փորձերը: Այսպիսով, ձեւավորվել է «Տեղեկատվական անվտանգության» հայեցակարգը, որը ներառում է թվային տեղեկատվության այդ ժամանակ անալոգային եւ նորների պաշտպանությունը:

Կիբերանվտանգությունը արդեն այսօր տերմին է, նրա խնդիրն է պաշտպանել ինչպես ուղղակի թվային տեղեկատվությունը, այնպես էլ այլ առարկաներ, որոնք խոցելի են դառնում ICTS- ի միջոցով (տեղեկատվական եւ հաղորդակցական տեխնոլոգիաներ):

Մուտք դեպի համակարգ

Առաջին հարցը, որը տեղի է ունենում այն անձի մեջ, ով ընկղմված չէ այս թեմայով. Ինչու պաշտպանել ACS TP- ն: Դրանցում ֆինանսական տեղեկատվություն չկան, համակարգերն իրենք մեկուսացված են: Այնուամենայնիվ, ամեն ինչ այնքան էլ պարզ չէ:«Որպես կանոն, TP- ի ACS համակարգերը կապված են ASUP համակարգերի (ձեռնարկությունների կառավարման) հետ եւ այս կամ այն կերպ փոխանակվում են նրանց հետ: Եվ ASUP համակարգը գտնվում է կորպորատիվ ցանցում, որն ունի ինտերնետ մուտք գործելու համար, նախ: Եվ երկրորդ, կա այդպիսի հայեցակարգ, որպես ներքին խախտող. Դուք կարող եք կաշառել, վախեցնել, շանտաժի ենթարկել այն աշխատակցին, ով իրավաբանական մուտք ունի ACS TP համակարգին », - բացատրեց Անդրեյ Իվանովը:

Հետեւաբար, այս հարցը շատ կարեւոր է: Այսպիսով, 2020 թվականին Ռոստելեկոմ-Սոլլարը արձանագրել է, որ հակերների հարձակման 40% -ը հաշվի է առնում սերվերների եւ տեխնոլոգիական գործընթացների կայանների համար:

Հոգնած հուսալի պաշտպանություն

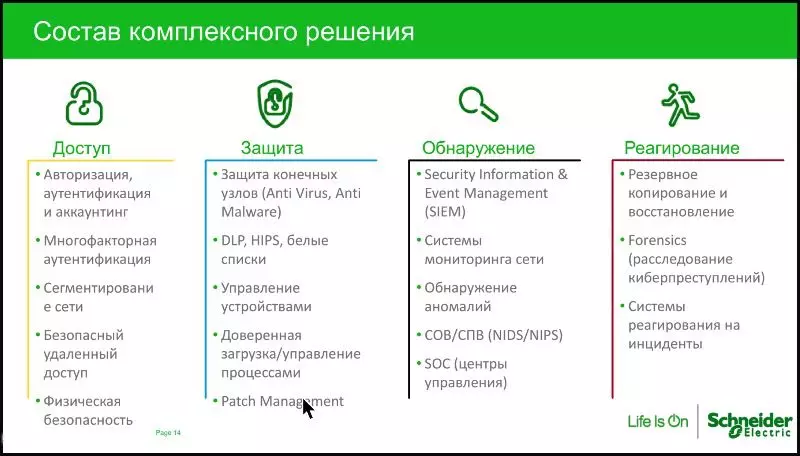

Ինչը կօգնի ստեղծել ավտոմատ կառավարման համակարգի անվտանգությունը: Վեբինարի հաղորդավարը պաշտպանական համակարգի բաղադրիչները բաժանեց չորս ուղղությամբ.

- Մուտքի հսկման վերահսկում (ֆիզիկական անվտանգություն, թույլտվություն, նույնականացում եւ այլն);

- Պաշտպանություն (հակավիրուսային համակարգ, սարքերի կառավարում եւ այլն);

- Հայտնաբերում (ցանցի մոնիտորինգի համակարգ, անոմալիաների հայտնաբերում եւ այլն);

- Պատասխան (արձագանքման գործիքներ, կրկնօրինակում եւ վերականգնում եւ այլն):

Իր հերթին, պաշտպանության մակարդակները նույնպես տարբեր են եւ նպատակ ունեն պաշտպանել վերջնական հանգույցները (հակավիրուսային ծրագրակազմ, կապված սարքերի վերահսկում), ցանցի պաշտպանություն (ներկառուցված) ֆունկցիոնալ):

Այնուամենայնիվ, համալիրում միայն այս մեթոդների ներդրումը թույլ կտա կանխել համակարգը ներթափանցումը:

«Ինչու կա պաշտպանության այդքան շատ տարբեր միջոցներ: Քանի որ այսօր չկա համընդհանուր լուծում, տուփից մի քանի արծաթե փամփուշտներ, որոնք ձեռք են բերում եւ տեղադրելով ACS TP- ի վրա, մենք կարող ենք ենթադրել, որ դրանք պաշտպանված են ամեն ինչից », - կենտրոնացած է Անդրեյ Իվանովը:

Թեմաներ եւ արդյունավետ պաշտպանելու միջոցներ, որոնք նույնիսկ եթե հարձակվողը կարող է հաղթահարել ինչ-որ մեկ կամ նույնիսկ երկու մակարդակ, մյուսները կդադարեն:

Կիբերանվտանգություն Ռուսաստանում

Մեր երկրում ACS TP- ի պաշտպանությունը կարգավորում է «Ռուսաստանի Դաշնության կարեւոր տեղեկատվական ենթակառուցվածքների անվտանգության մասին» դաշնային օրենքը, նա սկսեց գործել 2018 թվականի հունվարի 1-ից: Այն ներառում է 12 արդյունաբերություն, որը պետք է պաշտպանված լինի պարտադիր: Այս դեպքում «Ավոսի» հույսը չպետք է լինի ճշգրիտ, նույնիսկ եթե պաշտպանության միջոցառումները զգալի ներդրումներ են պահանջում:

«Անվտանգության միջադեպերը անխուսափելի կլինեն: Առանց «գուցե», «Եթե», «երբ», «պայմանով»: Դա տեղի կունենա, եւ անհրաժեշտ է պատրաստ լինել դրան », - պարում է Անդրեյ Իվանովը:

Կարդացեք այլ հետաքրքիր նյութեր NDN.INFO- ում