Programer je pronašao podatke nakon provjere čekova "čekove" - od ožujka može se pratiti sve njihove kupnje u internet usluge.

Izvorni kod nekih od usluga savezne porezne službe (FTS) bio je u javnom pristupu, a podaci korisnika na kupnju - pod mogućom prijetnjom curenja. Ovaj zaključci došli su korisniku "Habra" Anton Piskunov.

Developer je skrenuo pozornost na zahtjev za provjeru "provjera". Omogućuje vam da dobijete i pohranjite gotovinske provjere u elektroničkom obliku, provjerite savjesnost prodavatelja, pošaljite pritužbe na njega i tako dalje, prijavljene FTS-u.

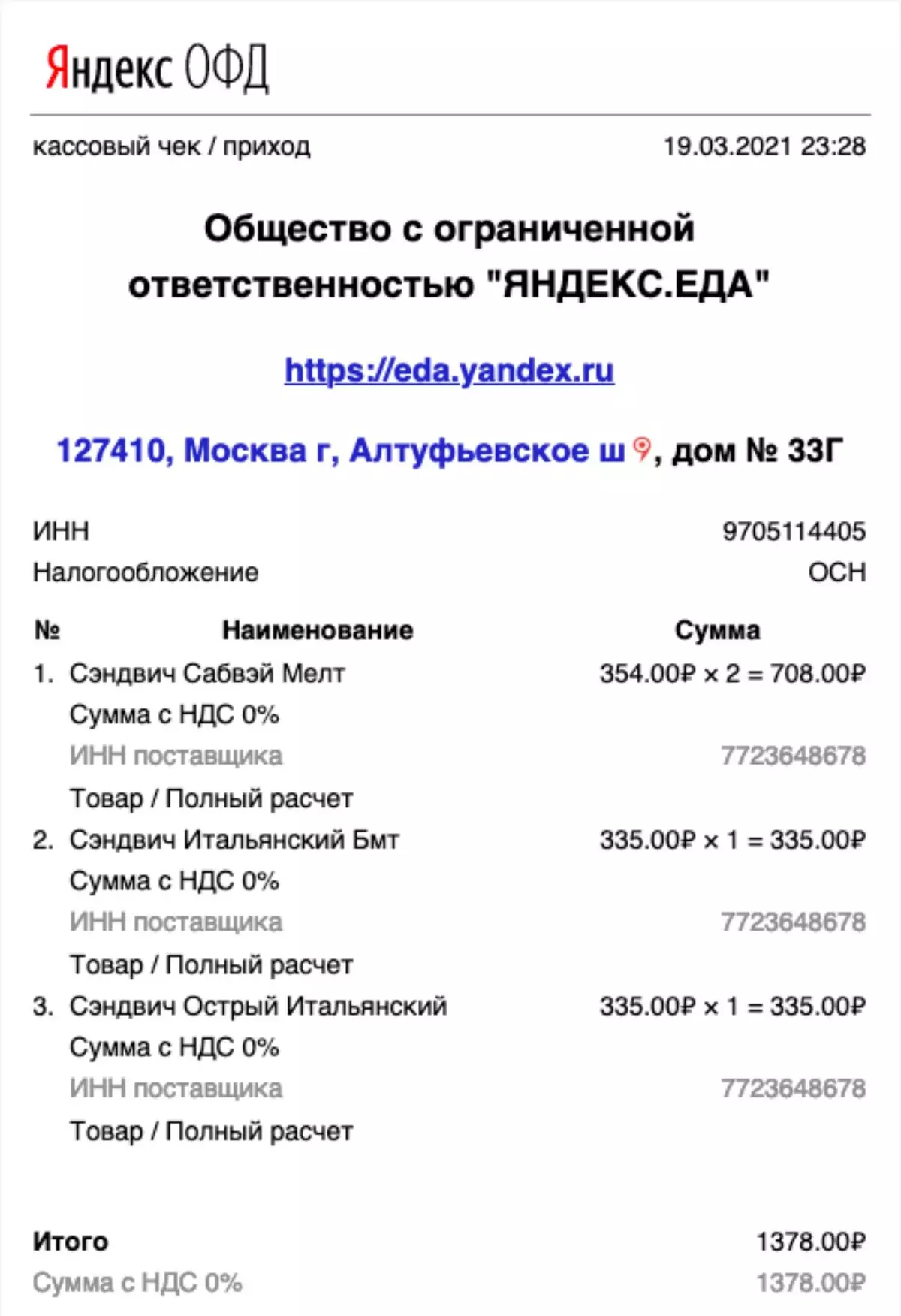

Korištenje aplikacije, korisnik može skenirati QR kod na elektroničkom čeku, koji šalje izjavu o fiskalnoj podaci (OFD) nakon završetka narudžbe u bilo kojoj usluzi ili trgovini. Na primjer, nakon naručivanja u Yandex.ed, Piškunov je došao ček iz Yandex OIS.

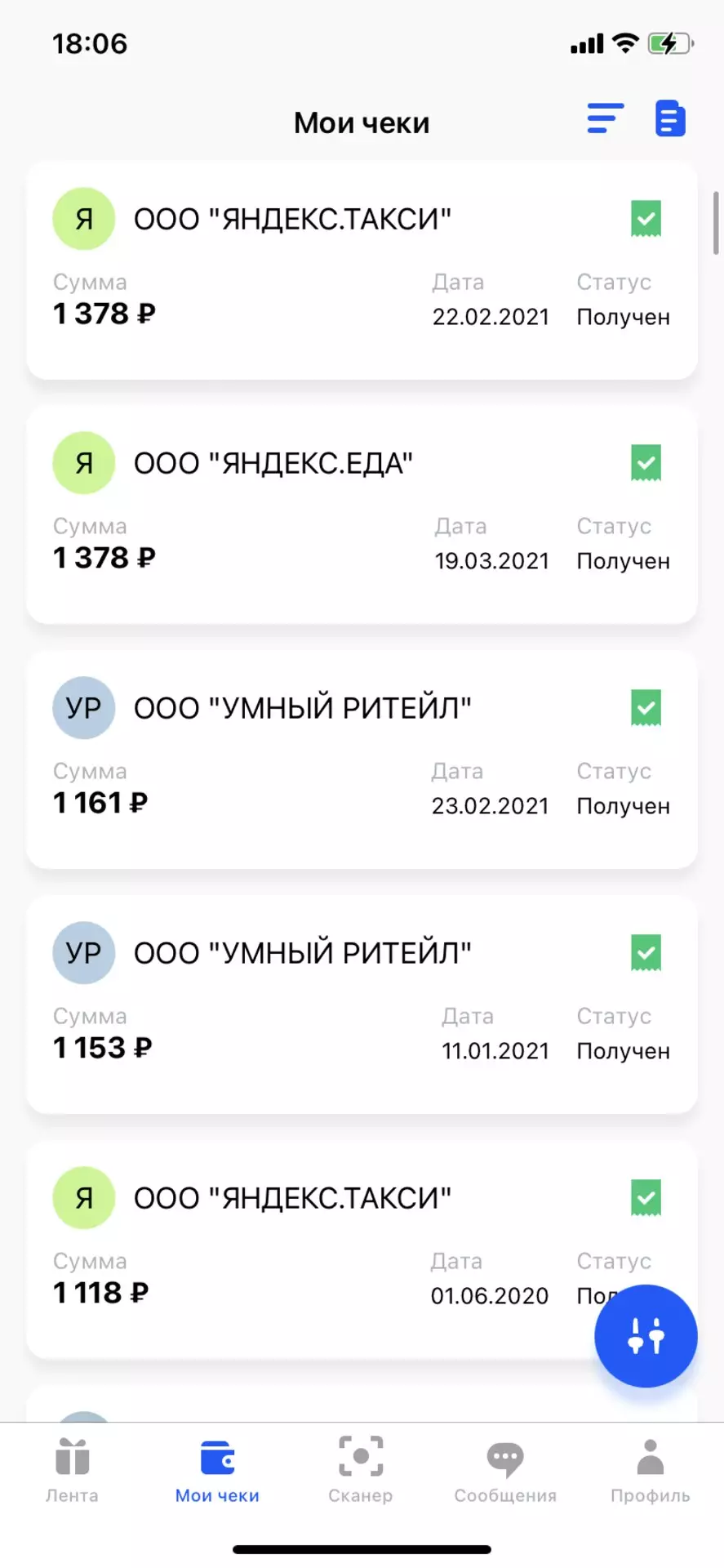

Nakon skeniranja, u Dodatku se pojavljuje elektronska kopija provjere s punim podacima o narudžbi. Dana 4. ožujka 2021., programeri su ažurirali "Provjere čekova" dodavanjem "Prikaz čekova" funkcije "Moje Checks Online".

Ako uzimate autentifikaciju u prijavi za provjeru za sve operacije u tim uslugama.

Piškov je odlučio provjeriti kako su svi ti podaci dobro zaštićeni. Da biste to učinili, on je stavio jaz između interneta i primjenu jednostavnog proxyja i, snimanja mrežne aktivnosti aplikacije ", ubije se u gumbe."

"Pokazalo se da je krajnja točka s podacima smještena na adresi ickt-mobile.nalog.ru:8888, koji živi najjednostavnija aplikacija na nodeju koristeći izraziti okvir. Mehanizam za provjeru autentičnosti korisnika omogućuje vam podatke ako ste ispravno naznačili zaglavlje "Sesside", čija je vrijednost neki samo-deficitan token generiran na strani poslužitelja ", dodaje Piška.

Ako pritisnete gumb "Exit" u prijavi "Provjera", ne može se pojaviti token invaliditet, nastavlja se. Također, korisnik ne može vidjeti sve svoje sesije ili ih dovršiti na svim uređajima. "Dakle, čak i ako ste nekako shvatili da je pristupni token kompromitiran, onda ne postoji mogućnost da ga resetira i time jamči od ovog trenutka nedostatak namjeravanog napadača pristup vašim podacima", piše programer.

Također je primijetio da u slučaju Kraša zahtjeva šalje dijagnostičke podatke u stražar, koji se nalazi na adresi koja nije povezana, niti iz FTS-a, niti Fsue Gniivc FTS Rusije (developer "čekovi" - VC .Ru), i na domenu straže .studiootg.ru.

Nakon toga je pronašao reference na Studiotg javne spremišta na Gitlab, koji se nalaze u Google Indeksu, prema programeru, više od godinu dana. U spremištima pronašao je mape koje sadrže prilagodbe "Lkio", "Lkip", "Lkul". Oni pripadaju istim uslugama FTS na domeni nalog.ru - lkio.nalog.ru, lkip.nalog.ru i lkul.nalog.ru.

"Za pomirenje da se detektirani izvori odnose na usluge FTS-a, jednostavnu provjeru prisutnosti uppod-stylies.txt datoteku na web-poslužitelju bitke, koji ne može biti slučajno slučajno", piše Piskinov.

Zaključio je da stvarni developer provjere "provjerava" - Studiotg. Web stranica "Studio TG", koja se bavi IT konzalting i razvoj softvera, među projektima su "osobni račun poreznog obveznika" iz FTS-a.

Piškunov također vjeruje da je krivnja tvrtke, izvorni kod Porezne službe je u javnom pristupu. Uredništvo VC.RU poslao je zahtjev i očekuje komentare iz FTS-a i studija TG.

# Vijesti # FTS

Izvor