साइबर क्राइम समूहों में से एक जिन्होंने बड़े पैमाने पर फ़िशिंग अभियान के ढांचे में दुनिया भर के हजारों संगठनों पर हमला किया, खोज इंजन से चुराए गए गोपनीय डेटा को छिपाना भूल गया।

चेक पॉइंट और ओटोरियो से सूचना सुरक्षा विशेषज्ञ, जो फ़िशिंग अभियान की खोज में लगे हुए थे, ने पाया कि साइबर अपराधियों ने गलती से चुराए गए प्रमाण पत्र उजागर किए।

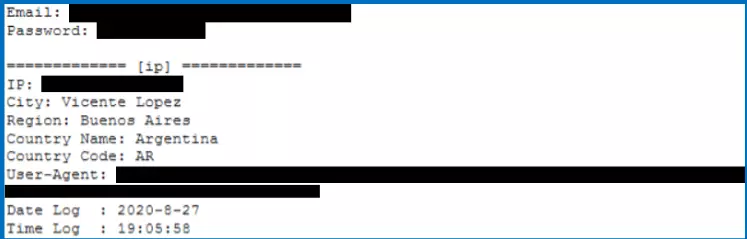

रिपोर्ट में वर्णन किया गया है कि गोपनीय जानकारी की चोरी के बाद हैकर्स ने इसे डोमेन पर पुनर्निर्देशित किया जो विशेष रूप से चुराए गए डेटा को संग्रहीत करने के लिए पंजीकृत किए गए थे। लेकिन सभी चोरी किए गए प्रमाण-पत्रों को सार्वजनिक रूप से उपलब्ध फ़ाइल में रखा गया था, जिसे Google द्वारा सफलतापूर्वक अनुक्रमित किया गया था।

इसके कारण, खोज इंजन ईमेल या पासवर्ड चोरी के पते के अनुरोधों पर परिणाम प्रदर्शित करता है।

चेक पॉइंट और ओटोरियो के सुरक्षा शोधकर्ताओं ने नोट किया कि कानूनी वर्डप्रेस कानूनी सर्वर भी हैक किया गया था, जिस पर PHP दुर्भावनापूर्ण पृष्ठ पोस्ट किया गया था, जिसे पीड़ितों को भेजा गया था। चेक प्वाइंट विशेषज्ञों ने कहा, "आमतौर पर, हैकर पहले से ही मौजूदा साइटों की उच्च प्रतिष्ठा के कारण अपने स्वयं के बुनियादी ढांचे के बजाय पूर्व-समझौता सर्वर का उपयोग करना पसंद करते हैं।"

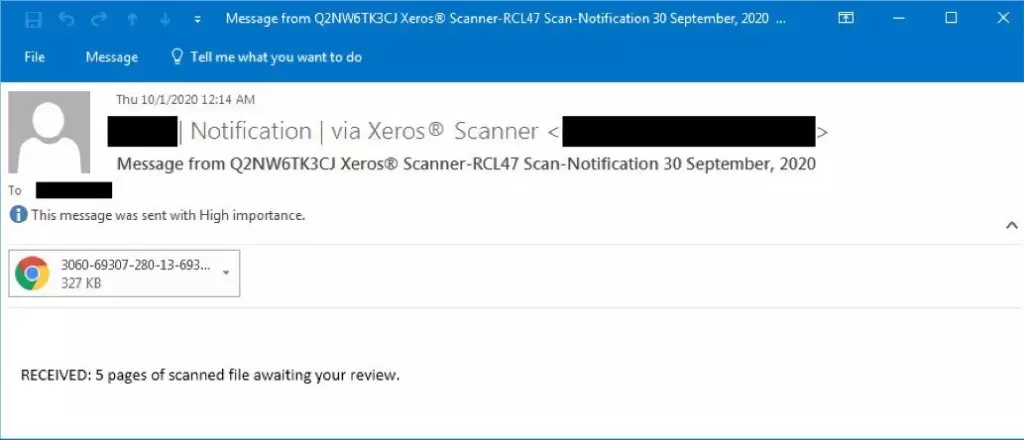

हैकर्स ने कई संकुचित पत्रों का उपयोग किया जो पीड़ितों द्वारा लक्षित मैलवेयर में संक्रमण पर उन लोगों को लुभाने के लिए भेजे गए थे, जिन्हें माइक्रोसॉफ्ट ऑफिस 365 पासवर्ड और पासवर्ड की आवश्यकता होती थी। ई-मेल थीम लाइन में पीड़ित के नाम का संकेत दिया गया था, उनकी कंपनी का नाम । हैकर्स ने ऐसा किया कि पीड़ित को लगता था कि उन्हें एचटीएमएल प्रारूप में जेरोक्स स्कैनिंग पत्र प्राप्त होगा।

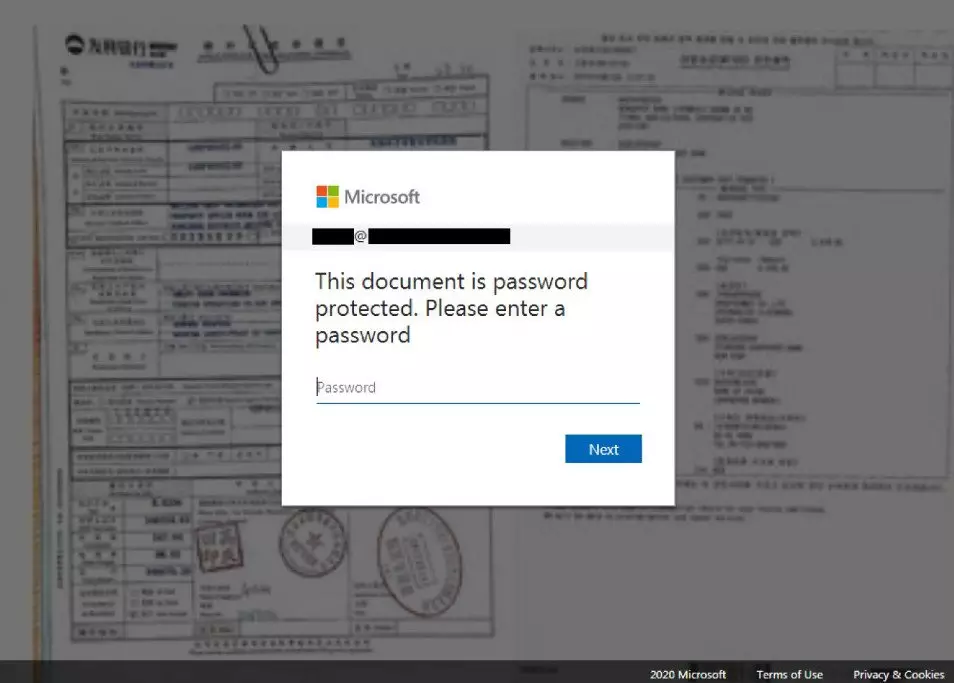

कथित रूप से स्कैन की गई फ़ाइल खोलते समय, वेब ब्राउज़र ने धुंधली छवि दिखायी है जिसके लिए Microsoft Office 365 में एक नकली लॉगिन फॉर्म superimposed है। यह दिलचस्प है कि जिस क्षेत्र में आपको उपयोगकर्ता नाम दर्ज करना है, वह पहले से ही ईमेल पते से भरा हुआ था पीड़ित, जिसने इसे गलत धारणा के लिए पेश किया।

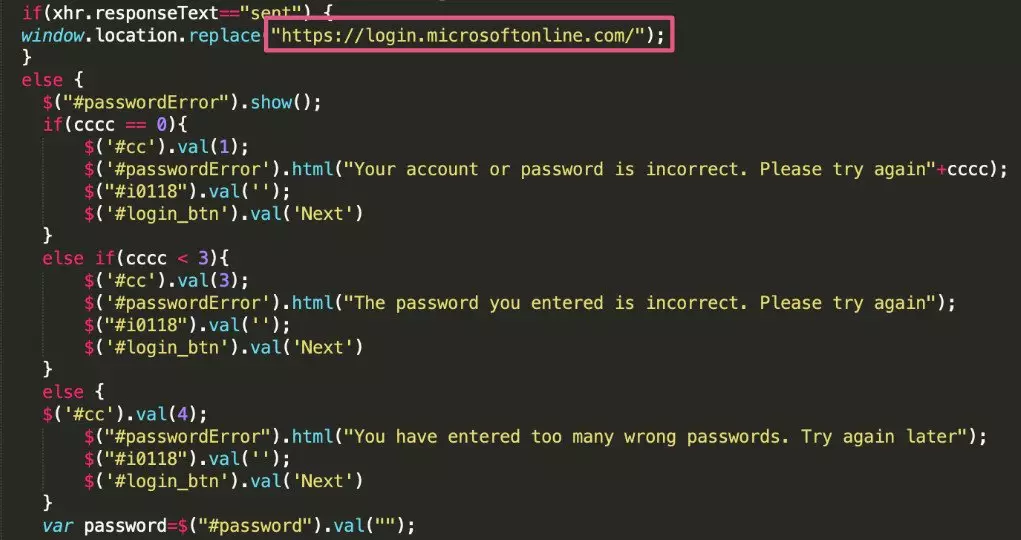

जावास्क्रिप्ट कोड, जो पृष्ठभूमि में काम करता है, ने क्रेडेंशियल्स की वास्तविकता की जांच की, उन्हें साइबर क्रिमिनेटर सर्वर पर भेजा, जिसके बाद यह स्वचालित रूप से पीड़ित को माइक्रोसॉफ्ट ऑफिस 365 में प्राधिकरण के वर्तमान पृष्ठ पर फ़िशिंग में सभी संदेह लेने के लिए पुनर्निर्देशित किया गया।

यद्यपि यह फ़िशिंग अभियान 2020 में शुरू हुआ, चेक प्वाइंट और ओटोरियो के शोधकर्ताओं ने मई 2020 तक दिनांकित उसी साइबर क्राइम समूह से फ़िशिंग पत्रों की खोज की। Google पहले इंडेक्स पेजेस नहीं करता है जिन पर हैकर्स चोरी हो गए हैं। इससे पता चलता है कि सभी हमलावरों के पास उनके परिचालनों के परिणामों की रक्षा के लिए पर्याप्त योग्यता नहीं है।

Cisoclub.ru पर अधिक रोचक सामग्री। हमारी सदस्यता लें: फेसबुक | वीके | ट्विटर | इंस्टाग्राम | तार | जेन | मैसेंजर | आईसीक्यू नया | यूट्यूब | पल्स।