Pourquoi les développeurs sont difficiles à monétiser leurs projets et à éviter l'installation d'extensions malveillantes.

Kyberbersecurity Specialist Brian Krebs s'est désassemblé le marché des extensions pour le navigateur et les méthodes de la monétisation. Il est arrivé à la conclusion que définir des extensions même populaires avec des centaines de milliers d'utilisateurs peuvent être dangereuses en raison de leur modèle commercial.

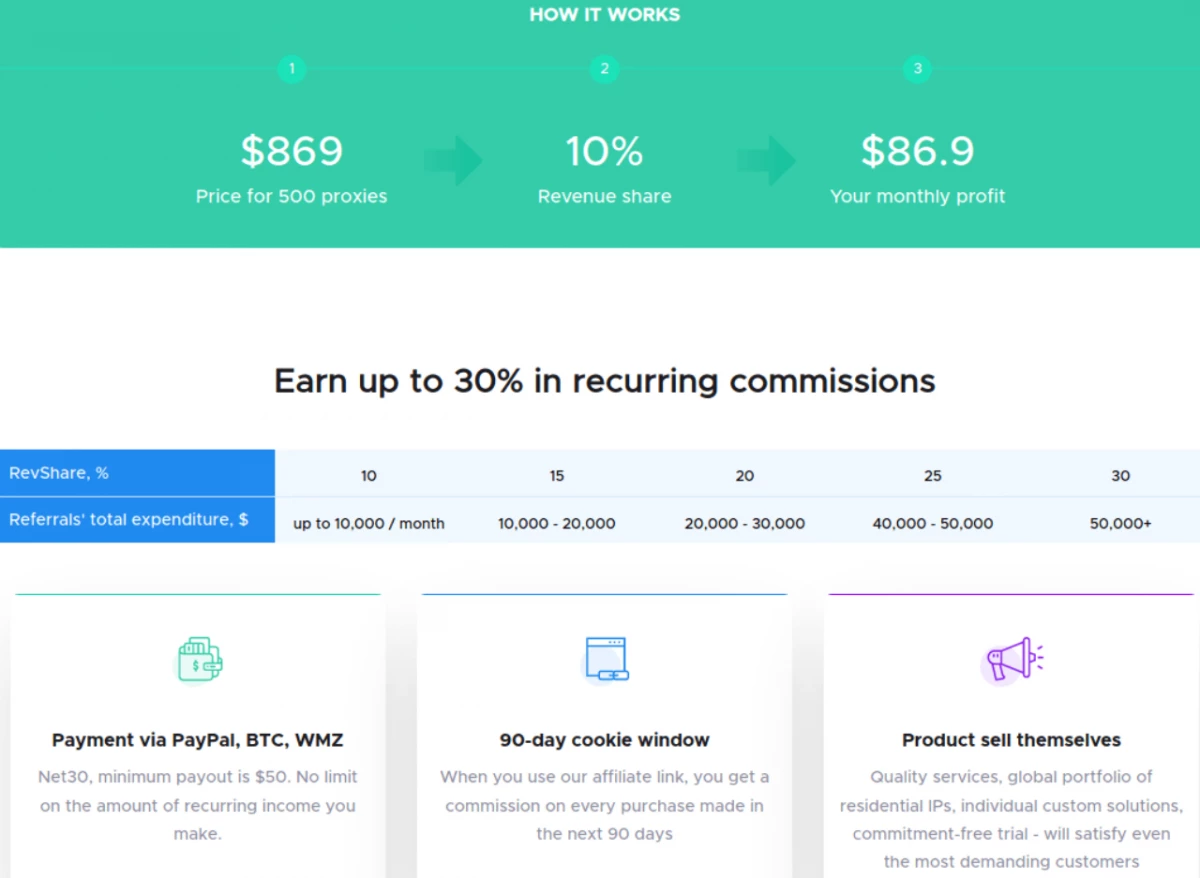

Dans sa publication, Krebs parle de la société Singapour Infatica avec le fondateur russe Vladimir Fomenko. Infatica fournit des services de proxy Web de manière inhabituelle: la société négocie avec les développeurs d'expansion, de sorte que le code de proxy infatiga dans leurs projets intégrés imperceptiblement.

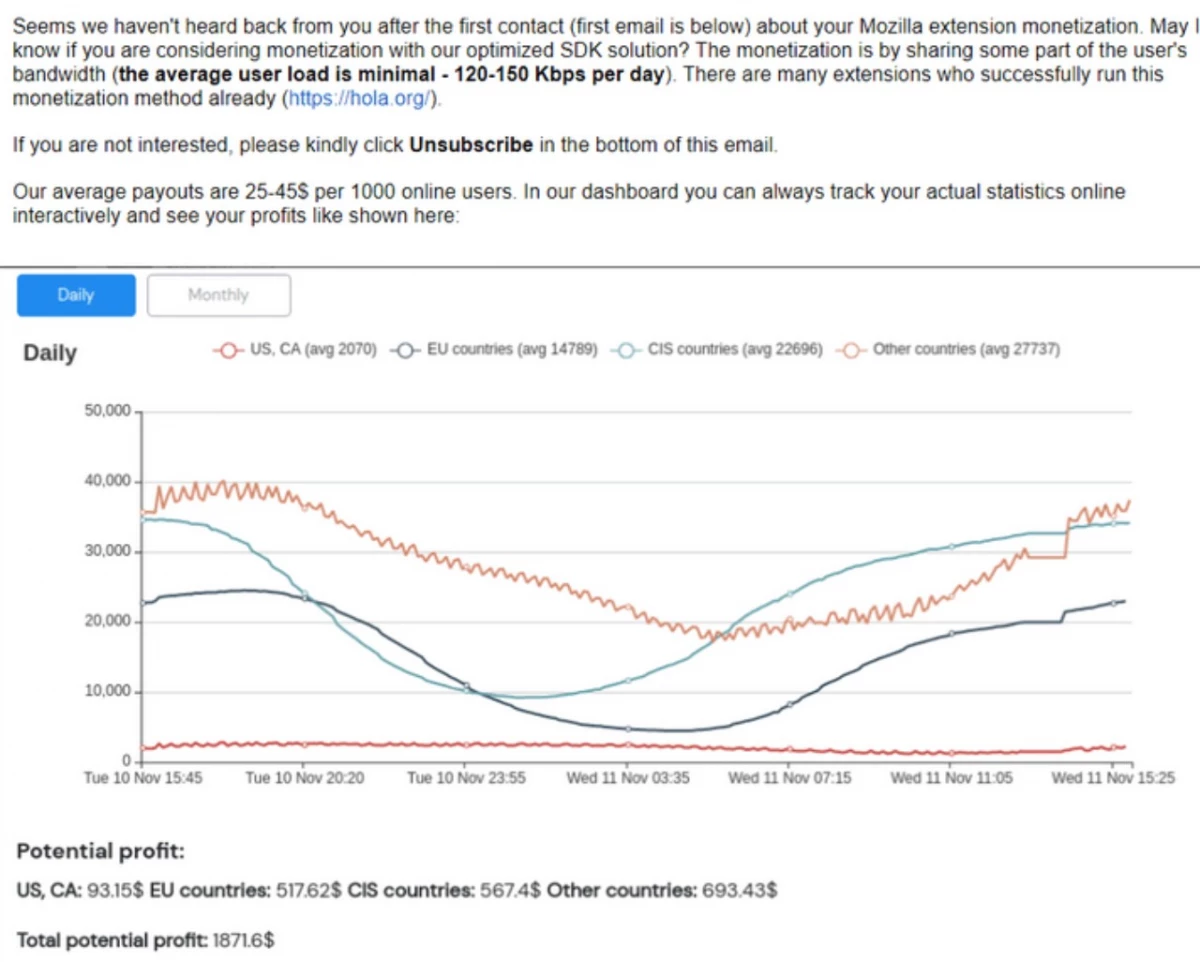

En conséquence, le routeur de trafic client Infatica est exécuté sur le navigateur de l'utilisateur, en retour, le développeur reçoit un paiement fixe de 15 à 45 $ pour chaque millier d'utilisateurs actifs.

Infatica n'est qu'un dans l'industrie en croissance des entreprises d'ombre qui tentent de coopérer avec les développeurs d'extensions populaires et d'utiliser leur développement à leurs propres fins. Les développeurs sont obligés d'accepter au moins d'une manière ou d'une autre, récupérer les coûts de la prise en charge de la vulgarisation, KREBS Notes.

Comment l'économie est organisée entre des extensions et infatiga

Certaines extensions pour les navigateurs d'Apple, Google, Microsoft et Mozilla collectent des centaines de milliers de milliers et même des millions d'utilisateurs actifs. À mesure que le public se développe, l'auteur d'expansion peut ne pas faire face au support du projet - ses mises à jour ou ses réponses aux demandes des utilisateurs.

Dans le même temps, pour obtenir une compensation financière pour leurs œuvres dans les auteurs un peu - un abonnement peut effrayer et Google annonçait la fermeture des extensions payées dans le magasin chromé.

Parfois, parfois, l'extension de l'auteur devient une vente complète d'expansion ou une intégration cachée du code de quelqu'un d'autre. "Cette offre est souvent trop attrayante pour le refuser", écrit Krebs.

Par exemple, cela a été réalisé par le développeur d'expansion pour tester les sites de modes de modes de modes de modes de modes de modes Hao Nguyen, qui est utilisé par plus de 400 mille personnes.

Lorsque Nguyen s'est rendu compte qu'il passe de plus en plus d'argent et de temps pour soutenir Modheader, il a essayé d'inclure la publicité dans la prolongation, mais après une grande protestation, il a dû abandonner cela. De plus, la publicité ne lui a pas apporté beaucoup d'argent.

"Je passerai au moins 10 ans pour créer cette chose et je n'ai pas monétisé la monétiser", reconnaît Nguyen. En partie, il blâme Google pour la fermeture des extensions payées - selon lui, elle n'a aggravé que le problème des développeurs déçus.

Nguyen lui-même a initialement abandonné plusieurs offres d'entreprises proposant de payer l'intégration de leur code dans l'expansion, car elles recevraient un contrôle complet sur les travaux du navigateur et des appareils utilisateur à tout moment.

Le code Infatica était plus simple - ils se sont limités à l'acheminement des demandes sans accès aux mots de passe utilisateur enregistrés, à lire leur cookie ou à afficher l'écran de l'utilisateur. De plus, la transaction apporterait NGUEN au moins 1500 $ par mois.

Il a accepté, mais dans quelques jours, il a reçu de nombreuses critiques d'utilisateurs négatives et supprimé le code Infatica. De plus, l'expansion a commencé à utiliser pour voir "Pas de très bons endroits, tels que le porno", des notes par mod -header.

Le chapitre Infatica possède le service VPN VPN ININJA avec un auditoire de 400 000 utilisateurs. Il utilise également les mêmes systèmes de routage du trafic - une extension pour chrome et le même bloqueur publicitaire nommé, qui contient infatiga.

Infatica est similaire au service Holavpn-VPN avec une extension de navigateur. En 2015, les chercheurs de cybersécurité ont constaté que ceux qui avaient établi l'extension Hola ont été utilisés pour rediriger le trafic d'autres personnes.

L'équipe de marketing Infatica compare simplement son modèle d'entreprise avec le modèle Holavpn, note Krebs.

Quelle est la taille du marché de la vulgarisation

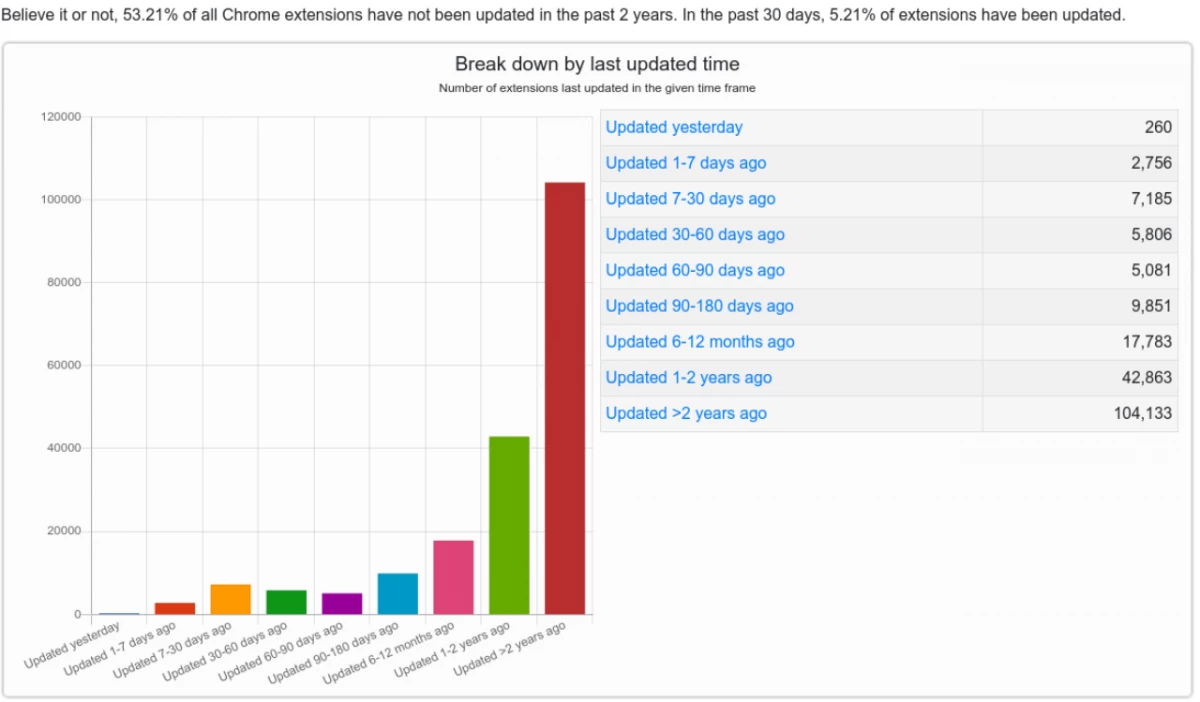

Le deuxième projet de NGUEN - Le service des statistiques de chromé-stats.com, qui contient des informations sur plus de 150 000 extensions, la version étendue du service est proposée par abonnement.

Selon des statistiques chromées, plus de 100 000 extensions sont abandonnées par les auteurs ou n'ont pas été mises à jour depuis plus de deux ans. Il s'agit d'un réservoir important des développeurs qui pourraient bien accepter de vendre leur projet et sa base personnalisée conclut Krebs.

Combien d'extensions utilisent le code infatiga inconnu - Krebs a trouvé au moins trois douzaines, plusieurs d'entre eux avaient plus de 100 000 utilisateurs. L'un d'eux est le téléchargeur de vidéos Plus, dont le public était situé au sommet de 1,4 million d'utilisateurs actifs.

Comment ne pas se rendre à une expansion malveillante

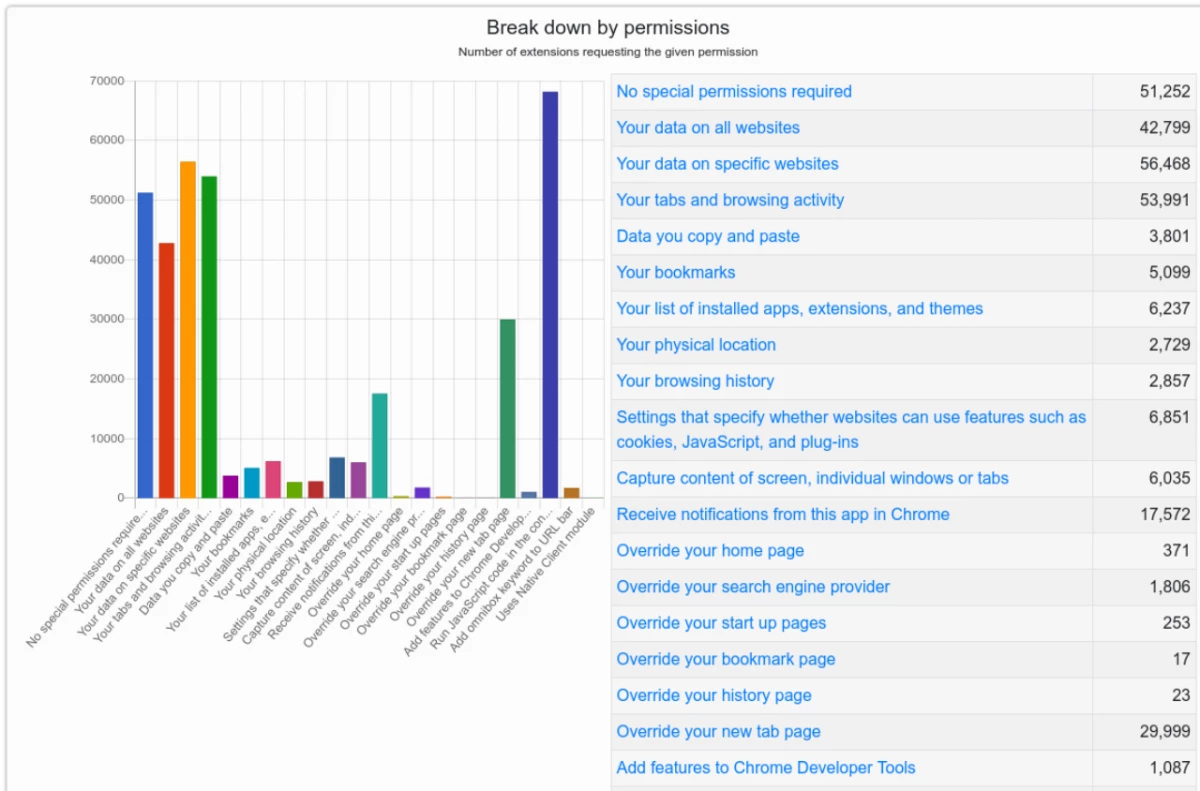

Les autorisations de chaque expansion sont définies dans son "manifeste" - la description est disponible lors de son installation. Selon des statistiques chromées, environ un tiers de toutes les extensions chromées ne nécessitent pas de permis spéciaux, mais le reste nécessite une confiance totale de l'utilisateur.

Par exemple, environ 30% des extensions peuvent afficher des données utilisateur sur tout ou des sites spécifiques, ainsi que des onglets ouverts d'index et des actions parfaites sur les pages Web. 68 mille extensions peuvent effectuer un code arbitraire sur la page en modifiant la fonctionnalité ou l'apparence du site.

Lors de l'installation d'extensions, vous devez être extrêmement prudent et choisir ceux qui sont activement soutenus par les auteurs et répondent aux questions des utilisateurs, Krebs croit.

Si l'extension demande de mettre à niveau et demande soudainement plus de permis qu'auparavant - il s'agit d'une raison de penser que quelque chose ne va pas avec lui. Si cette expansion avait pleinement accès, Krebs recommande de le supprimer complètement.

En outre, vous pouvez également charger et définir une extension, car le site est écrit qu'il est nécessaire de voir un certain contenu - cela signifie presque toujours un risque important, note un spécialiste de la cybersécurité.

Et vous devez toujours vous tenir à la première règle de sécurité du réseau: "Si vous ne l'avez pas cherché, n'installez pas."

# Extensions de navigateurs #

Une source