هر روز در سراسر کشور، دیجیتالی کردن تعداد بیشتری از فرایندهای تولید را پوشش می دهد: در شرکت های صنعتی، در بخش بانکی، در شاخه های علوم و پزشکی، اینترنت و ارتباطات، و بسیاری دیگر. با این حال، خطرات قابل توجهی در ارتباط با امنیت اطلاعات به طور موازی با مزایای صریح وجود دارد. رشد حملات هکرها به سیستم های صنعتی یک روند جهانی است و یک آنتی ویروس با جرایم اینترنتی قطعا برای مقابله با آن نیست.

نحوه محافظت از آسیب پذیری سیستم های اطلاعاتی و زیرساخت ها، در طی یک وبینار آموزش ویژه ای که توسط Rostelecom و Schneider Electric برگزار می شود، گفت. یک روزنامه نگار انتشار Novosibirsk NDNFO نیز عضو وب وبینار شد.

موضوع وبینار امنیت اطلاعاتی از امکانات صنعتی و زیرساخت های حیاتی بود. در این نشست، مشاور Schneider Electric Cybersecurity در آندره ایوانوف، که موفق به ارائه یک تصویر کامل از خطرات احتمالی مربوط به این حوزه شد، انجام شد و گزینه های حفاظت از قفسه ها را به نمایش گذاشت.

ACS TP چیست؟

اول از همه، سخنران توضیح داد که این ACS TP (سیستم کنترل فرایند تکنولوژیک خودکار) بود. این یک گروه از راه حل های فنی و نرم افزاری است که برای اتوماسیون مدیریت تجهیزات تکنولوژیکی در شرکت های صنعتی طراحی شده است.این سیستم نشان دهنده: دستگاه های زمینه، ابزار مدیریت فرآیند، و همچنین سیستم های کارخانه.

در مورد اول، این نوع متفاوت از سنسورها و دستگاه هایی هستند که ویژگی های فیزیکی تکنسین ها را به اطلاعات دیجیتال تبدیل می کنند (اندازه گیری دما، فشار، توزیع برق، و غیره)

در دومین، ما در مورد پرونده های پلیس صحبت می کنیم که می تواند محاسبات و اطلاعات پردازش را انجام دهد، مانند کنترل کننده های منطقی قابل برنامه ریزی.

در سومین سیستم اطلاعاتی در شرکت هایی که از داده های پایین تر استفاده می کنند تا تصمیمات را بر اساس مبنای آنها، گزارش دهی و سایر وظایف انجام دهند.

Cybercrime: گرفتن از 70s

رایانه های شخصی ابتدا در دهه 70 قرن گذشته ظاهر شدند. و اگر چه آن را بسیار کمی از آنها بود، اولین هکرها تقریبا بلافاصله ظاهر شدند، و به عنوان نتیجه - اولین ویروس ها و تلاش برای سرقت اطلاعات. بنابراین در سال 1974، مفهوم "امنیت اطلاعات" فرموله شد، که شامل حفاظت از آنالوگ و جدید در آن زمان اطلاعات دیجیتال است.

Cybersecurity یک اصطلاح امروز است، وظیفه آن حفاظت از هر دو اطلاعات دیجیتال مستقیم و سایر اشیائی است که از طریق فناوری اطلاعات و ارتباطات (فناوری اطلاعات و ارتباطات) آسیب پذیر هستند.

دسترسی به سیستم

اولین سوال که در فردی اتفاق می افتد که در این موضوع غوطه ور نشده است - چرا برای محافظت از ACS TP؟ هیچ اطلاعات مالی در آنها وجود ندارد، سیستم های خود را جدا می کنند. با این حال، همه چیز خیلی ساده نیست."به عنوان یک قانون، سیستم های ACS TP به سیستم های ASUP متصل می شوند (مدیریت سازمانی) و یک راه دیگر باید با آنها مبادله شود. و سیستم ASUP در شبکه شرکتی واقع شده است که به اینترنت دسترسی دارد، اولین بار است. و در مرحله دوم، چنین مفهومی به عنوان یک نقض داخلی وجود دارد: شما می توانید رشوه، ارعاب، مسدود کردن یک کارمند که دسترسی قانونی به سیستم ACS TP، "آندره ایوانوف توضیح داد.

بنابراین، این سوال بسیار مهم است. بنابراین، Rostelecom-Sollar در سال 2020 ثبت نام کرده است که 40 درصد از حملات هکرها برای سرورها و ایستگاه های کاری فرایندهای تکنولوژیکی حساب می شود.

حفاظت قابل اعتماد قابل انعطاف

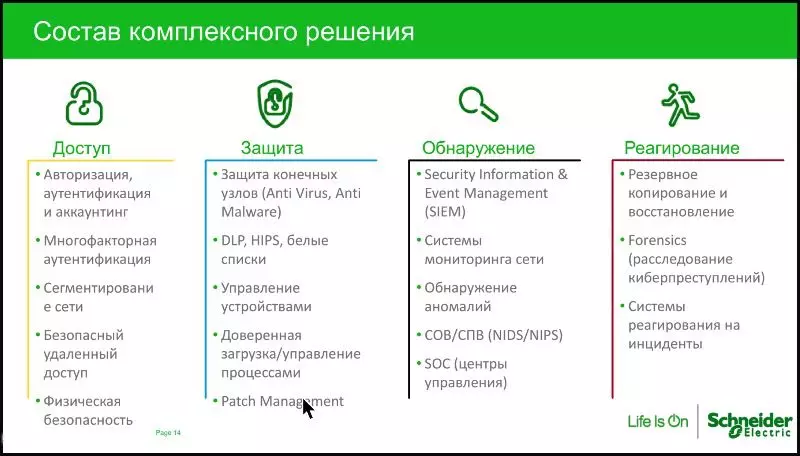

چه چیزی برای ایجاد امنیت یک سیستم کنترل خودکار کمک خواهد کرد؟ ارائه دهنده وبینار اجزای سیستم حفاظت را به چهار جهت تقسیم کرد:

- کنترل کنترل دسترسی (امنیت فیزیکی، مجوز، احراز هویت، و غیره)؛

- حفاظت (سیستم آنتی ویروس، مدیریت دستگاه ها، و غیره)؛

- تشخیص (سیستم نظارت بر شبکه، تشخیص ناهنجاری ها، و غیره)؛

- پاسخ (ابزار پاسخ، پشتیبان گیری و بازیابی، و غیره).

به نوبه خود، سطوح حفاظت نیز متفاوت است و با هدف محافظت از گره های پایان (نرم افزار ضد ویروس، کنترل دستگاه های متصل شده)، حفاظت از شبکه (تشخیص تلاش های غیر مجاز به دستورات Dacha) و حفاظت از اجزای ACU TP (تعبیه شده است کاربردی)

با این حال، تنها معرفی این روش ها در این مجموعه به جلوگیری از نفوذ به سیستم اجازه می دهد.

"چرا بسیاری از ابزارهای مختلف حفاظت وجود دارد؟ از آنجا که امروزه هیچ راه حل جهانی وجود ندارد، برخی از گلوله های نقره ای از جعبه، به دست آوردن آن و نصب بر روی ACS TP، ما می توانیم فرض کنیم که آنها از همه چیز محافظت می شوند، "آندره ایوانوف متمرکز شد.

مجموعه ای از اقدامات برای حفاظت از موضوعات و موثر است که حتی اگر مهاجم بتواند بر روی برخی یا حتی دو سطح غلبه کند، دیگران متوقف خواهند شد.

امنیت سایبری در روسیه

در کشور ما، حفاظت از ACS TP قانون فدرال را "بر ایمنی زیرساخت های اطلاعاتی بحرانی فدراسیون روسیه" تنظیم می کند، او از 1 ژانویه 2018 عمل کرد. این شامل 12 صنایع است که باید در واجب محافظت شوند. امید به "AVOS" در این مورد نباید دقیقا باشد، حتی اگر اقدامات حفاظتی نیاز به سرمایه گذاری قابل توجهی داشته باشد.

"حوادث امنیتی اجتناب ناپذیر خواهند بود. بدون هیچ "شاید"، "اگر"، "هنگامی که"، "تحت شرایط". این اتفاق خواهد افتاد، و لازم است برای این آماده شود، "آندره ایوانوف رزومه.

سایر مواد جالب را در ndn.info بخوانید