সারা দেশে প্রতিদিন, ডিজিটালাইজেশন উৎপাদন প্রক্রিয়ার ক্রমবর্ধমান সংখ্যা রয়েছে: ব্যাংকিং এবং ওষুধের শাখায়, ইন্টারনেট গোলক এবং যোগাযোগের শাখায়, এবং অন্যান্য অনেকগুলি। যাইহোক, স্পষ্ট সুবিধার সাথে সমান্তরাল তথ্য সুরক্ষা সম্পর্কিত উল্লেখযোগ্য ঝুঁকি রয়েছে। শিল্প সিস্টেমে হ্যাকার আক্রমণের বৃদ্ধি একটি বিশ্বব্যাপী প্রবণতা, এবং সাইবারক্রাইমের সাথে একটি অ্যান্টিভাইরাসগুলি স্পষ্টভাবে সামলাতে না।

কিভাবে তথ্য সিস্টেম এবং অবকাঠামো এর inviolability রক্ষা করবেন, RosteleCom এবং Schneider বৈদ্যুতিক দ্বারা সংগঠিত একটি বিশেষ প্রশিক্ষণ Webinar সময় বলেন। এনডিএনএফওর নোভোসিবিরস্ক প্রকাশনার একটি সাংবাদিকও ওয়েবিনারের সদস্য হয়ে ওঠে।

Webinar এর থিম শিল্প সুবিধা এবং সমালোচনামূলক অবকাঠামো তথ্য নিরাপত্তা ছিল। বৈঠকে শেনাইডার ইলেকট্রিক সাইবারেকিউরিটি কনসালট্যান্ট আন্দ্রেই ইভানভে সঞ্চালিত হন, যিনি এই গোলক সম্পর্কিত সম্ভাব্য ঝুঁকির সম্পূর্ণ ছবিটি সুরক্ষার জন্য "ছোঁড়ার উপর বিচ্ছিন্ন" বিকল্পগুলি উপস্থাপন করেন।

টিপি এসি কি?

প্রথমত, স্পিকার ব্যাখ্যা করেছেন যে এটি একটি এসিএস টিপি (স্বয়ংক্রিয় প্রযুক্তিগত প্রক্রিয়া নিয়ন্ত্রণ ব্যবস্থা) ছিল। এটি শিল্প শিল্পে প্রযুক্তিগত সরঞ্জাম ম্যানেজমেন্টের অটোমেশন করার উদ্দেশ্যে কারিগরি ও সফ্টওয়্যারের সমাধানগুলির একটি গ্রুপ।এই সিস্টেমটি প্রতিনিধিত্ব করে: ক্ষেত্র ডিভাইস, প্রক্রিয়া পরিচালনা সরঞ্জাম, সেইসাথে কারখানা সিস্টেম।

প্রথম ক্ষেত্রে, এটি একটি ভিন্ন ধরনের সেন্সর এবং ডিভাইস যা ডিজিটাল তথ্য (তাপমাত্রা পরিমাপ, চাপ, বিদ্যুৎ বিতরণ, ইত্যাদি) এর প্রযুক্তিগত বৈশিষ্ট্যগুলির শারীরিক বৈশিষ্ট্যগুলি রূপান্তরিত করে।)

দ্বিতীয়ত, আমরা এমন পুলিশের ধারণাগুলি সম্পর্কে কথা বলছি যা গণনাযোগ্য লজিক কন্ট্রোলারগুলির মতো গণনা এবং প্রক্রিয়া তথ্য পরিচালনা করতে পারে।

তৃতীয় - তথ্য সিস্টেমে তাদের ভিত্তি, রিপোর্টিং এবং অন্যান্য কাজগুলির উপর ভিত্তি করে সিদ্ধান্ত নেওয়ার জন্য নিম্ন স্তরের থেকে ডেটা ব্যবহার করে।

সাইবারক্রাইম: 70 এর থেকে পেয়ে

ব্যক্তিগত কম্পিউটার প্রথম শতাব্দীর 70 এর দশকে হাজির হয়। এবং যদিও এটি তাদের মধ্যে অত্যন্ত কম ছিল, তবে প্রথম হ্যাকাররা প্রায় অবিলম্বে হাজির হয়েছিল এবং এর ফলে - প্রথম ভাইরাস এবং তথ্য চুরির প্রচেষ্টা। তাই 1974 সালে, "তথ্য সুরক্ষা" ধারণাটি প্রণয়ন করা হয়েছিল, যার মধ্যে ডিজিটাল তথ্যের সময়ে এনালগ এবং নতুনদের সুরক্ষা রয়েছে।

সাইবার নিরাপত্তাটি আজকের একটি শব্দ যা আজকের কাজটি সরাসরি ডিজিটাল তথ্য এবং অন্যান্য বস্তুগুলি রক্ষা করা যা আইসিটিগুলির (তথ্য এবং যোগাযোগ প্রযুক্তি) এর মাধ্যমে দুর্বল হয়ে ওঠে।

সিস্টেম অ্যাক্সেস

প্রথম প্রশ্নটি এমন একজন ব্যক্তির মধ্যে যে এই বিষয়ে নিমজ্জিত না হয় - এসিএস টিপি কীভাবে রক্ষা করবেন? তাদের মধ্যে কোন আর্থিক তথ্য নেই, সিস্টেম নিজেদের বিচ্ছিন্ন। যাইহোক, সবকিছু তাই সহজ নয়।"একটি নিয়ম হিসাবে, টিপি এর এসিএস সিস্টেমগুলি আসুপ সিস্টেমগুলি (এন্টারপ্রাইজ ম্যানেজমেন্ট) এবং এক উপায় বা অন্যের সাথে তাদের সাথে বিনিময় করা হবে। এবং আসুপ সিস্টেমটি কর্পোরেট নেটওয়ার্কের মধ্যে অবস্থিত, যার ইন্টারনেটে অ্যাক্সেস রয়েছে, প্রথম। এবং দ্বিতীয়ত, একটি অভ্যন্তরীণ লঙ্ঘনকারী হিসাবে এমন একটি ধারণা রয়েছে: আপনি একটি কর্মচারীকে ব্ল্যাকমেইল করতে পারেন, যিনি এসিএস টিপি সিস্টেমের আইনি অ্যাক্সেসের বৈধতা অর্জন করতে পারেন, "Andrei Ivanov ব্যাখ্যা।

অতএব, এই প্রশ্নটি খুবই গুরুত্বপূর্ণ। এভাবে, ২020 সালে রোস্টেলেম-সোলার রেকর্ড করেছেন যে 40% হ্যাকার আক্রমণের জন্য সার্ভার এবং প্রযুক্তিগত প্রক্রিয়াগুলির ওয়ার্কস্টেশনগুলির জন্য অ্যাকাউন্ট।

Sugagable নির্ভরযোগ্য সুরক্ষা

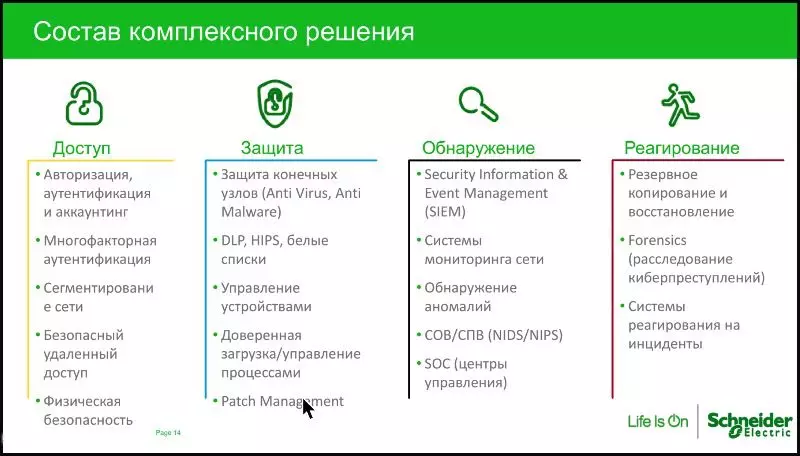

একটি স্বয়ংক্রিয় নিয়ন্ত্রণ সিস্টেমের নিরাপত্তা প্রতিষ্ঠা করতে সাহায্য করবে কি? ওয়েবিনারের উপস্থাপকটি সুরক্ষা ব্যবস্থার উপাদানগুলিকে চারটি নির্দেশে বিভক্ত করেছে:

- অ্যাক্সেস কন্ট্রোল কন্ট্রোল (শারীরিক নিরাপত্তা, অনুমোদন, প্রমাণীকরণ, ইত্যাদি);

- সুরক্ষা (অ্যান্টিভাইরাস সিস্টেম, ডিভাইস ব্যবস্থাপনা, ইত্যাদি);

- সনাক্তকরণ (নেটওয়ার্ক মনিটরিং সিস্টেম, ব্যতিক্রমগুলি সনাক্তকরণ, ইত্যাদি);

- প্রতিক্রিয়া (প্রতিক্রিয়া সরঞ্জাম, ব্যাকআপ এবং পুনরুদ্ধার, ইত্যাদি)।

পরিবর্তে, সুরক্ষা স্তরগুলিও ভিন্ন এবং শেষ নোড (এন্টি-ভাইরাস সফটওয়্যার, সংযুক্ত ডিভাইসগুলির নিয়ন্ত্রণ), নেটওয়ার্ক সুরক্ষা (ডাকা কমান্ডগুলিতে অননুমোদিত প্রচেষ্টা সনাক্তকরণ) এবং ACU টিপি এর উপাদানগুলির সুরক্ষা (এম্বেডেডেড কার্যকরী)।

যাইহোক, জটিল এই পদ্ধতির ভূমিকা শুধুমাত্র সিস্টেমে অনুপ্রবেশ প্রতিরোধের অনুমতি দেবে।

"কেন সুরক্ষা এত ভিন্ন উপায় আছে? কারণ আজকের কোনও সার্বজনীন সমাধান নেই, বাক্সের কিছু রৌপ্য বুলেট রয়েছে, যা এসিএস টিপি-তে যা অর্জন করে এবং ইনস্টল করা হয়, আমরা অনুমান করতে পারি যে তারা সবকিছু থেকে সুরক্ষিত, "আন্দ্রেই ইভানভ ফোকাস করেছিলেন।

বিষয়গুলি রক্ষা করার জন্য পদক্ষেপগুলির একটি সেট এবং কার্যকরী যে কোনও আক্রমণকারী যদি কিছু এক বা এমনকি দুটি স্তরের পরাস্ত করতে পারে তবে অন্যরা থামবে।

রাশিয়া মধ্যে Cybersecurity.

আমাদের দেশে, এসিএস টিপি এর সুরক্ষা রাশিয়ান ফেডারেশন এর সমালোচনামূলক তথ্য অবকাঠামো নিরাপত্তার উপর ফেডারেল আইন নিয়ন্ত্রন করে, তিনি 1 জানুয়ারি ২018 থেকে কাজ শুরু করেন। এতে 12 টি শিল্প রয়েছে যা বাধ্যতামূলকভাবে সুরক্ষিত করা আবশ্যক। এই ক্ষেত্রে "avos" এ আশা করা উচিত নয়, সুরক্ষা ব্যবস্থাগুলি যদি উল্লেখযোগ্য বিনিয়োগের প্রয়োজন হয় তবেও।

"নিরাপত্তা ঘটনা অনিবার্য হবে। কোন "সম্ভবত", "যদি", "যখন", "শর্তাধীন"। এটা ঘটবে, এবং এর জন্য এটি প্রস্তুত করা দরকার, "আন্দ্রেই ইভানভ resums।

Ndn.info উপর অন্যান্য আকর্ষণীয় উপকরণ পড়ুন