Една от групите в киберпрестъпленията, които атакуваха хиляди организации по света в рамките на широкомащабна фишинг кампания, забравиха да скрият откраднати поверителни данни от търсачките.

Специалистите по информационна сигурност от проверка и оторио, които бяха ангажирани в проучване на фишинг кампания, установиха, че киберпрестъпниците случайно са открили откраднати пълномощия.

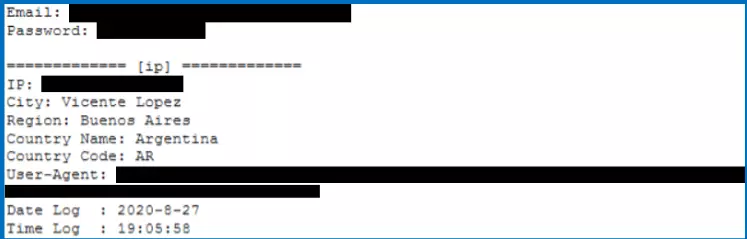

Докладът описва, че хакерите след кражбата на поверителна информация го пренасочва към домейни, регистрирани специално за съхраняване на откраднати данни. Но всички откраднати пълномощия бяха поставени в публично достъпно файл, което бе успешно индексирано от Google.

Благодарение на това, търсачката показва резултатите по заявленията на откраднатия имейл или парола.

Изследователите на сигурността от контролната точка и Оторио отбелязаха, че правните правни сървъри на Wordpress също са били хакнати, на които е публикувана PHP злонамерената страница, връзката към която е изпратена на жертвите. "Обикновено хакерите предпочитат да използват предварително компрометираните сървъри вместо собствена инфраструктура поради високата репутация на вече съществуващи обекти", заяви експертите за проверка.

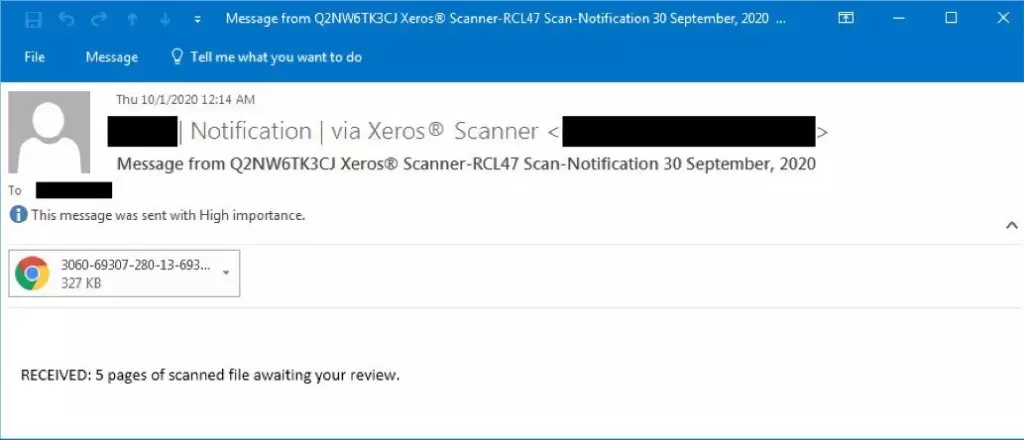

Хакерите са използвали няколко компресирани букви, изпратени от жертвите, за да привлекат тези на прехода към целевия зловреден софтуер, който изисква паролата и паролата на Microsoft Office 365. В линията на електронната поща посочва името на жертвата, името на компанията, името на неговата компания . Хакерите са направили така, че жертвата да изглежда, че ще получи xerox сканираща буква в HTML формат.

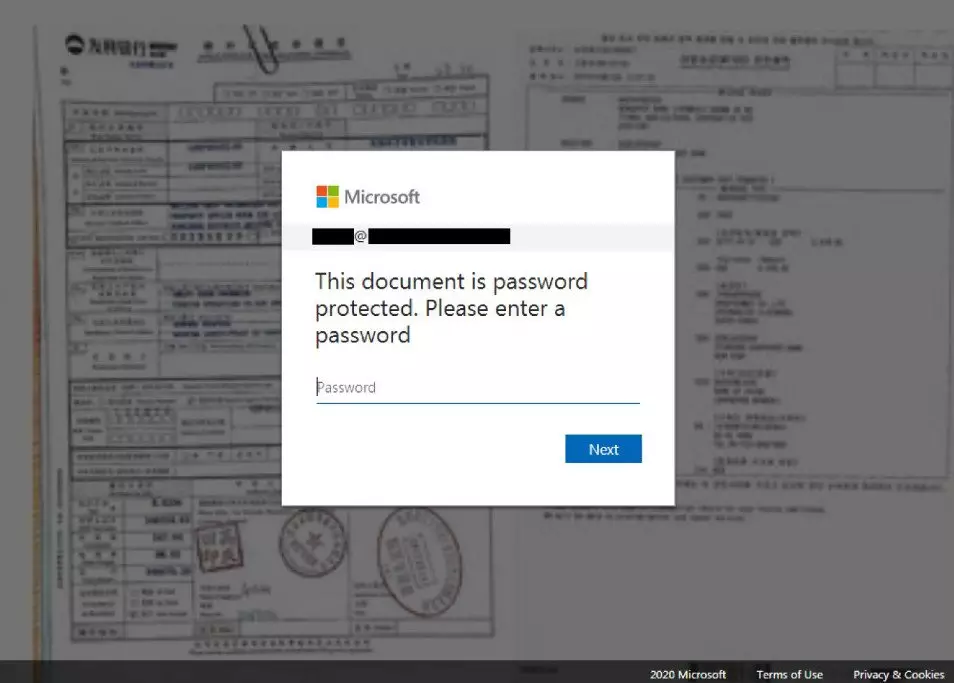

При отваряне на твърдия файл, уеб браузърът показа замъгленото изображение, към което е насложено фалшив формуляр за вход в Microsoft Office 365. Интересно е, че полето, в което трябва да въведете потребителското име, вече е попълнен с имейл адреса на жертва, която допълнително я представи за погрешно схващане.

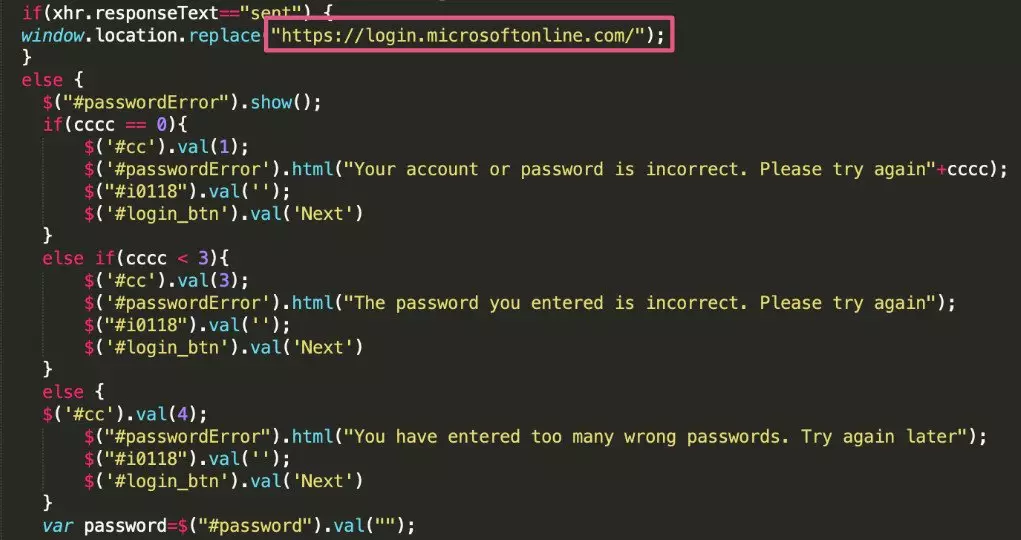

Кодът на JavaScript, който работи на заден план, провери реалността на идентификационните данни, изпрати ги на сървъра за киберникчител, след което автоматично пренасочи жертвата на настоящата страница на разрешението в Microsoft Office 365, за да вземе всички подозрения в фишинг.

Въпреки че тази фишинг кампания започна през август 2020 г., изследователите от проверка и оторио, откриха фишинг букви от една и съща група от киберпрестъпления от май 2020 г. Google не е първи индекс страници, на които хакерите публикуват откраднати. Това показва, че не всички нападатели имат достатъчно квалификации, за да защитят резултатите от техните операции.

По-интересен материал на cisoclub.ru. Абонирайте се за нас: Facebook | VK | Twitter | Instagram | Телеграма | Zen | Messenger | ICQ нов |. \ T YouTube | Импулс.