Amazon은 공격자가 Kindle Electrony Books를 통해 완전한 통제를 할 수있게 해주는 공격자가 사용자의 이메일 주소를 알 수 있도록 공격자가 완전한 통제를받을 수있게 해주는 Amazon이 $ 18,000을 지불하기로 결정했습니다.

Israeli Company RealMode Labs의 정보 보안 Yogev Bar-he의 전문가는 10 월 2020 일에 취약점을 발견했습니다.

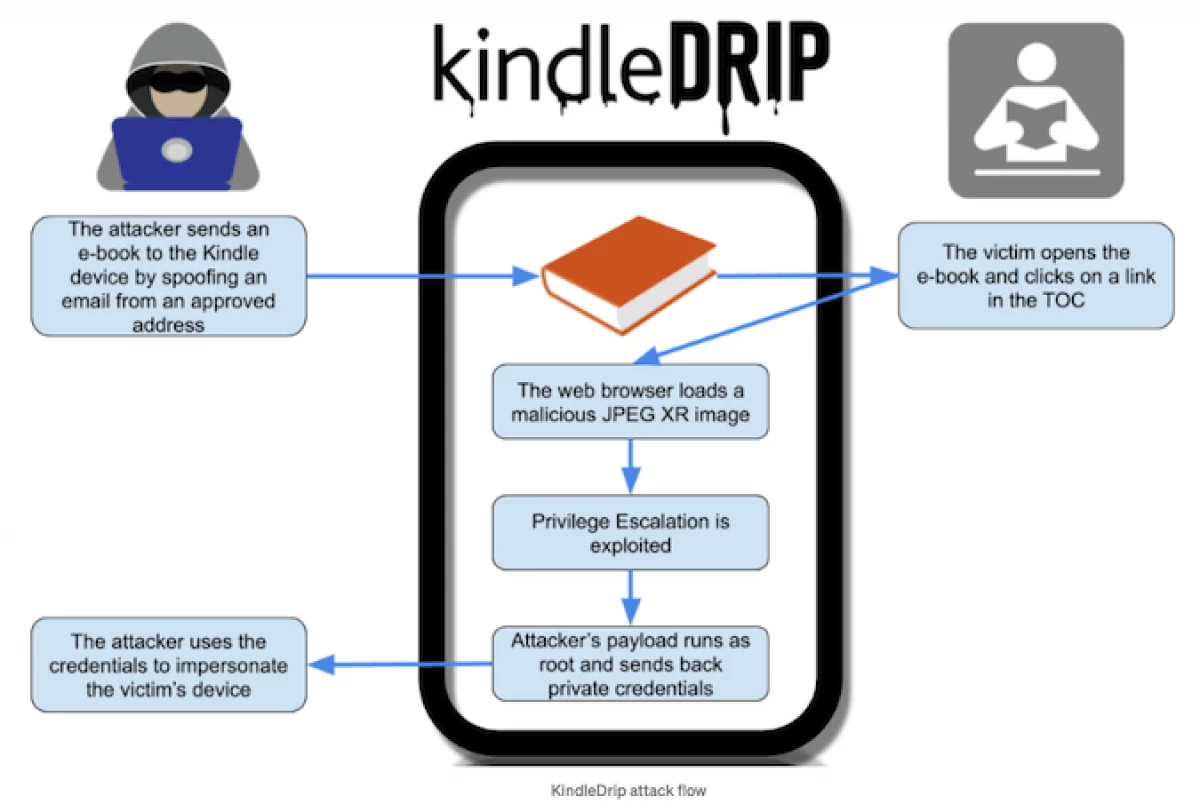

악용 체인의 첫 번째 취약점은 "Kindle에 보내기"기능과 관련되어 사용자가 Mobi 형식의 전자 책을 첨부 파일로 이메일로 킨들 장치로 전송할 수있었습니다. Amazon은 이전에 장치 소유자가 승인 한 전자 메일 주소에서 전자 서적을 보낼 수있는 주소 ****@kindle.com을 제공합니다.

Yogev Bar - 그는이 기능을 남용 할 수 있다는 것을 알았습니다. 이메일로 특별히 생성 된 전자 책을 보낼 수 있으며 대상 장치에 임의의 코드가있을 수 있습니다.

악의적 인 전자 책의 도움으로 Kindle 장치가 JPEG XR 이미지를 분석하는 데 사용하는 라이브러리 관련 취약점의 작동으로 인해 임의의 코드를 수행 할 수 있습니다. 취약성을 성공적으로 착취하기 위해 사용자가 악의적 인 JPEG XR 첨부 파일이 포함 된 책 내부의 링크를 클릭해야했습니다. 링크를 열면 브라우저 및 사이버리비네이터 코드가 시작되었습니다.

또한 Yogeev Bar - 그는 권한을 높이고 루트 사용자를 대신하여 코드를 실행할 수있는 취약점을 발견했습니다. 이는 실제로 장치 전체 액세스 권한을 제공합니다.

"해커들은 피해자의 묶인 은행 카드를 사용하여 킨들 스토어에서 구매할 수있는 장치의 계정에 쉽게 액세스 할 수 있습니다. 가게에서 전자 책을 판매하고 귀하의 계정에 돈을 송금 할 수있었습니다.

성공적인 공격을위한 사이버 범죄는 사용자의 이메일 주소를 알고 피해자가 악의적 인 책 내의 링크를 따르도록 설득해야합니다.

취약점의 가용성에 대한 정보를받은 직후에 아마존이 제거되었습니다. 전문가는 18 만 달러의 보수를 받았습니다.

다음 비디오에서는 Kindle의 책에 정확히 공격이 어떻게 보관되는지 알 수 있습니다.

cisoclub.ru에 더 흥미로운 자료. 에 동의쳐 저희 : Facebook | VK | 트위터 | Instagram (Instagram) 전보 | 젠 | 메신저 | ICQ 새로운 | YouTube | 펄스.