Amazonは、攻撃者がKindle電子書籍を完全に制御することを可能にし、単にユーザーのEメールアドレスを知ることを可能にする、攻撃者の脆弱性とチェーンの脳卒中のために18,000ドルを支払うことにしました。

Israeli会社のRealmode Labsからの情報セキュリティヨーボーバーの専門家は、2020年10月に脆弱性を発見しました。

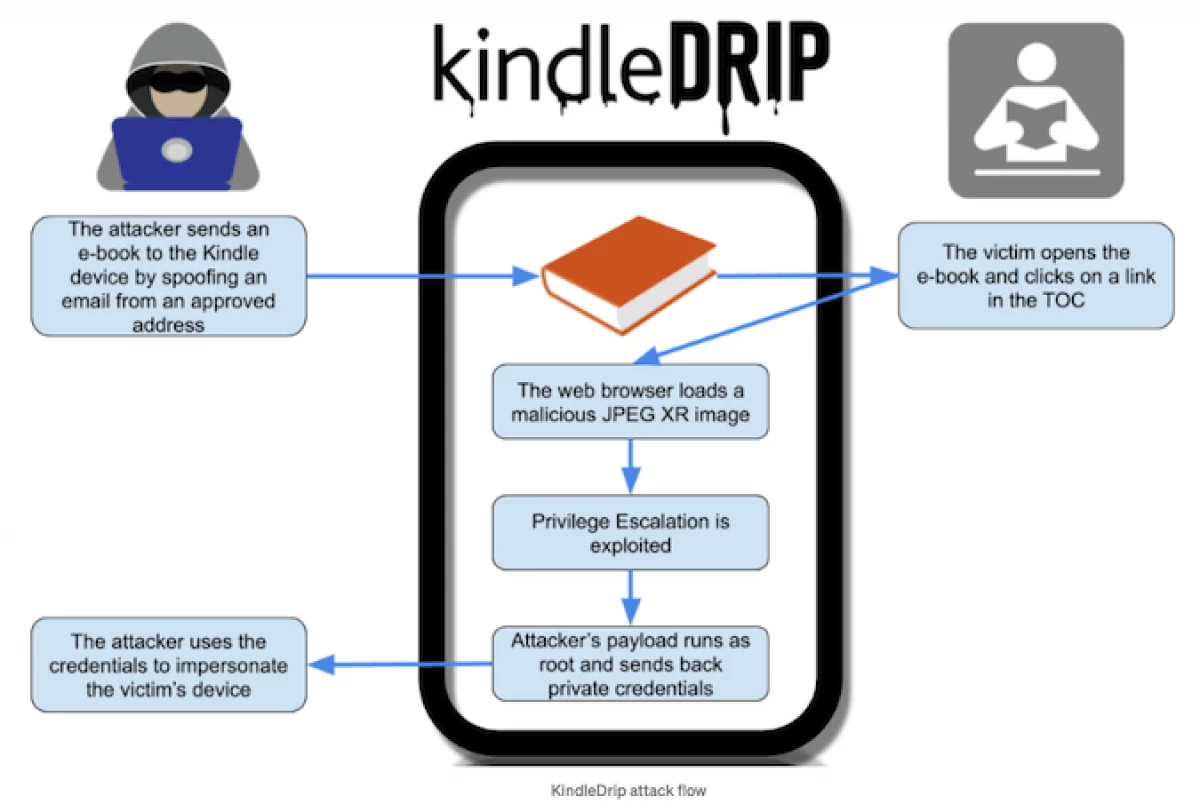

悪用チェーンの最初の脆弱性は、「Send to Kindle」機能に関連付けられており、ユーザーがMobiフォーマットで電子書籍を添付ファイルとしてKindleデバイスに送信することができました。 Amazonでは、デバイスの所有者によって以前に承認されていた電子メールアドレスから電子ブックを送信できるアドレス****@kindle.comを提供しています。

Yogev Bar - 彼はこの機能を悪用することが可能であることを発見しました - あなたはEメールで特別に作成された電子書籍を送ることができます。これにより、ターゲットデバイスに任意のコードがあります。

悪意のある電子書籍の助けを借りて、KindleデバイスがJPEG XR画像の分析に使用するライブラリー関連の脆弱性の操作により任意のコードを実行することが可能です。脆弱性の悪用を成功させるためには、ユーザーが本の中のリンクをクリックし、悪意のあるJPEG XRの添付ファイルを含んでいました。リンクを開いた後、ブラウザとCyberCriminatorコードが起動されました。

また、Yogeev Bar-Heは、特権を高めることを可能にし、rootユーザーに代わってコードを実行することを許可されていました。実際、デバイスフルアクセスに提供されます。

「ハッカーは、被害者の縛られた銀行カードを使用してKindle Storeで購入してください。店舗に電子書籍を販売し、あなたのアカウントに送金することは可能でした」と、Bar Yogevは述べました。

ユーザーの電子メールアドレスを知って、被害者が悪意のある本の中のリンクに従うように納得させるために必要な攻撃のためのサイバー犯罪。

脆弱性の可用性に関する情報を受信した直後のAmazonはそれらを排除しました。専門家は18000ドルの報酬を支払った。

次のビデオでは、Kindleの本に攻撃がどのように保持されているかを確認できます。

CISOCLUB.RUのより興味深い材料。私たちを購読する:Facebook | VK | Twitter | Instagramの|テレグラム|禅|メッセンジャー| ICQ NEW | YouTube |パルス。