Rockeと呼ばれる侵入者のグループは、採掘された暗号化のためのマイニングウイルスのクラウドサービスを含むサーバーに感染します。

中国のCyberCrimeグループRockeは、Pro-Ocean Miningウイルスを使用してApache、Oracle、およびRedisサーバーを攻撃し始めました。アナリストPalo Altoネットワークに注意を払います。

ウイルスはApache ActiveMQサーバー、Oracle WebLogicおよびRedisに焦点を当てていますが、デバイスに自動的に励まされてマスクされることができます。これらの機能のために明らかにしやめるのが難しい

暗号の主な動向に注意するために、私たちのテレグラムのチャンネルに参加してください。

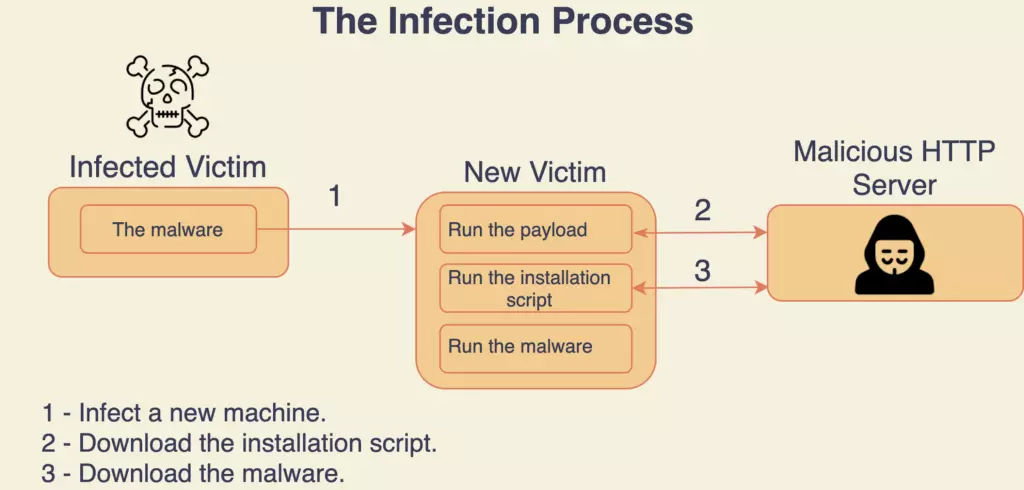

ウイルスが脆弱性を見つけてマシン上で解決されるとすぐに、それはリモートHTTPサーバーを介してすべての悪意のあるソフトウェアを自動的にダウンロードしてインストールします。

有害なソフトウェアを設置する前に競合他社を探しているのは注目に値する。他の鉱山担当者が見つかった場合は、すぐにそれらを削除します。その後、ウイルスは、Monero Crying Cryptocurrency(XMR)の中央プロセッサの負荷を完全に切り替えます。

XXI世紀のウイルス

Palo Alto Networksレポートによると、マイニングウイルスはPool Pool.MineXMR [。] COMに接続します。攻撃の目標は、Cybersecurityの専門家を強調し、暗号化CPUを採用するために100%CPUを使用することです。

Beincryptoパートナーと一緒に暗号通信市場を取引する方法を学ぶ - Stormgain Cryptocurrency Exchange

ただし、自動設置とマイニングプールへの接続に加えて、ウイルスはそれを識別するためのツールと戦うこともできます。たとえば、マルウェアは異常なアクティビティを識別するように設計されたソフトウェアを削除できます。

参照:メインセラウイルスの攻撃の危険性は過小評価されています

XMRが「黒い」マイニングのための優先コインの1つと考えられていることは注目に値します。クリプトコクセンシリーの悪い栄光は、米国の税務サービスが625万ドルを支払うことを約束したという規模に違反しました。それをハックできる人は誰でも。

その評判のために、いくつかの交換はXMRを回避することを決定し、リストから暗号化を削除します。たとえば、7月末に、Coincrptoは、コインの周りの規制に関する問題のために、コインベースはXMRを含まないであろうと書いています。 XMRから後でCryptoChege Shapeshiftをこっそり取り除きました。

どう思いますか?コメントの中であなたの考えと共有し、私たちのテレグラムのチャネルの議論に参加してください。

POST Pro-Ocean Mining Virusは、BeinCryptoでMoneroのApacheとOracle Serverが適応しました。