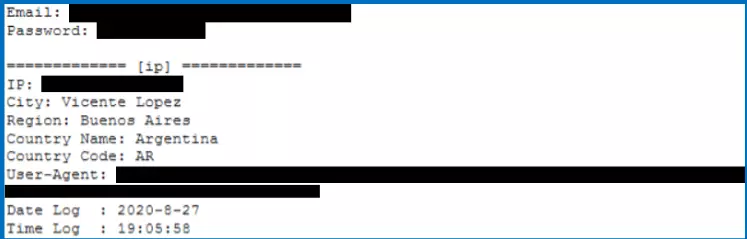

大規模なフィッシングキャンペーンの枠組みで世界中の何千もの組織を攻撃したサイバー犯罪者グループの1つは、検索エンジンから盗まれた機密データを隠すのを忘れました。

フィッシングキャンペーンの調査に従事していたチェックポイントとOtorioの情報セキュリティスペシャリストは、サイバー犯罪者が誤って盗まれた資格情報を発見したことを発見しました。

報告書には、機密情報の盗難後のハッカーが、盗まれたデータを保存するために特に登録されたドメインにリダイレクトされたことを説明しています。しかし、すべての盗まれた資格情報が公的に利用可能なファイルに配置され、Googleによって正常に索引付けされました。

このため、検索エンジンは、電子メールまたはパスワードの盗まれたアドレスの要求に結果を表示します。

Check PointとOtorioのセキュリティ研究者は、PHP悪意のあるページが掲載された法的なWordPress Real Serverもハッキングされ、そのリンクが犠牲者に送信されました。 「通常、ハッカーは、すでに既存のサイトの高い評価が高いため、自らのインフラストラクチャの代わりに事前侵入先のサーバーを使用することを好みます。

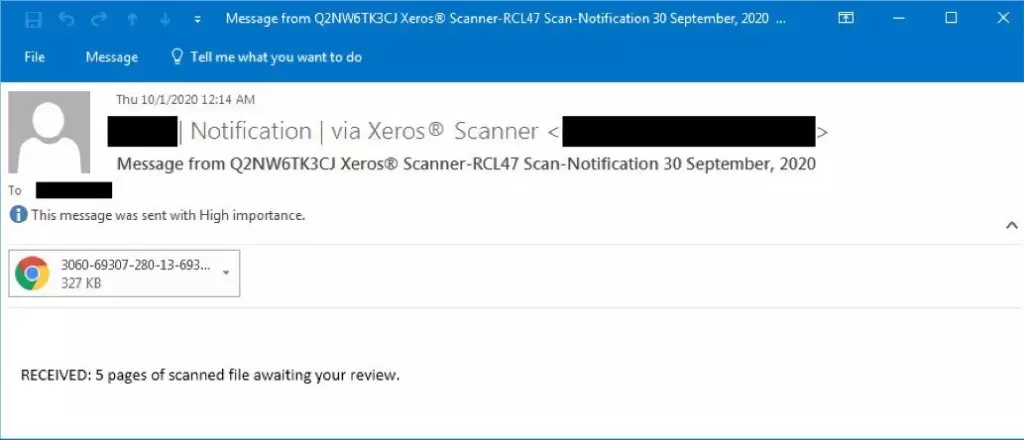

ハッカーは、被害者によって送られたいくつかの圧縮された文字を使用して、Microsoft Office 365のパスワードとパスワードを必要としました。電子メールのテーマ行では、被害者の名前、彼の会社の名前を示しました。 。ハッカーは、被害者がHTMLフォーマットでゼロックススキャン文字を受け取るように見えた。

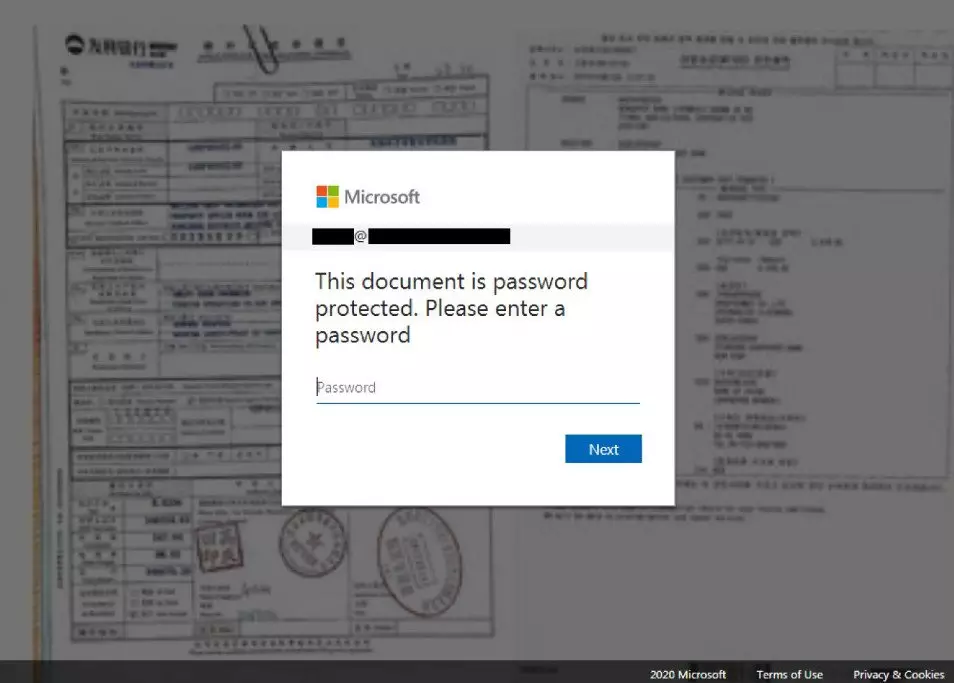

誤ってスキャンされたファイルを開くと、WebブラウザはMicrosoft Office 365の偽のログインフォームが重ね合わされているぼやけた画像を示しています。ユーザー名を入力する必要があるフィールドはすでにEメールアドレスで記入されていました。犠牲になった被害者、それはそれを誤解に紹介しました。

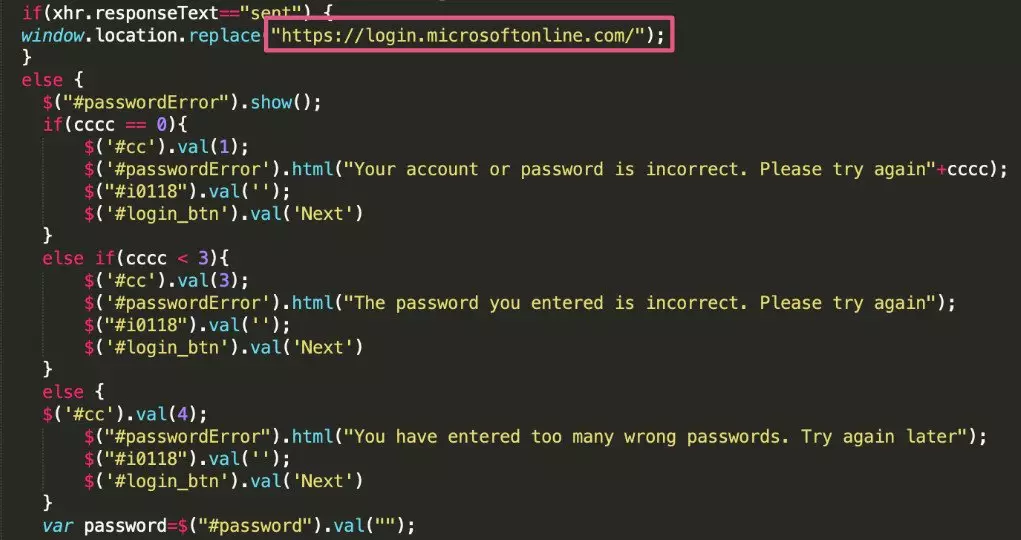

バックグラウンドで機能するJavaScriptコードは、信用証明書の現実をチェックし、それらをCyberCriminatorサーバーに送信し、その後、被害者をMicrosoft Office 365の承認の現在のページに自動的にリダイレクトして、フィッシングのすべての疑いを取ります。

このフィッシングキャンペーンは2020年8月に始まりましたが、チェックポイントとOtorioの研究者は、2020年5月に日付の同じサイバークリスタグループからフィッシングレターを発見しました。 Googleはハッカーが盗まれた盗難に出版するページの最初のインデックスページではありません。これは、すべての攻撃者が自分の業務の結果を保護するのに十分な資格を持っているわけではないことを示しています。

CISOCLUB.RUのより興味深い材料。私たちを購読する:Facebook | VK | Twitter | Instagramの|テレグラム|禅|メッセンジャー| ICQ NEW | YouTube |パルス。