Perché gli sviluppatori sono difficili da monetizzare i loro progetti e come evitare l'installazione di estensioni dannose.

KyberseSecurity Specialist Brian Krebs disassemblato il mercato delle estensioni per il browser e i metodi della loro monetizzazione. È arrivato alla conclusione che stabilendo anche le estensioni popolari con centinaia di migliaia di utenti possono essere pericolosi a causa del loro modello di business.

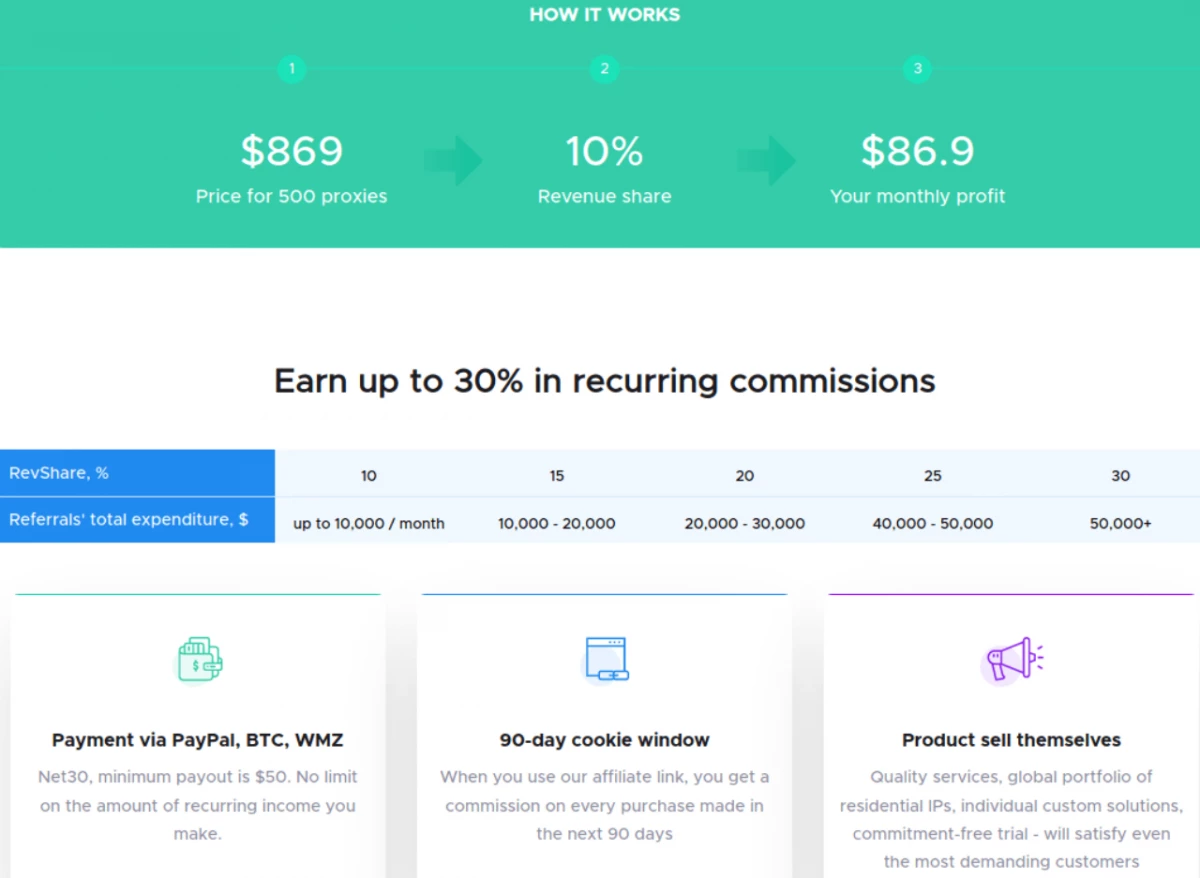

Nella sua pubblicazione, Krebs parla della società di Singapore Infatica con il fondatore russo Vladimir Fomenko. Infatica fornisce servizi di proxy Web in un modo insolito: la società negozia con gli sviluppatori di espansione, in modo che il codice PROXY INFATICA nei loro progetti impercettibilmente integrati.

Di conseguenza, il router di traffico client InFatica è in esecuzione attraverso il browser dell'utente, in cambio, lo sviluppatore riceve un pagamento fisso da $ 15 a $ 45 per ogni migliaia di utenti attivi.

Infatica è solo una nella crescente industria delle imprese ombra che stanno cercando di collaborare con gli sviluppatori di estensioni popolari e utilizzare il loro sviluppo per i propri scopi. Gli sviluppatori sono costretti ad accettare almeno in qualche modo recuperare i costi del supporto di estensione, note Krebs.

Come è organizzata l'economia tra estensioni e infatica

Alcune estensioni per i browser Apple, Google, Microsoft e Mozilla raccolgono centinaia di migliaia e persino milioni di utenti attivi. Mentre il pubblico cresce, l'autore di espansione potrebbe non far fronte al supporto del progetto, i suoi aggiornamenti o risposte alle richieste degli utenti.

Allo stesso tempo, per ottenere un risarcimento finanziario per i loro lavori negli autori, un abbonamento può spaventare e Google ha annunciato la chiusura delle estensioni a pagamento nel negozio Chrome.

Pertanto, a volte l'estensione per l'autore diventa una vendita completa di espansione o integrazione nascosta del codice di qualcun altro. "Questa offerta è spesso troppo attraente per rifiutarla", scrive Krebs.

Ad esempio, questo è stato fatto dallo sviluppatore di espansione per testare i siti ModelHeader Hao Nguyen, che viene utilizzato da oltre 400 mila persone.

Quando Nguyen si rese conto che spende sempre più denaro e il tempo di sostenere Modelheader, ha cercato di includere la pubblicità in estensione, ma dopo una grande protesta, ha dovuto rinunciare a questo. Inoltre, la pubblicità non gli ha portato un sacco di soldi.

"Passererò almeno 10 anni per creare questa cosa, e non sono riuscito a monetizzarlo", riconosce il Nguyen. Parzialmente incolpa Google per la chiusura delle estensioni a pagamento - secondo lui, ha aggravato solo il problema degli sviluppatori delusi.

Nguyen stesso ha inizialmente abbandonato diverse offerte di aziende che offrono di pagare per l'integrazione del loro codice in espansione, poiché riceverebbero il controllo completo sul lavoro del browser e dei dispositivi utente in qualsiasi momento.

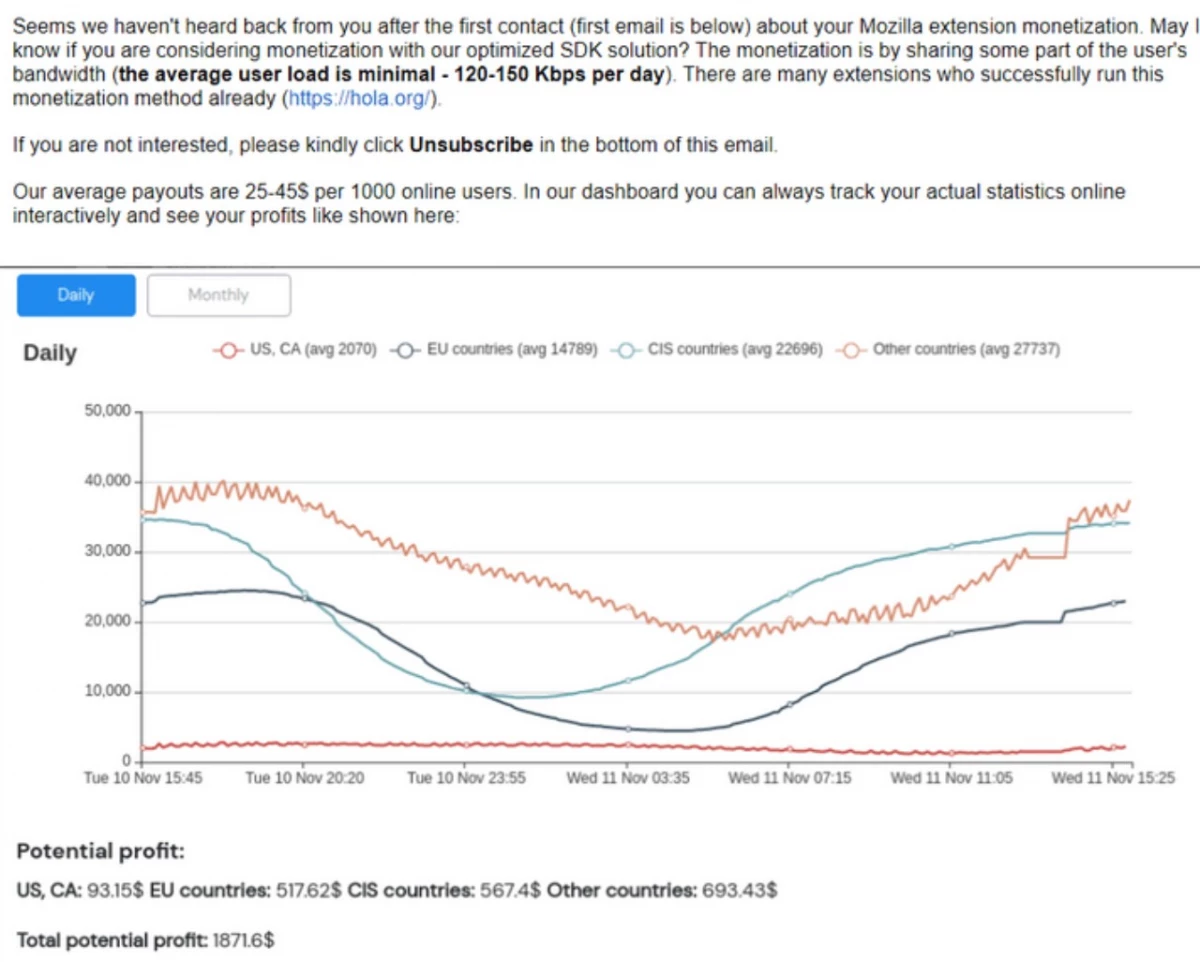

Il codice INFATICA è stato più semplice - erano limitati al routing delle richieste senza accesso alle password utente salvate, leggendo il loro cookie o visualizzare la schermata dell'utente. Inoltre, la transazione avrebbe portato NGUEN almeno $ 1500 al mese.

Ha concordato, ma in pochi giorni ha ricevuto molte recensioni degli utenti negative e cancellato il codice INFATICA. Inoltre, l'espansione cominciò a utilizzare per visualizzare "luoghi non molto buoni, come porno", note da ModEatro.

Il Capitolo InFatica possiede il servizio VPN ININJA VPN con un pubblico di 400 mila utenti. Utilizza anche gli stessi sistemi per instradare il traffico: un'estensione per Chrome e il blocco pubblicitario dello stesso nome, che contiene Infatica.

Infatica è simile al servizio Holavpn - VPN con un'estensione del browser. Nel 2015, i ricercatori del cybersecurity hanno scoperto che coloro che avevano stabilito l'estensione di Hola sono stati utilizzati per reindirizzare il traffico altre persone.

Infatica Marketing Team confronta solo il suo modello di business con il modello Holavpn, note Krebs.

Quanto è grande il mercato dell'estensione

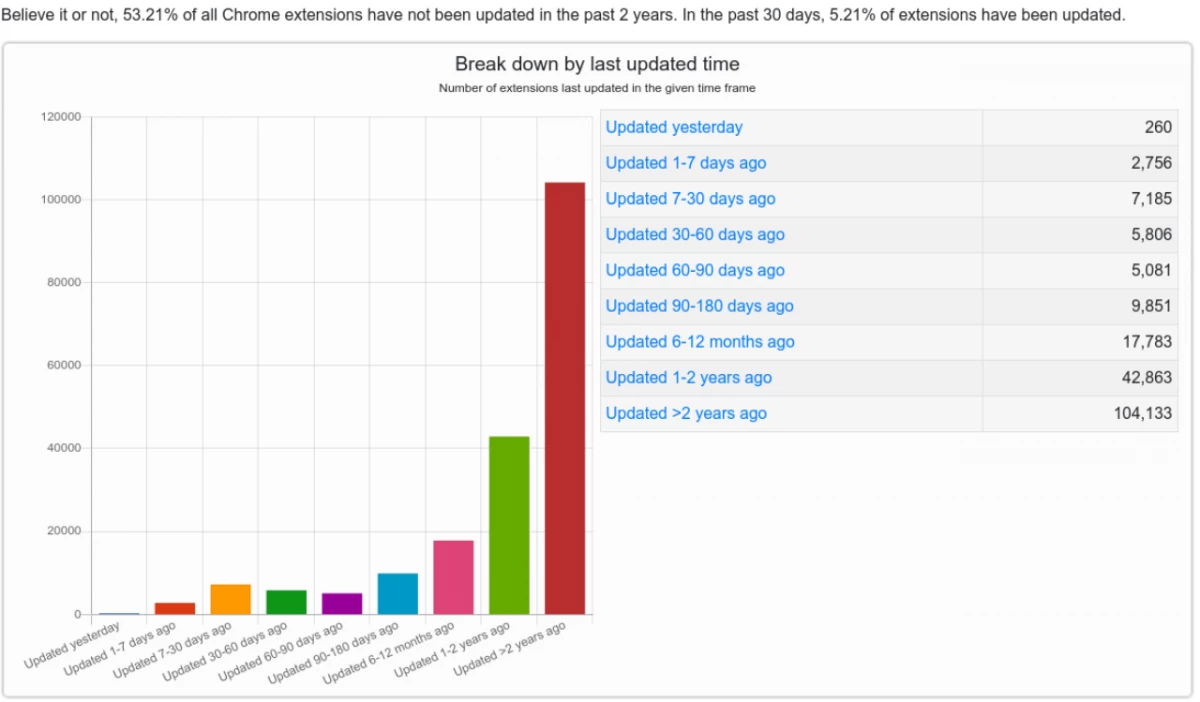

Il secondo progetto di Nguen - il servizio di statistiche di Chrome-stats.com, che contiene informazioni su oltre 150 mila estensioni, la versione estesa del servizio è offerta per abbonamento.

Secondo Chrome-Stats, più di 100 mila estensioni sono abbandonati dagli autori o non sono stati aggiornati per più di due anni. Questo è un serbatoio significativo degli sviluppatori che potrebbero accettare di vendere il loro progetto e la sua base personalizzata conclude Krebs.

Quante estensioni utilizzano il codice INFATICA sconosciuto - Krebs ha trovato almeno tre dozzine, molti di loro hanno avuto più di 100 mila utenti. Uno di questi è il video downloader Plus, il quale è stato al culmine di 1,4 milioni di utenti attivi.

Come non raggiungere l'espansione maliziosa

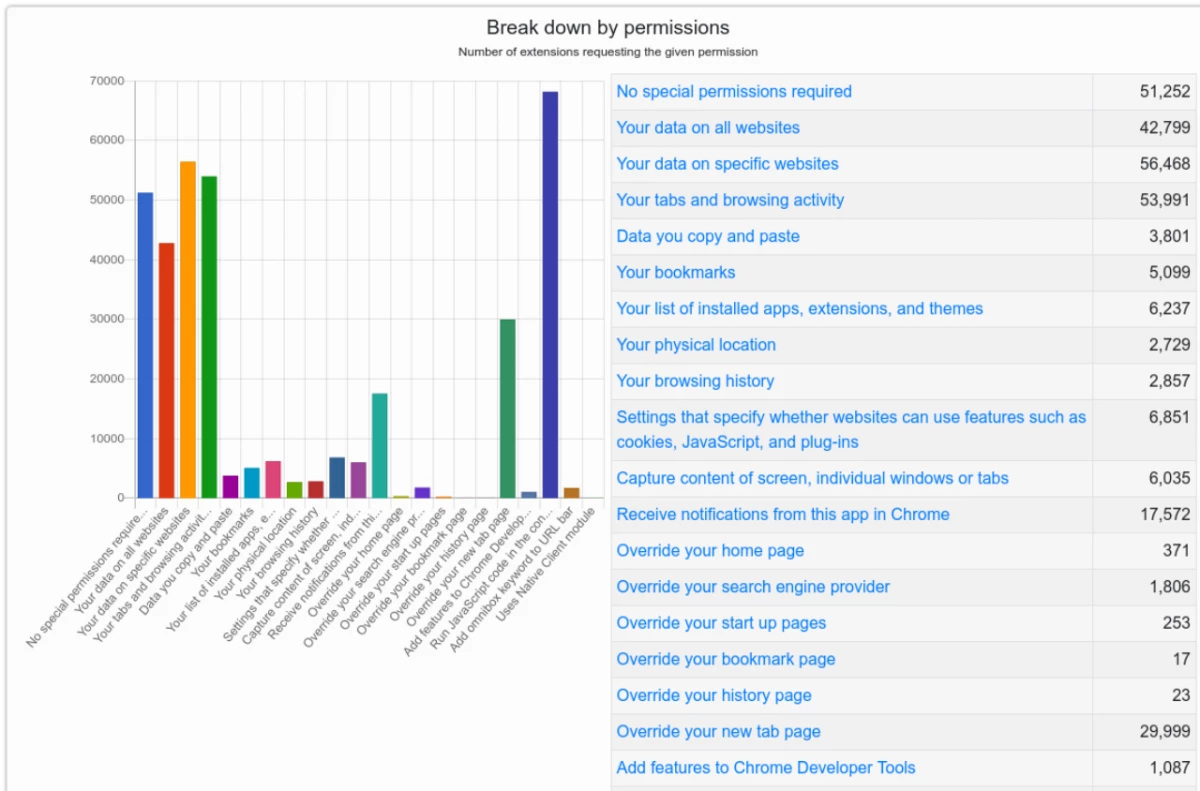

Le autorizzazioni di ciascuna espansione sono spiegate nel suo "Manifesto" - La descrizione è disponibile durante la sua installazione. Secondo Chrome-Stats, circa un terzo di tutte le estensioni cromato non richiedono permessi speciali, ma il resto richiede la completa fiducia dall'utente.

Ad esempio, circa il 30% delle estensioni può visualizzare i dati dell'utente su tutti i siti specifici, nonché le schede Apri indici e le azioni perfette sulle pagine Web. 68 mila estensioni possono eseguire il codice arbitrario sulla pagina modificando la funzionalità o l'aspetto del sito.

Quando si installano le estensioni, è necessario essere estremamente attenti e scegliere quelli che sono attivamente supportati dagli autori e rispondono alle domande degli utenti, Krebs crede.

Se l'estensione chiede di aggiornare e richiede improvvisamente più permessi di prima - questo è un motivo per pensare che qualcosa non va in lui. Se questa espansione aveva pieno accesso, Krebs consiglia di rimuoverlo completamente.

Inoltre, è anche possibile caricare e impostare un'estensione, poiché il sito è stato scritto che è necessario visualizzare alcuni contenuti, significa quasi sempre un grande rischio, nota uno specialista di cybersecurity.

E hai sempre bisogno di attenersi alla prima regola di sicurezza della rete: "Se non hai cercato, allora non installare."

# Estensioni dei browser

Una fonte