כל יום ברחבי הארץ, דיגיטליזציה מכסה מספר גדל והולך של תהליכי ייצור: במפעלים תעשייתיים, במגזר הבנקאי, בענפי המדע והרפואה, בתחום האינטרנט והתקשורת, ורבים אחרים. עם זאת, יש גם סיכונים משמעותיים הקשורים אבטחת מידע במקביל עם יתרונות מפורשים. הצמיחה של התקפות האקר על מערכות תעשייתיות היא מגמה עולמית, ואנטי וירוסים עם cybercrime בהחלט לא להתמודד.

כיצד להגן על inviutability של מערכות מידע ותשתיות, אמר במהלך הכשרה מיוחדת webinar מאורגן על ידי Rostelecom ו Schneider אלקטריק. עיתונאי של פרסום Novosibirsk של NDNFO הפך להיות חבר של סמינר.

הנושא של סמנר היה אבטחת המידע של מתקנים תעשייתיים ותשתית קריטית. בפגישה, יועץ היועץ החשמלי של שניידר באנדריי איבנוב, שהצליח להציג תמונה מלאה של סיכונים אפשריים הנוגעים לתחום זה, ו"התפוררות על המדפים "לאפשרויות להגנה.

מהו ACS TP?

קודם כל, הסביר הדובר כי זה היה ACS TP (מערכת בקרה טכנולוגית אוטומטית). זוהי קבוצה של פתרונות של טכנית ותוכנה המיועדים לאוטומציה של ניהול ציוד טכנולוגי במפעלים תעשייתיים.מערכת זו מייצגת: התקני שדה, כלי ניהול תהליכים, כמו גם מערכות המפעל.

במקרה הראשון, אלה הם סוג אחר של חיישנים ומכשירים המר את המאפיינים הפיזיים של technoproposes למידע דיגיטלי (מדידת טמפרטורה, לחץ, חלוקת חשמל, וכו ')

בשנת השני, אנחנו מדברים על המשטרה חוזה שיכולים לערוך חישובים ומידע בתהליך, כגון בקרי לוגיקה לתכנות.

במערכות המידע השלישית במפעלים המשתמשים בנתונים מן הרמות הנמוכות לקבלת החלטות בהתבסס על בסיסן, דיווח ומשימות אחרות.

Cybercrime: מקבל מן שנות ה -70

מחשבים אישיים הופיעו לראשונה בשנות ה -70 של המאה הקודמת. ואף על פי שזה היה מעטים מהם, האקרים הראשונים הופיעו כמעט מיד, וכתוצאה מכך - וירוסים הראשונים וניסיונות לגניבת מידע. אז בשנת 1974, הרעיון של "אבטחת מידע" גובש, הכולל את ההגנה של אנלוגי וחדשים באותה תקופה של מידע דיגיטלי.

Cybersecurity הוא מונח כבר היום, המשימה שלה היא להגן על מידע דיגיטלי ישיר ואובייקטים אחרים אשר הופכים פגיעים באמצעות טכנולוגיות (מידע ותקשורת).

גישה למערכת

השאלה הראשונה המתרחשת באדם שאינו שקוע בנושא זה - למה להגן על ה- ACS TP? אין בהם מידע כספי, המערכות עצמן מבודדות. עם זאת, הכל לא כל כך פשוט."ככלל, מערכות ACS של TP מחוברים למערכות ASUP (ניהול ארגוני) ודרך אחת או אחרת יוחלפו איתם. ואת מערכת ASUP ממוקמת ברשת הארגונית, אשר יש גישה לאינטרנט, הוא הראשון. ושנית, יש מושג כזה כמפר פנימי: אתה יכול לשחד, להפחיד, לסחוט עובד שיש לו גישה משפטית למערכת TP ACS ", הסביר אנדריי איבנוב.

לכן, שאלה זו חשובה מאוד. לפיכך, Rostelecom-Sollar בשנת 2020 רשמה כי 40% של התקפות האקר חשבון עבור שרתים ותחנות עבודה של תהליכים טכנולוגיים.

Sugagable הגנה אמינה

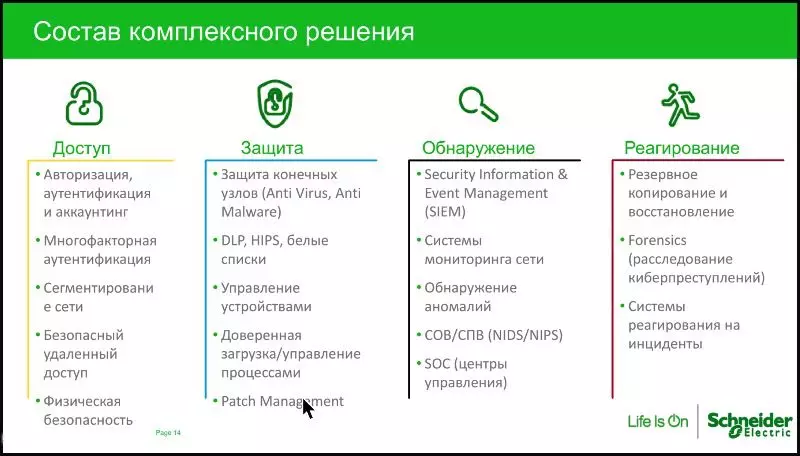

מה יעזור להקים את האבטחה של מערכת בקרה אוטומטית? המציג של וינר חילק את מרכיבי מערכת ההגנה לארבעה כיוונים:

- בקרת בקרת גישה (אבטחה פיזית, הרשאה, אימות וכו ');

- הגנה (מערכת אנטי-וירוס, ניהול התקנים וכו ');

- איתור (מערכת ניטור רשת, איתור של אנומליות, וכו ');

- תגובה (כלי תגובה, גיבוי ושחזור וכו ').

בתורו, רמות ההגנה הן גם שונות ומכוונות להגנה על צמתים סוף (תוכנת אנטי-וירוס, שליטה על התקנים מחוברים), הגנת רשת (גילוי ניסיונות לא מורשים לפקודות DACHA) ואת ההגנה על מרכיבי ACU TP (מוטבע פוּנקצִיוֹנָלִי).

עם זאת, רק את ההקדמה של שיטות אלה במכלול תאפשר מניעת חדירה למערכת.

"למה יש כל כך הרבה אמצעי הגנה שונים? כי היום אין פתרון אוניברסלי, כמה כדורי כסף מהקופסה, רוכשים אשר והתקנה על ACS TP, אנחנו יכולים להניח כי הם מוגנים מכל דבר ", התמקדו אנדריי איבנוב.

קבוצה של צעדים כדי להגן על נושאים ויעיל כי גם אם תוקף יכול להתגבר על אחד או אפילו שתי רמות, אחרים יעצור.

Cybersecurity ברוסיה

במדינה שלנו, ההגנה על ACS TP מסדירה את החוק הפדרלי "על בטיחותם של תשתית מידע קריטית של הפדרציה הרוסית", הוא החל לפעול מ -1 בינואר 2018. הוא כולל 12 תעשיות שיש להגן על חובה. תקווה על "אבוס" במקרה זה לא צריך להיות בדיוק, גם אם אמצעי ההגנה ידרוש השקעה משמעותית.

"תקריות ביטחוניות יהיו בלתי נמנעות. ללא כל "אולי", "אם", "מתי", "בתנאי". זה יקרה, ויש צורך מוכן להיות מוכן לזה, "אנדריי איבנוב קורות חיים.

קרא חומרים מעניינים אחרים ב- NDN.INFO