Este artigo falará sobre o escáner de vulnerabilidades de núcleos. Este é un programa flexible que pode ser facilmente configurado de acordo cos requisitos do usuario.

NUCLEI é unha ferramenta que se usa para enviar solicitudes a través do obxectivo baseado en plantillas especificado. Como resultado, isto leva a un pequeno número de falsos positivos e proporciona unha rápida exploración dun gran número de anfitrións. Os núcleos poden escanear varios protocolos, incluíndo TCP, DNS, HTTP, ficheiro e non só.

NUCLEI usa un modelo baseado en YAML, que garante tal flexibilidade do programa. Todos os tipos de controis de seguridade poden ser modelados usando esta ferramenta.

Instalar o escáner núcleo

Existen tres xeitos diferentes cos que o usuario pode instalar o programa núcleo.

Instalación con código binarioEsta é a forma máis sinxela de instalar: Debes descargar ficheiros binarios preparados desde esta páxina. O usuario descarga o único arquivo, ficheiros nos que son compatibles co seu sistema. Despois diso, recupera o contido usando o comando de alcatrán e move o ficheiro binario ao seu camiño.

TAR -XZVF NUCLEI-LINUX-AMD64.TAR.GZ MV NUCLEI / USR / BIN / NUCLEI -H

Para implementar os seguintes dous métodos, cómpre instalar a última versión do idioma de programación de Go. O usuario pode comprobar a versión instalada usando o comando "Ir a versión". Se esta linguaxe de programación non está definida, segue a seguinte ligazón para instalala.

Instalación da fonte orixinalGo111module = on go get -u -v github.com/projectdiscovery/nuclei/v2/cmd/nuclei

Instalación de GitHub.Git clone https://github.com/projectdiscovery/nuclei.git cd nuclei / v2 / cmd / nuclei / go build. Mv nuclei / usr / local / bin / nuclei -h

Cargando modelos de núcleosNúcleos -Update-templates

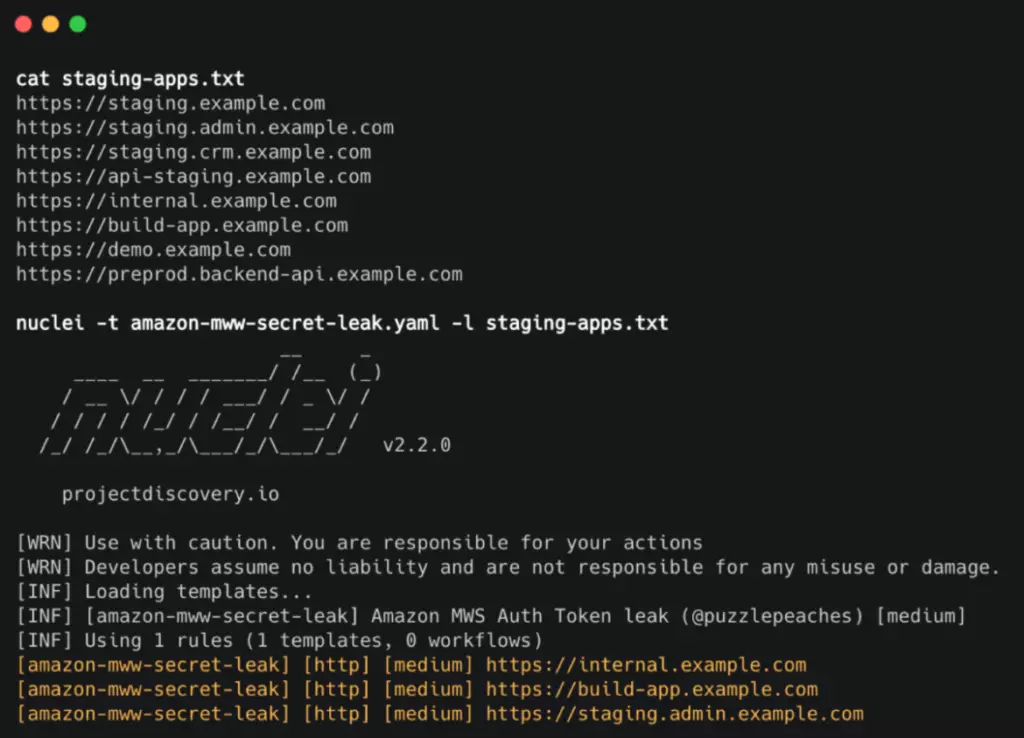

Principio de operación do escáner núcleoO usuario comprobará o traballo dunha plantilla.

Nuclei -l urls.txt -t ficheiros / git-core.yaml -o git-core.txt

Tamén pode executar varios modelos á vez.

Nuclei -l urls.txt -t ficheiros / -t tokens / -t cves /--PBAR -C 100 -o output.txt

- -L: - Lista de URL para iniciar modelos;

- -t: - Ficheiro de entrada ou ficheiro de ficheiro para iniciar o servidor; pódese usar varias veces;

- -C: - O número de solicitudes simultáneas;

- -O: - Crear un ficheiro para rexistrar os resultados obtidos;

- -PBAR: - Ver progresos de exploración.

A ferramenta ten poucos falsos positivos, así como unha enorme cantidade de patróns totalmente personalizables. Pódese usar para a escaneo a grande escala. O núcleo é unha excelente opción se o usuario quere facer unha busca rápida e efectiva para as vulnerabilidades do sistema web.

Importante! Información exclusivamente para fins académicos. Por favor, cumpra a lexislación e non aplique esta información con fins ilegais.

Material máis interesante sobre CISOCLUB.RU. Subscríbete a Estados Unidos: Facebook | VK | Twitter | Instagram | Telegram | Zen | Mensaxeiro | ICQ Novo | YouTube | Pulse.

Rexistro

Publicado no sitio

.