Joka päivä koko maassa digitalisointi kattaa yhä useammat tuotantoprosesseja: teollisuusyrityksissä pankkisektorissa tieteen ja lääketieteen, Internetin ja viestinnän ja monet muut. On kuitenkin myös merkittäviä riskejä, jotka liittyvät tietoturvaan rinnakkain nimenomaisesti. Hakkeri-hyökkäysten kasvu teollisuusjärjestelmiin on maailmanlaajuinen suuntaus ja yksi virustorjunta, jolla on tietoverkkorikollisuus, ei varmasti selvittämättä.

Tietojärjestelmien ja infrastruktuurien loukkaamattomuuden suojeleminen kertoi Rostecomin ja Schneider Electricin järjestämän erityisen koulutuksen webinarin aikana. NDNFO: n Novosibirskin julkaisija tuli myös Webinarin jäseneksi.

Webinarin teema oli teollisuuslaitosten tietoturva ja kriittinen infrastruktuuri. Kokouksessa Schneider Electury CybersEcurity -konsultti suoritettiin Andrei Ivanovissa, joka onnistui esittämään täydellisen kuvan mahdollisista tästä pallosta, ja "hajosi hyllyillä" -vaihtoehdoista.

Mikä on ACS TP?

Ensinnäkin kaiutin selitti, että se oli ACS TP (automaattinen teknologian prosessin ohjausjärjestelmä). Tämä on konserni teknisen ja ohjelmiston ratkaisuista, jotka on tarkoitettu teknisen laitteen hallinnan automatisointiin teollisuusyrityksissä.Tämä järjestelmä edustaa: Kenttälaitteet, prosessinhallintatyökalut sekä tehdasjärjestelmät.

Ensimmäisessä tapauksessa nämä ovat erilaiset anturit ja laitteet, jotka muuntavat Technoprocesssin fyysiset ominaisuudet digitaaliseksi tietoiksi (lämpötilan mittaus, paine, sähkönjakelu jne.)

Toiseksi puhumme poliisivaatimuksista, jotka voivat suorittaa laskelmia ja prosessitietoja, kuten ohjelmoitavia logiikkaohjaimia.

Kolmannessa tietojärjestelmissä yrityksissä, jotka käyttävät tietoja alemmista tasoista, tekemään päätöksiä niiden perustan, raportoinnin ja muiden tehtävien perusteella.

Cybercrime: 70-luvulta

Henkilökohtaiset tietokoneet ilmestyivät ensin viime vuosisadan 70-luvulla. Ja vaikka se oli äärimmäisen vähän niistä, ensimmäiset hakkerit ilmestyivät lähes välittömästi, ja tuloksena - ensimmäiset virukset ja yritykset tietojen varkadu. Niin vuonna 1974 muotoiltu "tietoturvan" käsite, joka sisältää analogisten ja uusien digitaalisen tiedonhetken tuottamisen.

Tietoturvaturvallisuus on jo nykyään termi, sen tehtävänä on suojata sekä suoraan digitaalisia tietoja että muita esineitä, jotka ovat alttiita tieto- ja viestintätekniikan (tiedotus- ja viestintätekniikka) kautta.

Pääsy järjestelmään

Ensimmäinen kysymys, joka esiintyy henkilössä, joka ei ole upotettu tähän aiheeseen - miksi suojata ACS TP? Heissä ei ole taloudellisia tietoja, itse järjestelmät ovat eristettyjä. Kaikki ei kuitenkaan ole niin yksinkertaista."Yleensä TP: n ACS-järjestelmät ovat yhteydessä ASUP-järjestelmiin (yrityshallinta) ja yksi tapa tai toinen on vaihdettava niiden kanssa. Ja Asup-järjestelmä sijaitsee yritysverkostossa, joka on pääsy Internetiin, on ensin. Toiseksi on olemassa tällainen käsite sisäisenä rikkomuksena: Voit lahjoittaa, pelotella, kiristää työntekijän, jolla on oikeus tutustua ACS TP -järjestelmään ", selitti Andrei Ivanov.

Siksi tämä kysymys on erittäin tärkeä. Näin ollen Rostecoom-Sollar vuonna 2020 kirjattiin, että 40% hakkeri hyökkäyksistä osuus teknologisten prosessien palvelimiin ja työasemiin.

Sugagagatiivinen luotettava suoja

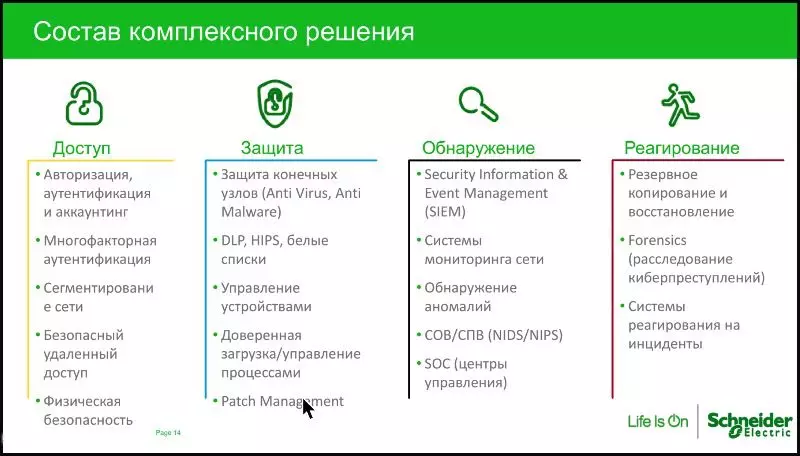

Mikä auttaa määrittämään automaattisen valvontajärjestelmän turvallisuus? Webinarin esittäjä jakoi suojausjärjestelmän komponentit neljään suuntaan:

- Kulunvalvontaohjaus (fyysinen turvallisuus, valtuutus, todentaminen jne.);

- Suojaus (virustorjuntajärjestelmä, laitteiden hallinta jne.);

- Havaitseminen (verkon valvontajärjestelmä, poikkeamien havaitseminen jne.);

- Vastaus (vastaustyökalut, varmuuskopiointi ja palautus jne.).

Suojaustasot ovat myös erilaisia ja joiden tarkoituksena on suojata loppuraportteja (virustorjuntaohjelmisto, liitettyjen laitteiden hallinta), verkon suojaus (Dacha-komentojen luvattomat yritykset) ja ACU TP: n komponenttien suojaaminen (upotettu) toiminnallinen).

Ainoastaan näiden menetelmien käyttöönotto kompleksissa mahdollistaa tunkeutumisen järjestelmään.

"Miksi on olemassa niin monia erilaisia suojelua? Koska tänään ei ole yleismaailmallista ratkaisua, joitain hopea luoteja laatikosta, joka hankkii ja asentaa ACS TP: lle, voimme olettaa, että ne on suojattu kaikesta "Andrei Ivanov keskittynyt.

Joukko toimenpiteitä aiheiden suojelemiseksi ja tehokkaisiksi, että vaikka hyökkääjä voi voittaa jonkin tai jopa kaksi tasoa, toiset pysähtyvät.

Kyberavaruus Venäjällä

Maassamme ACS TP: n suoja säätelee liittovaltion lainsäädäntöä "Venäjän federaation kriittisen tiedon infrastruktuurin turvallisuudesta", hän alkoi toimia 1.1.2018. Se sisältää 12 teollisuutta, joka on suojattava pakollisina. Hope "AVOS" tässä tapauksessa ei pitäisi olla täsmälleen, vaikka suojelutoimenpiteet edellyttävät merkittäviä investointeja.

"Turvallisuustapahtumat ovat väistämättömiä. Ilman "ehkä", "jos", ", kun", "ehdon alla". Se tapahtuu, ja on tarpeen olla valmiina tähän "Andrei Ivanov remors.

Lue muita mielenkiintoisia materiaaleja ndn.info