Warum Entwickler schwierig sind, ihre Projekte zu monetarisieren und wie Sie die Installation bösartiger Erweiterungen vermeiden können.

Kybersecurity-Spezialist Brian Krebs zerlegte den Markt der Erweiterungen für den Browser und die Methoden ihrer Monetarisierung. Er kam zu dem Schluss, dass das Setzen sogar beliebte Erweiterungen mit Hunderttausenden von Benutzern aufgrund ihres Geschäftsmodells gefährlich sein kann.

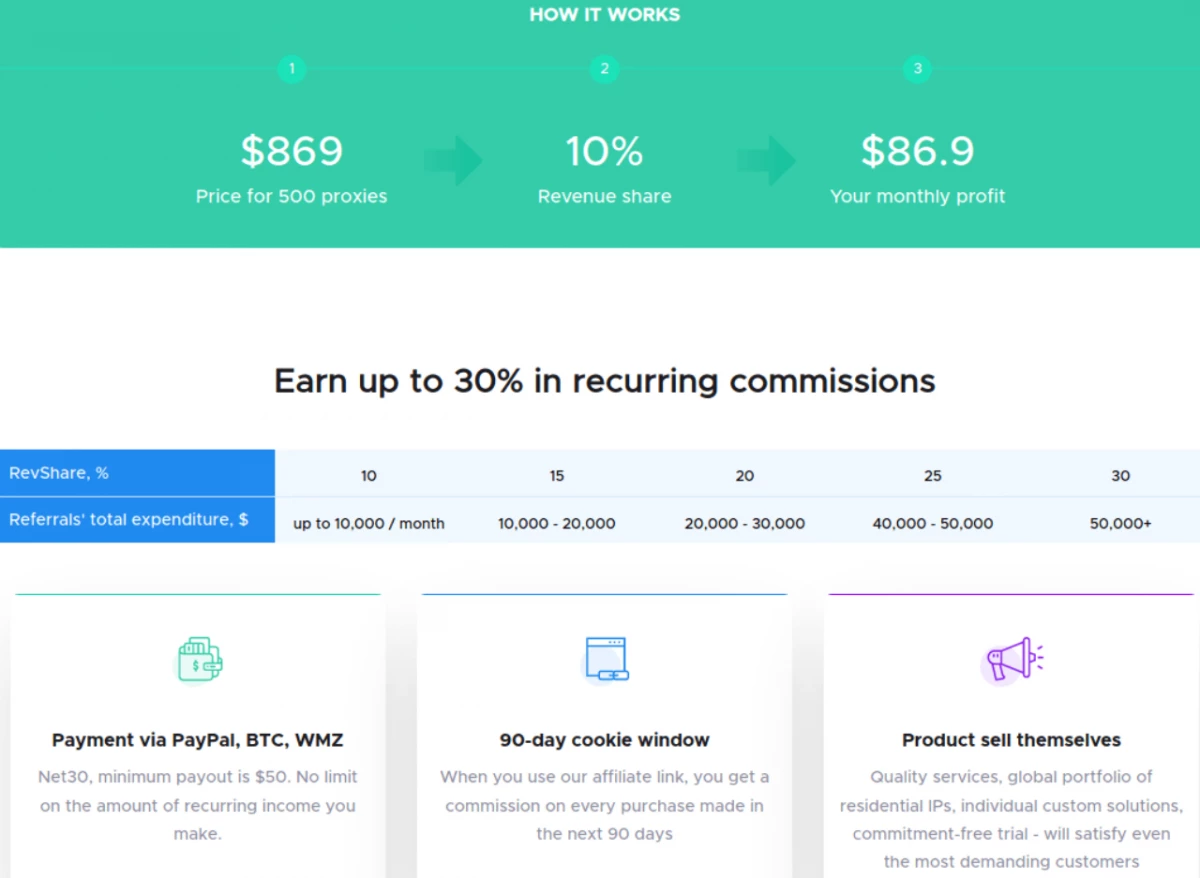

In seiner Publikation spricht Krebs mit dem russischen Gründer Wladimir Fomenko von der Firma Singapur-Firma infatica. Infatica bietet Web-Proxy-Dienste auf ungewöhnliche Weise an: Das Unternehmen verhandelt mit den Erweiterungsentwicklern, so dass der Infatica-Proxy-Code in ihren von ihnen unmerklichen Projekten integriert ist.

Daher läuft der Infatica-Client-Verkehrsrouter über den Browser des Benutzers, der im Gegenzug dabei, der Entwickler, der für tausend aktive Benutzer eine feste Zahlung von 15 bis 45 USD erhält.

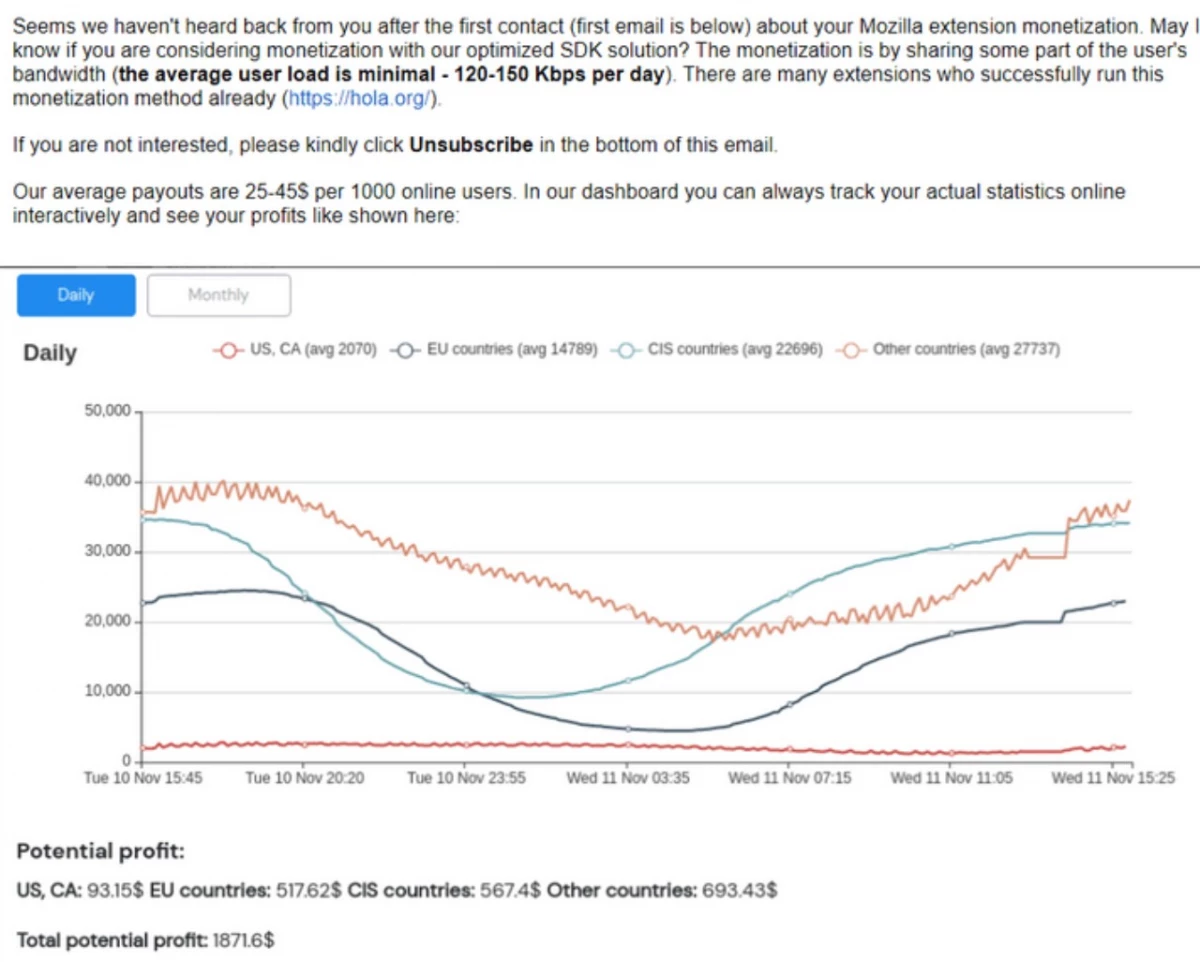

Infatica ist nur einer in der wachsenden Branche der Schattenfirmen, die versuchen, mit den Entwicklern der beliebten Erweiterungen zusammenzuarbeiten und ihre Entwicklung für ihre eigenen Zwecke zu nutzen. Die Entwickler müssen den Kosten der Verlängerungsunterstützung zumindest einverstanden erklären, Krebs-Noten.

Wie die Wirtschaft zwischen Erweiterungen und Infatica arrangiert ist

Einige Erweiterungen für Apples Browsern, Google, Microsoft und Mozilla sammeln Hunderttausende und sogar Millionen aktiver Benutzer. Wie das Publikum wächst, kann der Erweiterungsautor nicht mit dem Projektunterstützung - seine Updates oder Antworten auf Benutzeranfragen nicht umgehen.

Zur gleichen Zeit, um eine finanzielle Entschädigung für ihre Arbeiten in Autoren ein wenig zu erreichen, kann ein Abonnement abschrecken, und Google hat die Schließung der bezahlten Erweiterungen im Chromgeschäft bekannt gegeben.

Daher wird manchmal die Erweiterung des Autors entweder zu einem vollständigen Verkauf der Erweiterung oder der verborgenen Integration des Code eines anderen. "Dieses Angebot ist oft zu attraktiv, um es abzulehnen", schreibt Krebs.

Dies wurde beispielsweise vom Entwickler der Erweiterung zum Testen von Modader-Sites Hao Nguyen durchgeführt, das von mehr als 400 Tausend Menschen verwendet wird.

Als Nguyen erkannte, dass er immer mehr Geld und Zeit, um Modader zu unterstützen, versuchte, die Werbung in Erweiterung aufzunehmen, aber nach einem großen Protest musste er das aufgeben. Darüber hinaus brachte ihm die Werbung nicht viel Geld.

"Ich werde mindestens 10 Jahre damit verbringen, dieses Ding zu schaffen, und ich konnte es nicht monetarisieren", erkennt das Nguyen. Teilweise beschuldigt er Google, um bezahlte Erweiterungen zu schließen - laut ihm, er hat das Problem enttäuschter Entwickler nur verschlimmert.

Nguyen selbst hat zunächst mehrere Unternehmensangebote aufgegeben, die die Integration ihres Kodex in die Erweiterung zahlen, da sie jederzeit vollständige Kontrolle über die Arbeit der Browser- und Benutzergeräte erhalten würden.

Infatica-Code war einfacher - sie waren auf das Routing von Anfragen, ohne den Zugriff auf gespeicherte Benutzerkennwörter zugreifen, und las ihr Cookie oder sehen den Bildschirm des Benutzers an. Darüber hinaus würde die Transaktion Nuen mindestens 1500 US-Dollar pro Monat bringen.

Er stimmte zu, aber in wenigen Tagen erhielt er viele negative Nutzerbewertungen und löschte Infatica-Code. Darüber hinaus begann die Expansion zu verwenden, um "nicht sehr gute Orte, wie Porno", Notizen von Modader, zu sehen.

Das Infatica-Kapitel besitzt den Ininja-VPN-VPN-Dienst mit einem Publikum von 400 Tausend Benutzern. Es verwendet auch die gleichen Systeme zum Routen von Verkehr - eine Erweiterung für Chrome und denselben benannten Werbeblocker, der Infatica enthält.

Infatica ähnelt der Holavpn - VPN-Dienst mit einer Browsererweiterung. Im Jahr 2015 stellten Cybersecurity-Forscher fest, dass diejenigen, die die Hola-Erweiterung eingerichtet hatten, verwendet wurden, um den Verkehr anderer Menschen umzulösen.

Infatica Marketing-Team vergleicht nur sein Geschäftsmodell mit dem HOLAVPN-Modell, Notizen Krebs.

Wie groß ist der Erweiterungsmarkt

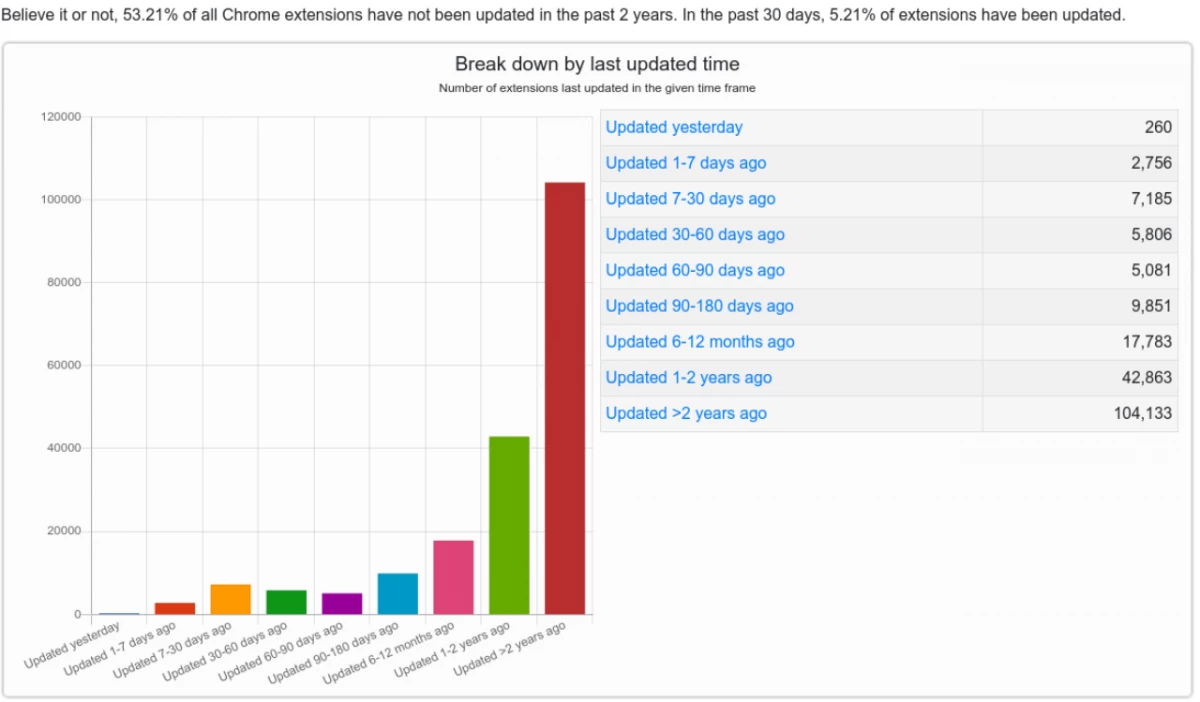

Das zweite Projekt von NGuen - der Service der Statistik von chrome-stats.com, der Informationen über mehr als 150 Tausend Erweiterungen enthält, wird die erweiterte Version des Dienstes von der Abonnement angeboten.

Laut Chrome-Statistiken werden von den Autoren mehr als 100 Tausend Erweiterungen aufgegeben oder seit mehr als zwei Jahren nicht aktualisiert. Dies ist ein erheblicher Reservoir von Entwicklern, der sich damit einverstanden ist, ihr Projekt zu verkaufen, und seine benutzerdefinierte Base schließt Krebs ab.

Wie viele Erweiterungen verwenden den Infatica-Code unbekannt - Krebs fand mindestens drei Dutzend, einige von ihnen hatten mehr als 100 tausend Benutzer. Einer von ihnen ist Video Downloader Plus, dessen Publikum auf dem Höhepunkt von 1,4 Millionen aktiven Benutzern war.

Wie kann man nicht auf bösartige Expansion kommen

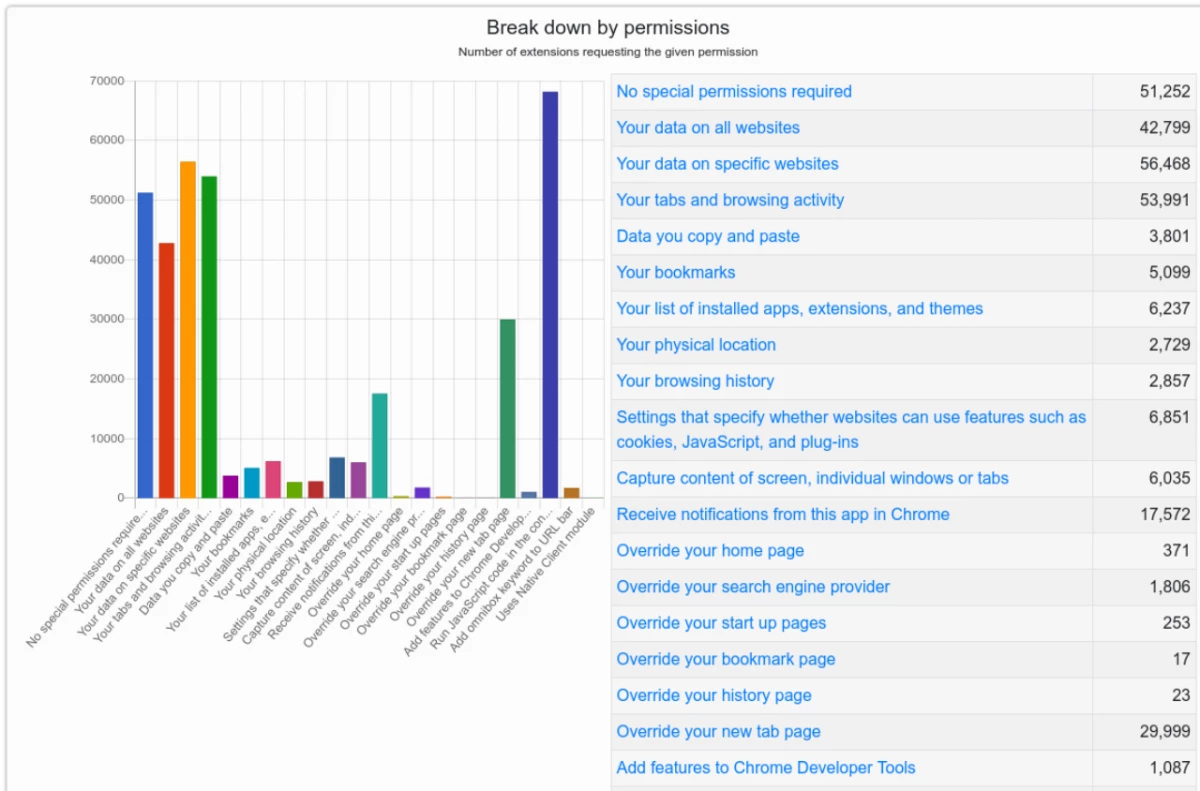

Die Berechtigungen jeder Erweiterung werden in seinem "Manifest" geschrieben - die Beschreibung ist während der Installation verfügbar. Laut Chrome-Statistiken erfordern etwa ein Drittel aller Chromverlängerungen keine besonderen Genehmigungen, aber der Rest erfordern das vollständige Vertrauen des Benutzers.

Zum Beispiel können ca. 30% der Erweiterungen Benutzerdaten auf allen oder bestimmten Sites anzeigen, sowie die Registerkarten für Index und perfekte Aktionen auf Webseiten. 68 Tausend Erweiterungen können beliebige Code auf der Seite durchführen, indem Sie die Funktionalität oder das Erscheinungsbild der Site ändern.

Bei der Installation von Erweiterungen müssen Sie äußerst vorsichtig sein und diejenigen auswählen, die von den Autoren aktiv unterstützt werden und auf Benutzerfragen reagieren, glaubt Krebs.

Wenn die Erweiterung nach dem Upgrade bittet, und bittet plötzlich mehr Genehmigungen als zuvor - dies ist ein Grund, zu glauben, dass etwas mit ihm nicht stimmt. Wenn diese Erweiterung vollen Zugang hatte, empfiehlt Krebs, es vollständig zu entfernen.

Sie können auch eine Erweiterung laden und einstellen, da der Standort geschrieben wird, dass es notwendig ist, einige Inhalte anzuzeigen.

Und Sie müssen immer an der ersten Netzwerksicherheitsregel festhalten: "Wenn Sie nicht danach gesucht haben, installieren Sie nicht."

# Browser-Erweiterungen.

Eine Quelle