Elke dag dwarsdeur die land dek digitalisering 'n toenemende aantal produksieprosesse: by industriële ondernemings, in die banksektor, in die takke van wetenskap en medisyne, internetfeer en kommunikasie, en baie ander. Daar is egter ook beduidende risiko's wat verband hou met inligting sekuriteit in parallel met eksplisiete voordele. Die groei van hacker aanvalle op industriële stelsels is 'n globale tendens, en een antivirusse met cybercrime is beslis nie om te gaan nie.

Hoe om die onversoenbaarheid van inligtingstelsels en infrastruktuur te beskerm, het tydens 'n spesiale opleiding wat deur Rostelecom en Schneider Electric georganiseer is, te beskerm. 'N Joernalis van die Novosibirsk-publikasie van NDNFO het ook 'n lid van die webinar geword.

Die tema van die webinar was die inligtingsekuriteit van nywerheidsfasiliteite en kritiese infrastruktuur. By die vergadering is die Schneider-elektriese-cybersecurity konsultant op Andrei Ivanov uitgevoer, wat daarin geslaag het om 'n volledige prentjie van moontlike risiko's wat verband hou met hierdie sfeer aan te bied, en "ontbind op die rakke" opsies vir beskerming.

Wat is TP ACS?

Eerstens het die Speaker verduidelik dat dit 'n ACS TP was (outomatiese tegnologiese prosesbeheerstelsel). Dit is 'n groep oplossings van tegniese en sagteware wat bedoel is vir die outomatisering van tegnologiese toerustingbestuur by industriële ondernemings.Hierdie stelsel verteenwoordig: veldtoestelle, prosesbestuursinstrumente, sowel as fabriekstelsels.

In die eerste geval is dit 'n ander soort sensors en toestelle wat die fisiese eienskappe van tegnieke omskep in digitale inligting (temperatuurmeting, druk, elektrisiteitsverspreiding, ens.)

In die tweede praat ons van polisiebepalings wat berekenings en prosesinligting kan uitvoer, soos programmeerbare logiese beheerders.

In die derde inligtingstelsels in ondernemings wat data van die laer vlakke gebruik om besluite te neem op grond van hul basis, verslagdoening en ander take.

Cybercrime: Kom van die 70's

Persoonlike rekenaars het eers in die 70's van die vorige eeu verskyn. En hoewel dit baie min van hulle was, het die eerste hackers amper dadelik verskyn, en as gevolg daarvan - die eerste virusse en pogings tot diefstal van inligting. So in 1974 is die konsep van "inligtingsekuriteit" geformuleer, wat die beskerming van die analoog en nuwes in daardie tyd van digitale inligting insluit.

CyberSecurity is 'n term wat vandag reeds 'n term is om beide direkte digitale inligting en ander voorwerpe wat kwesbaar is deur IKT's (inligting- en kommunikasietegnologieë) te beskerm.

Toegang tot die stelsel

Die eerste vraag wat in 'n persoon voorkom wat nie in hierdie onderwerp gedompel word nie - hoekom om die ACS TP te beskerm? Daar is geen finansiële inligting in hulle nie, die stelsels self is geïsoleer. Alles is egter nie so eenvoudig nie."As 'n reël is die ACS-stelsels van TP verbind met die ASOP-stelsels (ondernemingsbestuur) en een of ander manier sal met hulle verruil word. En die ASOP-stelsel is in die korporatiewe netwerk, wat toegang tot die internet het, is eerste. En tweedens is daar so 'n konsep as 'n interne oortreder: jy kan omkoop, intimideer, 'n werknemer wat regs toegang het tot die ACS TP-stelsel, "verduidelik Andrei Ivanov.

Daarom is hierdie vraag baie belangrik. So het Rostelecom-Sollar in 2020 aangeteken dat 40% van Hacker-aanvalle vir bedieners en werkstasies van tegnologiese prosesse verantwoordelik is.

Suggabele betroubare beskerming

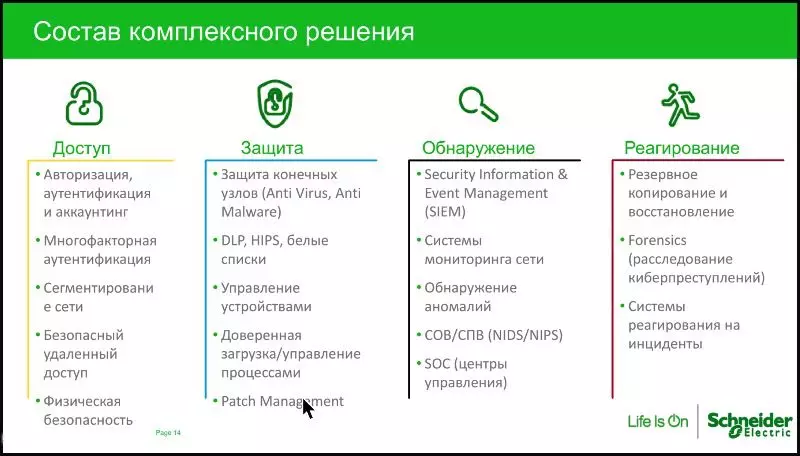

Wat sal help om die sekuriteit van 'n outomatiese beheerstelsel te vestig? Die aanbieder van die webinar het die komponente van die beskermingsisteem in vier rigtings verdeel:

- Toegangsbeheerbeheer (fisiese sekuriteit, magtiging, verifikasie, ens.);

- Beskerming (antivirusstelsel, toestellebestuur, ens.);

- Opsporing (netwerk monitering stelsel, opsporing van anomalieë, ens.);

- Reaksie (reaksie gereedskap, rugsteun en herstel, ens.).

Op sy beurt is die vlakke van beskerming ook anders en gemik op die beskerming van eindknope (anti-virus sagteware, beheer van gekoppelde toestelle), netwerkbeskerming (opsporing van ongemagtigde pogings tot dacha-opdragte) en die beskerming van die komponente van die ACU TP (ingebedde funksioneel).

Slegs die bekendstelling van hierdie metodes in die kompleks sal egter die voorkoming van penetrasie in die stelsel toelaat.

"Hoekom is daar soveel verskillende middele van beskerming? Want vandag is daar geen universele oplossing nie, 'n paar silwer koeëls uit die boks, wat verkry word wat en installeer op ACS TP, kan ons aanvaar dat hulle van alles beskerm word, "het Andrei Ivanov gefokus.

'N Stel maatreëls om onderwerpe te beskerm en effektief dat selfs as 'n aanvaller een of selfs twee vlakke kan oorkom, sal ander stop.

CyberEcurity in Rusland

In ons land reguleer die beskerming van die ACS TP die federale wet "oor die veiligheid van kritiese inligtinginfrastruktuur van die Russiese Federasie", het hy vanaf 1 Januarie 2018 begin optree. Dit sluit 12 nywerhede in wat in verpligte beskerm moet word. Hoop op "Avos" in hierdie geval moet nie presies wees nie, selfs al sal die beskermingsmaatreëls aansienlike belegging benodig.

"Sekuriteitsvoorvalle sal onvermydelik wees. Sonder enige "miskien", "as", "wanneer", "onder die voorwaarde". Dit sal gebeur, en dit is nodig om hiervoor gereed te wees, "het Andrei Ivanov hervat.

Lees ander interessante materiaal op ndn.info